Cybersécurité

-

Actualités

06 févr. 2026

5 outils de détection des deepfakes pour protéger les utilisateurs professionnels

Les deepfakes font des ravages dans le monde entier, et ce n’est probablement que le début. Pour lutter contre ce fléau, les RSSI devraient envisager d’utiliser des outils de détection des deepfakes basés sur l’IA. Lire la suite

-

Actualités

06 févr. 2026

Cyberhebdo du 6 février 2026 : comme un air de reprise dans la douleur

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

- Cas d’usage : Migration infonuagique et modernisation des charges de travail –Livre Blanc

- Pharmacie Familia sécurise ses sauvegardes et gagne en sérénité opérationnelle ... –Etude de cas

- Dépanner les environnements Kubernetes grâce à l’observabilité –eBook

-

Dans ce numéro:

Dans ce numéro:

- Comment calculer le ROI de la cybersécurité pour le PDG et le conseil d’administration

- Ready for IT : quel ROI pour la cybersécurité ?

- Mettre en œuvre une stratégie de sécurité basée sur les risques en 5 étapes

-

Actualités

09 févr. 2017

Forcepoint complète son offre avec une passerelle d’accès Cloud sécurisé

Le groupe vient d’annoncer l’acquisition de Skyfence. Son CASB se pose en complément naturel des outils issus de Websense. Lire la suite

-

Actualités

09 févr. 2017

Sophos modernise son offre de protection du poste de travail avec Invincea

L’éditeur vient d’annoncer le rachat de ce jeune spécialiste de la protection contre les activités malveillantes sur le poste utilisateur par apprentissage machine. Lire la suite

-

Actualités

09 févr. 2017

Kapsersky découvre une nouvelle menace furtive qui se cache dans la RAM

Des chercheurs ont identifié une nouvelle menace qui laisse un minimum de trace sur son passage. Et cela en s’appuyant sur des outils Windows standards. Une attaque représentative de malwares qui se dirigent vers une furtivité toujours plus grande. Lire la suite

-

Actualités

08 févr. 2017

Cisco rend sa plateforme analytique Tetration plus abordable

L’équipementier vient de la doter de capacités permettant de forcer l’application de politiques internes. Une version moins onéreuse est ajoutée au catalogue. Lire la suite

-

Actualités

08 févr. 2017

Cybersécurité : des entreprises françaises toujours très mal préparées (Institut Ponemon)

Les DSI et RSSI misent notamment sur la formation et la sensibilisation. Mais ils apparaissent toujours peiner à faire prendre la mesure des enjeux à leurs directions. Lire la suite

-

Actualités

08 févr. 2017

Un juge américain jette un nouveau doute sur la confidentialité des données dans le Cloud

Google vient de se voir obligé par un juge fédéral américain à communiquer à la justice des courriels stockés hors des Etats-Unis. De quoi renforcer l’attrait des solutions de protection des données dans le Cloud. Lire la suite

-

Actualités

07 févr. 2017

Skyhigh Networks ouvre également son CASB à l’IaaS

Sa plateforme de sécurisation des accès aux services Cloud supporte désormais les applications à façon s’exécutant sur des infrastructures en mode service. Lire la suite

-

Actualités

07 févr. 2017

Protection du poste de travail : de nouveaux entrants chahutent le marché (Gartner)

Encore invisibles sur le marché fin 2014, de jeunes acteurs tels que Cylance et SentinelOne s’imposent dans la protection du poste de travail. Lire la suite

-

Actualités

07 févr. 2017

Des imprimantes détournées par dizaines de milliers

Un pirate revendique la prise de contrôle sur 150 000 imprimantes malheureusement accessibles directement en ligne. La faute à une configuration laxiste. Lire la suite

-

Actualités

07 févr. 2017

Bitglass étend son offre à Amazon Web Services

L’éditeur de service de passerelle d’accès Cloud sécurisé supporte désormais AWS ainsi que les applications métiers qui y sont déployées. Lire la suite

-

Actualités

06 févr. 2017

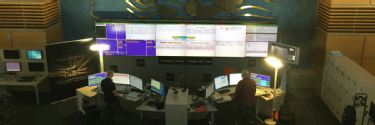

SOC : les entreprises souffrent d’un vaste manque de maturité

A l’occasion des Assises de la Sécurité, SecuriView s’est prêté à un exercice délicat, mais mené sans concession : chercher à déterminer les raisons des déconvenues rencontrées dans la mise en place de SOC. Lire la suite

-

Actualités

03 févr. 2017

ThreatQuotient affine sa plateforme de gestion du renseignement de sécurité

Sa version 3.0 apporte plusieurs nouveautés permettant de l’adapter plus finement aux besoins spécifiques de l’entreprise utilisatrice. Un nouveau programme partenaires doit ouvrir la voie à de nouvelles intégrations. Lire la suite

-

Conseil

03 févr. 2017

Les données occupent un rôle majeur et central dans le cloud

Les données sont vitales. Dans le Cloud, elles doivent bénéficier d’une attention renforcée. Mais pour Sébastien Déon, CTO adjoint de Pharmagest Interactive, leur lieu et leur support de stockage, ou le type de Cloud n'est pas le plus important. Un autre élément doit être évalué en priorité. Lire la suite

par- Sébastien DEON, CTO de Pharmagest Interactive

-

Actualités

03 févr. 2017

Niara : HPE s’offre un spécialiste de l’analyse comportementale réseau

Les outils de Niara seront intégrés avec l’offre d’Aruba de contrôle des accès au réseau, ClearPass. Lire la suite

-

Actualités

03 févr. 2017

Cymmetria adapte ses leurres à l’examen des événements suspects

Sa solution ActiveSOC permet de déployer dynamiquement et sélectivement des leurres pour enquêter à la demande sur des signaux faibles. Lire la suite

-

Conseil

02 févr. 2017

Se préparer aux incidents de sécurité

Les entreprises doivent être prêtes à agir face à des incidents de sécurité et à des attaques. Et cela passe notamment par sept points précis. Lire la suite

-

Conseil

02 févr. 2017

Aperçu du système de gestion de vulnérabilités Saint 8 Security Suite

L’expert Ed Tittel se penche sur la Saint 8 Security Suite, un produit qui analyse systèmes d’exploitation, bases de données et applications Web pour identifier d’éventuelles vulnérabilités. Lire la suite

-

Actualités

02 févr. 2017

Barracuda Networks veut automatiser la correction des vulnérabilités Web

L’équipementier lance un service de recherche en continu de vulnérabilités sur les applications Web, assorti de mécanismes de remédiation automatisés. Lire la suite

-

Conseil

01 févr. 2017

Des exercices de simulation pour découvrir des risques cachés

Des exercices réguliers peuvent aider à identifier des risques de sécurité dans des scénarios pertinents pour son organisation. Lire la suite

par- Robert Wood

-

Actualités

01 févr. 2017

Fortinet lance son service de surveillance à distance de ses équipements

L’équipementier propose à ses clients d’auditer en continu leurs équipements réseau à sa marque pour aider à améliorer performances, disponibilité et sécurité. Lire la suite

-

Actualités

31 janv. 2017

Hexatrust pense Europe et au-delà

Le club des PME françaises de la cybersécurité se félicite des fonds levés par ses membres depuis sa création, mais également d’opérations telles que le rachat de DenyAll par l’allemand Rohde & Swchartz. Tout en soulignant un long chemin à parcourir encore. Lire la suite

-

Projet IT

31 janv. 2017

Chez SFA, Darktrace donne une visibilité toute nouvelle sur le réseau

Le spécialiste des broyeurs sanitaires, des pompes de relevage et de la climatisation a choisi le britannique pour aller au-delà de la visibilité que lui offrait déjà ses équipements de sécurité réseau. Visiblement avec beaucoup de satisfaction. Lire la suite

-

Actualités

30 janv. 2017

Brèches et réglementation portent les dépenses de sécurité

L’édition 2017 de l’étude 451 Research pour Thales sur la protection des données sensibles fait toutefois apparaître des responsables inquiets de la complexité de la tâche qui leur incombe. Lire la suite

-

Actualités

30 janv. 2017

Jim Dolce, Lookout : moins d’une journée pour découvrir une nouvelle menace

Fort d’une impressionnante base installée, le patron de Lookout estime pouvoir découvrir toute nouvelle application malicieuse en moins d’une journée après son apparition. Lire la suite

-

Actualités

30 janv. 2017

Quand les rançongiciels s’attaquent à des infrastructures physiques

Un ransomware a perturbé le fonctionnement du système de gestion de clés de chambres d’un hôtel de luxe en Autriche. Aux Etats-Unis, c’est près des trois quarts d’un système de vidéosurveillance qui été affecté. Lire la suite

-

Definition

27 janv. 2017

Jeton OTP

Un jeton (ou Token) à mot de passe à usage unique (jeton OTP) est un dispositif de sécurité ou un programme informatique qui produit de nouveaux mots de passe ou codes à usage unique à des intervalles de temps déterminés. Lire la suite

-

Definition

27 janv. 2017

Bac à sable

L'isolement des applications dans un bac à sable, dit aussi conteneurisation ou sandboxing, est une approche de développement logiciel et de gestion des applications mobiles (MAM) qui confine un code et son exécution dans un environnement hermétique. Lire la suite

-

Definition

27 janv. 2017

Passerelle d'accès Cloud sécurisé

Une passerelle d'accès Cloud sécurisé (CASB, Cloud Access Security Broker) est un outil ou un service logiciel qui s'insère entre l'infrastructure sur site et l'infrastructure d'un prestataire Cloud. Ce filtre permet à l'entreprise d'étendre la portée de ses politiques de sécurité au-delà de son infrastructure propre. Lire la suite

-

Actualités

27 janv. 2017

L’Anssi met à jour son guide d’hygiène informatique

L’agence propose une version actualisée de son guide de bonnes pratiques pour la sécurisation des systèmes d’information. Une nouvelle mouture bienvenue. Lire la suite

-

Actualités

27 janv. 2017

FireEye veut automatiser les opérations du SOC avec Helix

Cette plateforme se présente comme le fruit de l’intégration des multiples rachats passés de FireEye : Mandiant, iSight Partners, mais également Invotas. Lire la suite

-

Actualités

27 janv. 2017

Atos adapte son offre d’IAM à Office 365

Le groupe a profité du Forum International de la Cybersécurité pour annoncer le support de la suite Office 365 par Evidian Web Access Manager, sur tout terminal. Lire la suite

-

Projet IT

26 janv. 2017

Sopra Steria dope ses services managés avec ThreatQ et Watson

Le fournisseur de services de sécurité managés a renforcé son offre en affinant son recours au renseignement sur les menaces pour mieux contextualiser les événements observés, et mettant Watson à contribution pour modéliser les incidents. Lire la suite

-

Actualités

26 janv. 2017

Les rançongiciels s’affirment en première position des menaces (étude Cesin)

Huit entreprises sur dix auraient fait l’objet de tentatives d’extorsion à partir de ransomware, en 2016. Une progression de près d’un tiers sur un an. Lire la suite

-

Actualités

26 janv. 2017

Acyma : l’occasion manquée de la sensibilisation des citoyens

Promis, juré, craché, avec Acyma, le citoyen devait enfin être visé par une opération de sensibilisation aux menaces informatiques. Mais pour l’heure, l’initiative n’apparaît pas à la hauteur de l’enjeu. Lire la suite

-

Actualités

26 janv. 2017

FIC 2017 : Orange Cyberdéfense réaffirme ses ambitions

Le groupe multiplie les investissements, tant dans des technologies nouvelles, que dans les certifications. Et d’évoquer plusieurs millions d’euros pour l’obtention de la qualification Anssi de prestataire de détection d’incidents. Lire la suite

-

Actualités

24 janv. 2017

« Beaucoup d’annuaires Active Directory autorisés à se connecter à l’extérieur »

C’est probablement le premier enseignement à retirer de la démonstration d’exercice cyber organisée au FIC par Bluecyforce. Lire la suite

-

Actualités

24 janv. 2017

LPM : certains opérateurs d’importance vitale partent de très loin

Les arrêtés définissant les obligations des opérateurs privés d’importance vitale en matière de sécurité des systèmes d’information ont été publiés l’an dernier. Lors du FIC 2017, le patron de l'Anssi a expliqué la non publication de certaines annexes. Lire la suite

-

Definition

24 janv. 2017

Pare-feu d'applications Web

Un pare-feu d'applications Web, ou WAF (Web Application Firewall), est un pare-feu qui surveille, filtre ou bloque le trafic HTTP depuis et vers une application Web. Lire la suite

-

Actualités

23 janv. 2017

Tatu Ylonen : les entreprises sont menacées par leurs mauvaises habitudes avec SSH

Le créateur de SSH, Tatu Ylonen, discute de la manière dont le protocole chiffré d’administration réseau a évolué avec le temps et pourquoi certaines pratiques menacent aujourd’hui les entreprises. Lire la suite

-

Definition

23 janv. 2017

Spear phishing

L'hameçonnage ciblé (ou « spear phishing ») est une forme de phishing évoluée qui en reprend les mécanisme en les personnalisant en fonction des cibles pour en augmenter l’efficacité. Lire la suite

-

Conseil

23 janv. 2017

Comment bien gérer un audit Microsoft, selon Gartner

Les analystes Gartner, Ben Jepson et Victoira Barber, listent 7 étapes à suivre pour gérer efficacement un audit Microsoft et en limiter l’impact. Lire la suite

-

Definition

23 janv. 2017

Test d'intrusion

Un test d'intrusion est la pratique qui consiste à tester un système informatique, un réseau ou une application Web pour y déceler des vulnérabilités susceptibles d'être exploitées par un pirate. Lire la suite

-

Definition

20 janv. 2017

Leurre (sécurité)

La technologie de leurre désigne une catégorie d'outils et techniques de sécurité conçus pour empêcher un pirate déjà infiltré de provoquer des dommages dans le réseau. Il s'agit d'utiliser des appâts pour induire le pirate en erreur et retarder ou empêcher sa progression jusqu'à sa cible finale. Lire la suite

-

Actualités

20 janv. 2017

Le kit de ransomware MongoDB est en vente

L’un des pirates à l’origine de la prise en otage d’instances MongoDB et ElasticSearch cherche désormais à vendre ses outils. Mais la menace continue de se répandre à d’autres gestionnaires de bases de données. Lire la suite

-

Actualités

19 janv. 2017

Général Watin-Augouard : dans l’attribution, « je reste très prudent »

Les récentes accusations américaines d’immiscions russes dans la campagne présidentielle outre-Atlantique ont laissé entrevoir une privatisation du renseignement cyber. De quoi inviter à la circonspection. Lire la suite

-

Actualités

19 janv. 2017

Gatewatcher veut détecter en profondeur les attaques avancées

Le français combine analyse des flux réseau et des fichiers pour identifier codes malveillants et comportements suspects, voire clairement malicieux. Lire la suite

-

Actualités

19 janv. 2017

Les logiciels malveillants détournent de plus en plus de services légitimes

Certains pirates utilisent des comptes Twitter pour communiquer avec leurs logiciels, ou encore la plateforme de notifications push Google Cloud Messaging. Lire la suite

-

Definition

19 janv. 2017

Surface d'attaque

La surface d'attaque est la somme totale des vulnérabilités accessibles à un pirate dans un équipement informatique ou un réseau donné. Lire la suite

-

Definition

19 janv. 2017

Air gapping

L'Air gapping est une mesure de sécurité qui consiste à isoler un ordinateur ou un réseau en l'empêchant d'établir une connexion avec l'extérieur. Lire la suite

-

Definition

18 janv. 2017

Botnet (Réseau de zombies)

Un réseau de zombies ou Botnet est un ensemble d'appareils connectés à Internet, qui peuvent inclure des ordinateurs personnels (PC), des serveurs, des appareils mobiles et des composants liés à l'internet des objets (IoT), qui se trouvent infectés et contrôlés par un type commun de logiciel malveillant (Malware), souvent à l'insu de leur propriétaire. Lire la suite

-

Definition

18 janv. 2017

Deep Packet Inspection

L'inspection de paquets en profondeur (ou DPI) est une méthode qui consiste à filtrer les paquets au niveau de la couche application du modèle OSI. La méthode DPI permet de détecter, d'identifier, de classer et de réacheminer ou de bloquer les paquets contenant des charges utiles (payload) que les mécanismes conventionnels de filtrage ne sont pas en mesure de détecter puisqu'ils examinent uniquement les en-têtes. Lire la suite

-

Definition

18 janv. 2017

Reconnaissance active

Dans une attaque informatique de type reconnaissance active, le pirate interagit avec le système cible pour collecter des informations sur ses vulnérabilités. Lire la suite

-

Definition

18 janv. 2017

Déni de service distribué

Dans une attaque par déni de service distribué (DDoS ou Distributed Denial-of-Service), une armée de systèmes compromis s'attaque à un même système cible. L'afflux de messages entrants dans le système cible le force à s'arrêter (un déni de service). Lire la suite

-

Actualités

18 janv. 2017

Cloud : Google lève le voile sur une infrastructure hautement sécurisée

Le géant du Web décrit des mécanismes de contrôles d’accès implémentés de bout en bout en profondeur dans son infrastructure Cloud. Une approche qui apparaît très minutieuse. Lire la suite

-

Actualités

18 janv. 2017

La plupart des SOC restent inefficaces

La nouvelle édition de l’étude de HPE sur les centres opérationnels de sécurité fait encore ressortir un niveau de maturité généralement bien en-deçà de ce qui serait adapté aux menaces actuelles. Lire la suite

-

Actualités

18 janv. 2017

Sécurisation du fichier TES : peut (beaucoup) mieux faire

Tout juste rendu public, le rapport d’audit de la Dinsic et de l’Anssi fait ressortir de nombreuses faiblesses, dont certaines particulièrement préoccupantes. Lire la suite

-

Actualités

17 janv. 2017

Windows 10 : de plus en plus robuste face à ses propres vulnérabilités

Pour vérifier l’efficacité de leurs travaux visant à améliorer la robustesse de Windows 10, les équipes de Microsoft ont confronté sa version d’août dernier à deux vulnérabilités inédites corrigées en novembre. Lire la suite

-

Projet IT

17 janv. 2017

Kiloutou fédère ses identités avec Avencis

La célèbre enseigne de location de matériels de construction a déployé la solution SSOX d’Avencis pour simplifier le quotidien de ses collaborateurs et renforcer au passage la sécurité de son infrastructure. Lire la suite

-

Definition

17 janv. 2017

Commande et contrôle

Le serveur de « commande et contrôle » est l'ordinateur centralisé qui envoie des commandes à un botnet (réseau zombie) et qui reçoit en retour des rapports envoyés par les ordinateurs contaminés. Lire la suite

-

Definition

17 janv. 2017

Gouvernance d'identités

La gouvernance d'identités désigne l'orchestration, centralisée et basée sur des stratégies, de la gestion des identités et du contrôle d'accès des utilisateurs. Elle contribue à assurer la sécurité informatique des entreprises ainsi que leur niveau de conformité réglementaire. Lire la suite

-

Definition

17 janv. 2017

Authentification à double facteur

L'authentification à double facteur est un processus de sécurité par lequel l'utilisateur fournit deux modes d'identification à partir de catégories de données distinctes : l'une se présente généralement sous la forme d'un jeton physique, comme une carte, et l'autre sous forme d'informations mémorisées, par exemple un code de sécurité. Lire la suite

-

Definition

16 janv. 2017

Système de prévention des intrusions (IPS)

Un système de prévention des intrusions (IPS) est un outil de cybersécurité qui examine le trafic réseau afin d'identifier les menaces potentielles et de prendre automatiquement des mesures pour les contrer. Lire la suite

-

Definition

16 janv. 2017

IDaaS

L'IDaaS (Identity as a Service) est une infrastructure d'authentification construite, hébergée et gérée par un fournisseur de services extérieur à l'entreprise. On peut l'assimiler à un service de signature ou authentification unique pour le Cloud. Lire la suite

-

Actualités

16 janv. 2017

Data URI : alerte à ce mode de phishing sophistiqué

Des pirates cherchent à dérober les identifiants d’utilisateurs des services de Google à travers des campagnes de hameçonnage qui passent au travers des traditionnels filtres d’adresses Web malicieuses. Lire la suite

-

Actualités

16 janv. 2017

Le Forum économique mondial s’inquiète toujours des cyberattaques

La menace d’un incident « massif » de vol de données inquiète à Davos. Certaines technologies émergentes sont également vues comme porteuses de risques majeurs. Lire la suite

-

Definition

16 janv. 2017

Malware

Un logiciel malveillant, ou « malware », désigne tout programme ou fichier nuisible pour l'utilisateur d'un ordinateur. Lire la suite

-

Definition

16 janv. 2017

Renseignement sur les menaces

Le renseignement sur les menaces (ou en anglais « threat intelligence », « cyber threat intelligence », CTI) se compose d’informations organisées, analysées et affinées sur les attaques potentielles ou actuelles qui menacent une organisation. Lire la suite

-

Actualités

13 janv. 2017

Ukraine : nouvelle coupure électrique causée par une attaque informatique

Un premier incident était survenu fin décembre 2015. Le mode opératoire et les outils utilisés seraient très proches. Lire la suite

-

Actualités

13 janv. 2017

Après MongoDB, des tentatives d’extorsion visent ElasticSearch

Les pirates continuent de s’attaquer aux bases de données exposées en ligne dans le cadre de prises en otage avec demande de rançon. Lire la suite

-

Actualités

13 janv. 2017

Google simplifie la gestion des clés cryptographiques

La simplicité de l’offre de gestion de clés cryptographiques de Google impressionne. Mais pas au point de se démarquer de la concurrence. Lire la suite

-

Actualités

12 janv. 2017

Cet automne, Shamoon est revenu en deux vagues

A l’été 2012, Shamoon faisait des ravages sur les postes de travail au Moyen-Orient. Il y est revenu à l’automne dernier, en deux temps. Lire la suite

-

Conseil

12 janv. 2017

Aperçu de la plateforme analytique de Blue Coat

L’expert Dan Sullivan se penche sur la plateforme que propose l’équipementier pour collecter des informations réseau complètes et leur appliquer des analyses de sécurité ciblées. Lire la suite

-

Projet IT

11 janv. 2017

Au Crédit Agricole, une fonction est dédiée au lien entre sécurité et métiers

Le groupe s’assure ainsi de pouvoir collecter les expériences de ses différentes entités, bonnes ou mauvaises, pour en faire profiter ensuite toutes les autres. Lire la suite

-

Actualités

11 janv. 2017

Fortinet veut combiner SOC et NOC

L’équipementier profite de la présentation de la version 5.6 de son FortiOS pour lancer une solution qui vise à consolider supervision opérationnelle du réseau et de la sécurité. Lire la suite

-

Actualités

10 janv. 2017

IAM et Machine Learning, clés d’une nouvelle infrastructure de sécurité pour Ponemon

Les professionnels de l’informatique et de la sécurité des systèmes d’information sondés par l’institut Ponemon pour Citrix placent ces deux technologies en têtes des impératifs pour faire face aux nouveaux enjeux qui se présentent à eux. Lire la suite

-

Actualités

09 janv. 2017

Rohde & Schwarz Cybersecurity s’offre DenyAll

Le groupe allemand élargit ainsi son offre de sécurité informatique qui combinait jusqu’ici UTM, protection du terminal, sécurisation des accès Web, et chiffrement du stockage Cloud. Lire la suite

-

Opinion

06 janv. 2017

Cybersécurité et compétences : des pistes pour répondre à cet enjeu phare de 2017

Le monde de la cybersécurité souffre d’une pénurie systémique de compétences. Mais les pistes sont nombreuses pour pallier celle-ci, qu’elles soient technologiques ou liées à la gestion des ressources humaines. Lire la suite

-

Actualités

06 janv. 2017

Ransomware : nouvelles tentatives de blocage sans signature

Cybereason vient de lancer un produit gratuit de protection contre les rançongiciels, basée sur l’analyse comportementale. Acronis prépare sa solution. Lire la suite

-

Actualités

06 janv. 2017

Cybersécurité : l’autorité américaine de la concurrence poursuit D-Link

La FTC vient d’engager des poursuites contre le constructeur en estimant qu’il a échoué à sécuriser « raisonnablement » routeurs et caméras connectées. Lire la suite

-

Actualités

05 janv. 2017

MongoDB : des bases de données mal sécurisées prises en otage

Des milliers de bases de données sont la cible de pirates qui menacent d’en effacer les contenus à moins de verser la rançon demandée. Une menace pour laquelle l’alerte avait été lancée il y a longtemps. Lire la suite

-

Actualités

05 janv. 2017

Santé : l’administration américaine donne ses conseils pour les objets connectés

L’agence américaine de la sécurité sanitaire vient de formuler de nouvelles recommandations pour la cybersécurité des appareils médicaux connectés. Lire la suite

-

Definition

05 janv. 2017

SOC

Un SOC (Security Operating Center), en français un centre opérationnel de sécurité, est l’environnement où sont supervisés les systèmes d’information pour assurer la détection, le confinement et la remédiation des incidents de sécurité. Lire la suite

-

Actualités

04 janv. 2017

Et le renseignement cyber apparu privatisé

Le rapport conjoint du FBI et du ministère américain de l’Intérieur sur d’éventuelles immiscions russes dans la récente élection présidentielle outre-Atlantique soulève plus que de questions qu’il ne donne l’apparence de donner de réponse. Lire la suite

-

Actualités

03 janv. 2017

Surfer sur le Web n’a jamais été aussi risqué, selon Menlo Security

Près de la moitié du million de sites les plus visités présente, directement ou indirectement, des vulnérabilités qui pourraient être exploitées par des cybercriminels. Lire la suite

-

Actualités

03 janv. 2017

Akamai s’offre un spécialiste de la détection des attaques automatisées

Le fournisseur de services d’optimisation de distribution de contenus veut aider ses clients à lutter contre le détournement des comptes de leurs utilisateurs finaux. Lire la suite

-

Projet IT

03 janv. 2017

Le Crédit Mutuel Arkea identifie ses clients avec la Blockchain

La banque a mis en place un mécanisme d’identification de ses clients en se reposant sur cette technologie distribuée très tendance. IBM a fourni l’ossature technologique et la méthode. Lire la suite

-

Actualités

02 janv. 2017

Cyber-résilience : les entreprises peuvent encore (bien) mieux faire

EY estime que les entreprises progressent mais certains domaines, et tout particulièrement celui de la réaction à incident, nécessitent encore d’importants efforts. Lire la suite

-

Conseil

02 janv. 2017

Ce qu’il faut savoir du SIEM en mode service avant de l’adopter

L’intérêt va croissant pour les systèmes de gestion des informations et des événements de sécurité en mode service. Mais les entreprises doivent bien connaître le modèle avant d’y faire appel. Lire la suite

-

Actualités

02 janv. 2017

Patch et repatch pour PHPMailer

La très populaire librairie a fait l’objet d’un premier correctif pour une importante vulnérabilité. Mais celui-ci pouvait être contourné. Un second correctif est distribué. Lire la suite

-

Definition

02 janv. 2017

Vecteur d'attaque

Un vecteur d'attaque est une voie ou un moyen qui permet à un pirate informatique d'accéder à un ordinateur ou à un serveur pour envoyer une charge utile (payload) ou obtenir un résultat malveillant. Les vecteurs d'attaque permettent aux pirates d'exploiter les failles des systèmes, notamment humaines. Lire la suite

-

Definition

02 janv. 2017

Authentification unique

L'authentification unique (ou SSO pour Single Sign-On) est un type de service d'authentification qui permet d'accéder à plusieurs applications en ne donnant qu'une seule fois des informations de sécurité (comme le nom et un mot de passe). Lire la suite

-

Actualités

29 déc. 2016

KillDisk revient, transformé en rançongiciel

Une variante du logiciel qui avait été utilisé pour attaquer des énergéticiens en Ukraine a été découverte. Elle s’est muée en ransomware. Lire la suite

-

Actualités

29 déc. 2016

Cloud : des responsabilités souvent trop diluées

Les RSSI garantissent que les services Cloud qu’ils valident sont conformes aux politiques de sécurité et de gestion du risque. Mais qui a la responsabilité de superviser technologies et données en mode Cloud ? Lire la suite

-

Actualités

29 déc. 2016

Ransomware : les entreprises, une cible tellement plus rentable

Une étude conduite par IBM aux Etats-Unis montre que les entreprises sont plus susceptibles de payer les rançons que les particuliers. Et parfois cher. Lire la suite

-

Actualités

28 déc. 2016

VMware Identity Manager aide à provisionner les accès sur tous terminaux

Avec son offre d’IDaaS, VMware aide les administrateurs à fournir un éventail varié de types d’applications et de ressources aux utilisateurs, sur tous leurs terminaux. Lire la suite

-

Actualités

28 déc. 2016

Rançongiciel : un téléviseur connecté pris en otage

Les experts anticipaient cette menace depuis longtemps. Un ransomware Android vient de frapper les propriétaires d’un téléviseur connecté LG. Lire la suite

-

Conseil

27 déc. 2016

Renseignement sur les menaces : les pièges à éviter

S’il n’est pas rendu exploitable, le renseignement sur les menaces n’est que données. Voici quelques conseils pour aider ses équipes à se concentrer leurs indicateurs de compromission les plus pertinents pour détecter et répondre aux menaces. Lire la suite

-

Actualités

26 déc. 2016

La confiance dans la cybersécurité des entreprises recule

Les RSSI sont prudents. Leur confiance dans l’efficacité de leurs mécanismes de sécurisation de leurs systèmes d’information recule par rapport à l’an dernier. Significativement. Lire la suite

-

Actualités

26 déc. 2016

KuppingerCole recommande un système d’IAM unique pour gérer tous ses clients

Pour l'analyste Martin Kuppinger, l’utilisation d’un système de gestion des identités et des accès bimodal, intégré, est la meilleure solution pour gérer l’identité de ses clients. Lire la suite

-

Conseil

23 déc. 2016

Quatre façons de prolonger le cycle de vie de Windows 7

Windows 7 n’est pas mort. Il y a de nombreuses raisons pour lesquels l’IT voudrait continuer de l’utiliser. Mais pour cela, il convient de moderniser son environnement et de s’assurer de l’application régulière des correctifs. Lire la suite