Cybersécurité

-

Actualités

05 févr. 2026

Ransomware : 0apt, zéro pointé ?

Apparue tout récemment, l’enseigne a multiplié les revendications à haute fréquence. Mais aucune d’entre elles n’apparaît fondée, à ce stade. Une sorte de « vaporware » appliqué à la cybercriminalité. Ou pas. Lire la suite

-

Actualités

04 févr. 2026

Tsundere Bot : la nouvelle machine à accès initiaux de TA584

Selon Proofpoint, l’acteur malveillant suivi sous la référence TA584 s’appuie largement sur la technique ClickFix pour compromettre des postes de travail et établir des accès initiaux avec un nouveau maliciel dit « Tsundere Bot ». Lire la suite

- Pharmacie Familia sécurise ses sauvegardes et gagne en sérénité opérationnelle ... –Etude de cas

- Cas d’usage : Migration infonuagique et modernisation des charges de travail –Livre Blanc

- Dépanner les environnements Kubernetes grâce à l’observabilité –eBook

-

Dans ce numéro:

Dans ce numéro:

- Comment calculer le ROI de la cybersécurité pour le PDG et le conseil d’administration

- Ready for IT : quel ROI pour la cybersécurité ?

- Mettre en œuvre une stratégie de sécurité basée sur les risques en 5 étapes

-

Projet IT

11 juin 2025

EDICourtage veut fédérer les identités des assureurs

L’entreprise met en œuvre une plateforme IDaaS dans un contexte B2B, celui des courtiers en assurance. La fédération d’identités doit simplifier le travail des courtiers qui doivent quotidiennement se connecter à l’ensemble des extranets des assureurs pour faire la meilleure proposition à leur client. Lire la suite

-

Actualités

10 juin 2025

Ransomware : un mois de mai qui conforte le recul d’avril

Le mois de mai 2025 semble confirmer le recul modéré de la menace observé au mois d’avril, après quatre mois d’une violence inédite. Mais rien ne laisse à espérer un répit de longue durée, même la période estivale est historiquement plutôt calme. Lire la suite

-

Actualités

10 juin 2025

Éducation nationale : Stormous semble avoir constitué une « combolist »

Le groupe malveillant Stormous vient de revendiquer une cyberattaque contre les systèmes de l’éducation nationale. L’échantillon de données publié pour le moment suggère la création d’une liste consolidée de données volées par cleptogiciel. Lire la suite

-

Actualités

06 juin 2025

Santé : un bilan en demi-teinte pour 2024

En 2024, le CERT Santé note plus de signalements d’incidents, mais moins d’impact sur les soins, grâce à une meilleure sensibilisation et sécurité, malgré 122 compromissions et 40 attaques par rançongiciel. Lire la suite

-

Actualités

06 juin 2025

Cyberhebdo du 6 juin 2025 : une semaine à nouveau intense

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

05 juin 2025

Snowflake veut abstraire davantage l’accès aux ressources de calcul

En sus de nouvelles instances plus efficaces (parce que basées sur les nouvelles machines d’AWS et d’Azure), Snowflake a présenté un modèle adaptatif de gestion des ressources de calcul. L’éditeur contrebalance la potentielle perte de contrôle par des coûts plus faibles et une plus grande simplicité de gestion à l’échelle. Lire la suite

-

Actualités

05 juin 2025

Cleptogiciels : les opérateurs de Lumma n’ont pas jeté l’éponge

L’infostealer Lumma a fait l’objet d’une importante opération de démantèlement au mois de mai. Mais ses opérateurs semblent bien loin de se laisser décourager. Lire la suite

-

Actualités

05 juin 2025

SimpleHelp : des vulnérabilités prisées des cybercriminels pour conduire au ransomware

Dévoilées mi-janvier, trois vulnérabilités affectant cet outil d’administration à distance s’avèrent particulièrement appréciées par les courtiers en accès initiaux et les cybercriminels déployant des rançongiciels, notamment sous les enseignes Play et DragonForce. Lire la suite

-

Actualités

04 juin 2025

Désignation des acteurs malveillants : Microsoft et Crowdstrike se rapprochent

Alors que les spécialistes du renseignement sur les menaces utilisent historiquement leurs propres taxonomies, Microsoft et Crowdstrike ont décidé d’aligner les leurs, autant que possible. De quoi réduire les risques de confusion. Lire la suite

-

Guide

04 juin 2025

Ransomware : mieux comprendre la menace

Le nombre de cyberattaques avec rançongiciel a véritablement explosé au cours des dernières années. Mais la compréhension de cette menace peut encore considérablement progresser. Et notamment en passant en coulisses. Lire la suite

-

Opinion

03 juin 2025

Cybercompétences : la guerre des talents est déclarée

Peu d’organisations se disent confiantes dans les compétences cyber de leur vivier de talents. Le secteur est confronté à une double urgence : une pénurie persistante de profils qualifiés et un écart de compétences qui s’élargit dangereusement. Lire la suite

par- Olivier Letort, CEO Ideuzo At_Work

-

Actualités

03 juin 2025

Gunra, Datacarry : deux nouveaux venus utilisent le ransomware de feu Conti

Découverts à un mois d’intervalle entre la fin avril et la fin mai, ces deux nouvelles marques de la cyberextorsion se distinguent par un choix relativement peu observé : l’utilisation d’un rançongiciel basé sur le code source de feu Conti. Lire la suite

-

Actualités

02 juin 2025

Ransomware : l’Australie rend obligatoire la déclaration du paiement de rançon

L’obligation s’applique depuis le 30 mai aux organisations dont le chiffre d’affaires annuel est de plus de 3 millions de dollars australiens, ainsi qu’à celles qui sont susceptibles de l’atteindre à la fin de leur exercice fiscal. Lire la suite

-

Actualités

30 mai 2025

Cyberhebdo du 30 mai 2025 : une semaine presque calme

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

30 mai 2025

Détection des menaces : Zscaler s’offre Red Canary

Le spécialiste du SASE vient d’annoncer avoir conclu un accord définitif d’acquisition du fournisseur de services managés de détection et de réponse. Il prévoit de le faire profiter des renseignements sur les menaces des ThreatLabz. Lire la suite

-

Actualités

28 mai 2025

Qilin : la franchise qui monte, déjà dans la tourmente ?

L’enseigne de rançongiciel Qilin connaît une progression fulgurante de son niveau d’activité observable depuis le début de l’année. Mais des signes d’instabilité ont récemment fait leur apparition. Lire la suite

-

Projet IT

27 mai 2025

Chiffrement : Thales Payment Services complète ses HSM avec le Confidential Computing d’AWS

Éditeur d’une plateforme de gestion des moyens de paiement en mode SaaS, la filiale de Thales est confrontée aux défis de la montée en charge de son service. Ses systèmes matériels de gestion de clés étant, par nature, limités en élasticité, le Français est allé la chercher chez AWS. Lire la suite

-

Actualités

26 mai 2025

Cybercriminalité : la saison 2 de l’opération Endgame bat son plein

Dévoilée il y a presque un an, cette opération judiciaire internationale frappait aux prémisses des cyberattaques. Pour son retour en seconde saison, elle fait encore plus fort, en menaçant individuellement certains acteurs clés. Lire la suite

-

Actualités

26 mai 2025

Ivanti Endpoint Manager Mobile : une vulnérabilité notamment exploitée par un acteur chinois

Mi-mai, Ivanti a dévoilé deux vulnérabilités affectant sa solution de MDM. Enchaînée, leur exploitation permet de prendre le contrôle d’instances exposées sur Internet. EclecticIQ estime que des acteurs malveillants chinois en profitent. Lire la suite

-

Actualités

25 mai 2025

Ready for IT : quel ROI pour la cybersécurité ?

C’est le serpent de mer du secteur. Car les RSSI ont toujours du mal à décrocher des budgets et ont bien du mal à convaincre les dirigeants face à un risque qui n’a pourtant rien de virtuel. Lire la suite

-

Actualités

23 mai 2025

Cyberhebdo du 23 mai 2025 : encore une semaine difficile pour la grande distribution

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

22 mai 2025

Le RSSI est-il toujours un frein à la transformation numérique ?

Avec sa réputation de celui qui dit non, le RSSI est redouté des équipes agiles qui voient en lui un obstacle à la rapidité de déploiement des applications. Pourtant, il est possible de concilier transformation numérique et sécurité pour peu que chacun y mette du sien. Lire la suite

-

Actualités

22 mai 2025

L’Union européenne sanctionne l’hébergeur russe Stark Industries

L’Union européenne vient de dévoiler la liste de nouvelles entités russes visées par des sanctions. Elles sont accusées de contribuer aux opérations de déstabilisation de Moscou. Parmi elles, un hébergeur bien connu. Lire la suite

-

Actualités

21 mai 2025

Cleptogiciels : offensive majeure contre Lumma Stealer

Plus de 1300 noms de domaine utilisés pour l’infrastructure du cleptogiciel Lumma ont été saisis et transférés à Microsoft. Cette opération s’inscrit dans la continuité de celle, baptisée Magnus, qui avait touché les infostealers Meta et Redline fin 2024. Lire la suite

-

Actualités

20 mai 2025

Ransomware : VanHelsing risque de faire prochainement des émules

Le code source du rançongiciel VanHelsing vient d’être rendu disponible alors que les opérateurs de l’enseigne en préparent la version 2.0. De quoi ouvrir la voie à l’apparition d’indépendants comme avec LockBit 3.0. Lire la suite

-

Actualités

20 mai 2025

Hauts-de-Seine, une énième collectivité victime de cyberattaque

Le département des Hauts-de-Seine vient de se déclarer victime d’une cyberattaque de « grande ampleur ». Il s’ajoute aux 156 collectivités qui appelé à l’aide pour ransomware au cours des 4 premiers mois de l’année. Lire la suite

-

Actualités

19 mai 2025

Démantèlement d’un vaste réseau de botnets exploitant des routeurs obsolètes

La Justice américaine a démantelé un vaste botnet s’appuyant sur des routeurs obsolètes compromis pour vendre des services de serveurs mandataires utilisés dans le cadre d’activités illégales. Lire la suite

-

Actualités

19 mai 2025

Ransomware : des anciens de DoppelPaymer et Nefilim rattrapés par la justice

Un Ukrainien accusé d’avoir été associé aux activités de Nefilim vient d’être extradé vers les États-Unis. Il avait été préalablement arrêté en Espagne. Les autorités moldaves ont par ailleurs arrêté un individu accusé d’avoir participé à des cyberattaques avec DoppelPaymer. Lire la suite

-

Actualités

16 mai 2025

Sysdig confie Stratoshark à la fondation Wireshark

Sysdig a fait don de Stratoshark, son outil d’analyse du trafic réseau en environnement cloud, à la fondation Wireshark. L’éditeur inscrit cette contribution dans le cadre de son engagement en faveur de l’Open Source. Lire la suite

par- Adrian Bridgwater

- Valéry Rieß-Marchive, Rédacteur en chef

-

Actualités

16 mai 2025

Cyberhebdo du 16 mai 2025 : une semaine étonnamment calme

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

16 mai 2025

Hornetsecurity passe dans le giron de Proofpoint

Proofpoint vient d’annoncer le rachat d’Hornetsecurity, qui avait précédemment racheté le Français Vade, spécialiste de la sécurité de la messagerie électronique. Une nouvelle qui ne manque pas de faire grincer quelques dents. Lire la suite

-

Actualités

15 mai 2025

L’Enisa lance une base de données européenne sur les vulnérabilités

La nouvelle base de données de l’Union européenne sur les vulnérabilités est conçue pour offrir une source d’information plus large et plus transparente sur les nouvelles vulnérabilités. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Alex Scroxton, Journaliste Cybersécurité

-

Actualités

15 mai 2025

Vulnérabilité SAP NetWeaver : au tour des rançongiciels

Les premières traces d’exploitation de la vulnérabilité CVE-2025-31324 pointaient vers des acteurs liés aux autorités chinoises. Des acteurs affiliés aux groupes de ransomware BianLian, Qilin et RansomExx seraient entrés dans la danse. Lire la suite

-

Actualités

14 mai 2025

Ransomware : un mois d’avril qui n’a probablement pas tout dit

Le mois d’avril 2025 s’inscrit en rupture des mois précédents, avec un niveau visible de la menace étonnamment bas. Partout, sauf en France. Les semaines à venir donneront vraisemblablement matière à corrections. Lire la suite

-

Actualités

14 mai 2025

Magazine Information Sécurité 31 : EDR & NDR, duo essentiel pour débusquer les intrus

Plus leur complexité augmente, plus les systèmes d’information peuvent devenir un nid à zones d’ombre. Autant de recoins dans lesquels des assaillants ne manqueront pas de se cacher pour avancer à pas feutrés jusqu’à leur objectif. Lire la suite

-

Actualités

13 mai 2025

Cryptomonnaies : la justice allemande assène un nouveau coup aux cybercriminels

La justice allemande vient de saisir l’infrastructure d’un échange anonyme utilisé notamment à des fins de blanchiment. Lire la suite

-

Actualités

13 mai 2025

SAP NetWeaver : une vulnérabilité dont l’exploitation renvoie à la Chine

Les chercheurs de ForeScout et d’EclecticIQ font le même constat : la récente vulnérabilité CVE-2025-31324 affectant SAP NetWeaver est au moins exploitée par des acteurs malveillants en Chine. Lire la suite

- 13 mai 2025

- 13 mai 2025

- 13 mai 2025

- 13 mai 2025

- 13 mai 2025

- 13 mai 2025

-

E-Zine

13 mai 2025

Information sécurité 31 – EDR & NDR, duo essentiel pour débusquer les intrus

Le n° 31 du magazine Sécurité explore les angles morts des EDR, l’apport stratégique du NDR, les enseignements du panorama ANSSI de la cybermenace en 2024, et l’essor de l’IA en cybersécurité. Analyses, retours d’expérience concrets et conseils pratiques rythment ce nouveau numéro. Lire la suite

-

Actualités

12 mai 2025

Renseignement Cyber : attention à l’utilisation de l’IA générative contre les chercheurs

Les agents conversationnels à base de LLM pourraient bien avoir commencé à faire intrusion dans le renseignement sur les menaces de cybersécurité, avec pour objectif de berner les chercheurs. Nous en avons rencontré un exemple. Lire la suite

-

Actualités

12 mai 2025

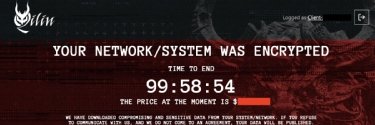

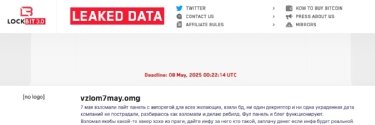

Ransomware : les comptes peu reluisants de LockBit 3.0

Les données extraites le 29 avril d’une interface d’administration de la franchise mafieuse fournissent un éclairage nouveau sur ses activités. Moins de 9 % des cyberattaques menées sous la bannière de LockBit ont donné lieu à un à paiement de rançon. Lire la suite

-

Actualités

09 mai 2025

Cyberhebdo du 9 mai 2025 : encore une semaine douloureuse outre-Manche

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

09 mai 2025

Ransomware : ce que révèle la fuite de données de LockBit 3.0

Une instance d’interface d’administration pour les affidés de la franchise mafieuse a été attaquée le 29 avril. Les données de sa base SQL en ont été extraites et divulguées. Nos premières analyses. Lire la suite

-

Actualités

07 mai 2025

Ransomware : un écosystème toujours fortement fragmenté

Coveware constate que l’écosystème du rançongiciel est actuellement fortement marqué par un nombre important d’indépendants, de nouvelles marques aux motivations parfois floues, et quelques historiques du domaine. Lire la suite

-

Actualités

07 mai 2025

Ransomware : quand un affidé de Play exploitait une vulnérabilité inédite de Windows

Un acteur malveillant officiant sous la bannière de la franchise mafieuse Play a exploité une vulnérabilité d’élévation de privilèges de Windows avant qu’elle ne soit rendue publique et corrigée, début avril. Lire la suite

-

Actualités

06 mai 2025

Cyberattaque : se faire passer pour le support IT pour prendre pied

Le groupe suivi notamment sous le nom de « Luna Moth » est de retour pour des campagnes d’intrusion initiale à un rythme élevé, via des outils d’administration à distance légitimes. Lire la suite

-

Actualités

06 mai 2025

CommVault : une vulnérabilité de sévérité maximale désormais exploitée

L’envoi d’un simple fichier ZIP contenant les charges utiles suffit à en déclencher l’exécution sur les instances CommVault Command Center affectées. Lire la suite

-

Actualités

06 mai 2025

Ces doutes qui planent autour des engagements européens de Microsoft

Malgré son intention de rassurer les entreprises et les organisations européennes, les engagements de Microsoft soulèvent des interrogations quant à leur faisabilité et leur pertinence légale. Lire la suite

-

Actualités

05 mai 2025

Ransomware : que devient RansomHub ?

La vitrine de la franchise n’est plus accessible depuis un mois. Mais l’interface d’administration des affidés serait encore fonctionnelle. Certains d’entre eux suspectent toutefois un énième « exit-scam » et auraient déjà changé de bannière. Lire la suite

-

Actualités

02 mai 2025

Cyberhebdo du 2 mai 2025 : une semaine très violente

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Opinion

02 mai 2025

Expliquer ce qui se passe lors d'une cyberattaque est difficile mais crucial

Les cyberattaques montrent régulièrement qu'il est essentiel pour les organisations de disposer d'une stratégie pour communiquer efficacement avec les clients concernés. Lire la suite

par- Mikey Hoare, Kekst CNC

-

Actualités

30 avr. 2025

Elastic automatise la migration vers son SIEM à coup d’IA générative

Elastic exploite l’IA générative et la recherche sémantique pour migrer des règles de détection de SIEM des concurrents vers le sien, en commençant par Splunk. Habituellement, il faut passer par un douloureux processus de réécriture. Un moyen de gagner en attrait sur un marché saturé. Lire la suite

-

Projet IT

30 avr. 2025

Comment Carrefour a musclé sa cybersécurité avant les JO 2024

Beaucoup prophétisaient un Armageddon Cyber contre les infrastructures IT de Paris 2024 et de ses partenaires. Il n’en a rien été, mais Carrefour avait pris quelques dispositions pour s’assurer que sa logistique olympique remporte une médaille. Lire la suite

-

Opinion

30 avr. 2025

Elodie Le Saout, du courage au service de la cybersécurité

Elodie le Saout, on se cogne à son regard qui ne vous lâche pas. Dans cette belle journée de printemps, en plein pays Léonard, entre des champs et la baie de Roscoff qu’on devine pas loin, c’est bien plus qu’une interview. Une rencontre… et une évidence. Lire la suite

-

Actualités

29 avr. 2025

Cyberattaque : Hitachi Vantara met certains serveurs hors ligne

Depuis le 26 avril, de nombreux services d’Hitachi Vantara sont inaccessibles. Selon le spécialiste du stockage, une attaque de ransomware est à l’origine de cette situation. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Ulrike Rieß-Marchive, Senior Online Editor

-

Actualités

29 avr. 2025

Ransomware : Akira continue sur sa lancée

L’enseigne, soupçonnée d’avoir recruté des anciens de Black Basta, continue d’afficher un niveau d’activité particulièrement élevé, que ses nombreuses revendications, seules, ne reflètent pas pleinement. Lire la suite

-

Actualités

29 avr. 2025

Ransomware : sur la trace de LukaLocker, Nitrogen, et… Cactus

Les similarités entre les rançongiciels LukaLocker et Nitrogen ont déjà pu être établies. Les experts de Glimps viennent de les rapprocher tous deux d’un troisième : Cactus. Dont ils semblent descendre en droite ligne. Lire la suite

-

Actualités

28 avr. 2025

SAP NetWeaver : la vulnérabilité critique qui menace les plus grands

Selon Onyphe, plus de 1 200 instances SAP NetWeaver exposées sur Internet sont affectées par une vulnérabilité critique déjà exploitée activement. Environ un tiers d’entre elles sont déjà compromises par webshell. Lire la suite

-

Actualités

28 avr. 2025

Une vulnérabilité critique affecte Craft CMS

Référencée CVE-2025-32432, cette vulnérabilité permet à un assaillant non authentifié de forcer l’exécution à distance de code arbitraire. Les équipes d’Orange Cyberdefense l’ont découverte en inspectant un serveur compromis… mi-février. Lire la suite

-

Actualités

25 avr. 2025

Cyberhebdo du 25 avril 2025 : le plus gros opérateur mobile africain dans la tourmente

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

25 avr. 2025

Baccarat : la cyberattaque, côté pile et côté face

Les échanges internes au groupe Black Basta divulgués en février dernier apportent un éclairage tout particulier sur leurs activités, et cela encore plus pour l’attaque conduite contre Baccarat, qui a partagé publiquement son expérience. Lire la suite

-

Actualités

24 avr. 2025

ClickFix : une pratique prisée des cybercriminels, mais pas uniquement

Cette technique de compromission initiale est notamment utilisée par des acteurs liés à l’enseigne de ransomware Interlock. Mais d’autres, œuvrant pour le compte d’États-nations, y ont également recours. Lire la suite

-

Actualités

23 avr. 2025

Versa Networks confronté à une cyberattaque

Le spécialiste du SASE reconnaît un incident de cybersécurité impliquant un environnement hors production « utilisé pour un ensemble limité de tests d’assurance qualité ». La jeune enseigne de cyber-extorsion Silent apparaît impliquée. Lire la suite

-

Actualités

23 avr. 2025

Cyber-extorsion : Silent essaie de rançonner sans chiffrer

Connue publiquement depuis ce 23 avril 2025, cette nouvelle enseigne n’a, pour l’heure, revendiqué qu’une seule victime. Sa spécificité : elle ne chiffre pas les données de ses victimes, quitte à ce que certaines peinent à croire à la réalité de l’attaque. Lire la suite

-

Actualités

23 avr. 2025

Les API alimentées par l'IA s'avèrent très vulnérables aux attaques

La croissance de l'IA s'avère être une arme à double tranchant pour la sécurité des API, offrant aux défenseurs des possibilités d'améliorer leur résilience, mais aussi davantage de risques liés aux attaques alimentées par l'IA, selon un rapport. Lire la suite

-

Conseil

22 avr. 2025

Les meilleures messageries chiffrées de bout-en-bout

La messagerie sécurisée utilise le chiffrement de bout en bout, voire des serveurs décentralisés et un code source ouvert. Les applications de messagerie les plus sécurisées combinent ces caractéristiques. Lire la suite

par- Madeleine Streets, Senior content manager

- Valéry Rieß-Marchive, Rédacteur en chef

-

Actualités

22 avr. 2025

Messageries chiffrées : de nouvelles offensives en vue

Sortie de la loi contre le narcotrafic, l’introduction de portes dérobées dans les messageries chiffrées de bout-en-bout pourrait revenir à l’occasion d’une prochaine loi sur le renseignement. À moins que l’Europe ne s’en charge. Lire la suite

-

Actualités

22 avr. 2025

Portes dérobées « symlink » Fortinet : près de 22 000 systèmes compromis

Le spécialiste français de la gestion de la surface d’attaque exposée Onyphe a découvert près de 22 000 équipements VPN SSL Fortinet compromis par des portes dérobées déposées, pour certaines, il y a potentiellement longtemps. Lire la suite

-

Conseil

21 avr. 2025

Comment garantir un accès à distance sécurisé à l'OT et prévenir les attaques ?

Les systèmes OT sont menacés par des attaquants qui ciblent leurs capacités d'accès à distance. La segmentation des réseaux est une étape importante. Découvrez d'autres moyens de protéger vos systèmes OT. Lire la suite

-

Actualités

18 avr. 2025

Cyberhebdo du 18 avril 2025 : semaine difficile en Belgique et en Suisse

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

17 avr. 2025

Italie : une proposition de loi obligerait à déclarer les cyberattaques sous 6 heures

Cette proposition de loi vise en outre à limiter le droit des victimes de rançongiciel à céder aux exigences de leurs assaillants, ainsi qu’à renforcer les moyens des services enquêteurs. Lire la suite

-

Opinion

17 avr. 2025

Cyberattaque contre Harvest : encore d’importantes zones d’ombre

Les données divulguées par l’enseigne Run Some Wares, à l’occasion de sa revendication de la cyberattaque du 27 février dernier, soulèvent d’importantes questions sur l’intéressé, mais pas uniquement. Lire la suite

-

Actualités

16 avr. 2025

Inventaire des vulnérabilités : le programme du Mitre s’en va et puis revient

Ce mardi 15 avril au soir, le Mitre, organisme chargé du programme de notation de la sévérité des vulnérabilités, a annoncé son arrêt immédiat. Avant que l’Administration américaine, qui le lui délègue, ne fasse volte-face. Lire la suite

-

Actualités

15 avr. 2025

Les CSIRT régionaux s’interrogent sur leur avenir

Le premier bilan des CSIRT régionaux est encourageant. Ces structures complètent l’action de l’Anssi auprès des collectivités et entreprises en région. Mais dans un contexte de restrictions budgétaires de l’état central, leur pérennité est loin d’être assurée. Lire la suite

-

Actualités

14 avr. 2025

États-Unis : l’Administration Trump en campagne contre son agence nationale de cybersécurité

Le président des États-Unis vient de signer un mémorandum révoquant toute habilitation de sécurité active détenue par Chris Krebs, ancien patron de l’agence américaine de la cybersécurité et de la sécurité des infrastructures. Une décision tout sauf isolée. Lire la suite

-

Actualités

11 avr. 2025

Cyberhebdo du 11 avril 2025 : attaque contre l’un des plus grands gestionnaires d’actifs en Inde

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

10 avr. 2025

Ransomware : le mois de mars clôture un trimestre record

Le mois de mars 2025 s’est inscrit dans la continuité des deux précédents, marquant un début d’année d’une violence inégalée sur le front des rançongiciels, jusqu’en France. Et rien ne présage d’une rapide accalmie. Lire la suite

-

Actualités

10 avr. 2025

Harvest : la cyberattaque est revendiquée sous l’enseigne Run Some Wares

La cyberattaque conduite que la FinTech française vient d’être revendiquée sous la bannière de la récente enseigne Run Some Wares, identifiée depuis la fin du mois de février, mais vraisemblablement active depuis au moins juin 2024. Lire la suite

-

Opinion

10 avr. 2025

Cybersécurité : comment ESET utilise l’IA locale sur PC

Si les PC embarquant de l’intelligence artificielle sont porteurs de promesses, les cas d’utilisation concrets ne sont pas encore très nombreux. ESET se distingue là avec des applications plus concrètes. Lire la suite

-

Opinion

10 avr. 2025

Infostealers : une menace qui s’étend bien au-delà des rançongiciels

Les identifiants compromis par les cleptogiciels sont connus pour être utilisés afin d’établir un accès initial puis lancer une cyberattaque par ransomware. Mais ils peuvent aussi mener à des brèches de données, notamment sur des applications SaaS. Lire la suite

-

Actualités

09 avr. 2025

Cyberattaques : début de la saison 2 de l’opération Endgame

Dévoilée il y a près d’un an, cette opération judiciaire internationale frappait aux prémisses des cyberattaques. Elle a permis d’aller un cran plus loin, en remontant aux clients des botnets en mode service touchés dans le cadre de cette opération. Lire la suite

-

Actualités

09 avr. 2025

Ransomware : Frag s’attaque aussi bien à Windows qu’à Linux et ESXi

Active depuis au moins octobre 2024, cette enseigne dont la vitrine a été découverte fin mars, dispose d’un rançongiciel pour Windows et de variants pour Linux et ESXi. Tous trois supportent, de manière optionnelle, le chiffrement partiel des données. Lire la suite

-

Actualités

08 avr. 2025

Ransomware : Qilin se renforce avec au moins deux nouveaux affidés

L’enseigne vient d’enchaîner les nouvelles revendications à un rythme inhabituellement soutenu. Pour plusieurs d’entre elles, la divulgation des données volées a été immédiate. Mais l’attaque apparaît bien antérieure. Lire la suite

-

Actualités

08 avr. 2025

Alternatives à Office 365 : Oodrive surfe sur la nouvelle vague de la souveraineté IT

Oodrive est à une année charnière de son histoire. La problématique de la souveraineté IT serait mieux comprise par le marché. Et les budgets seraient là. Reste à concrétiser de fortes ambitions de croissance et à gagner en notoriété. Entretien avec un de ses co-fondateurs, Cédric Mermilliod. Lire la suite

-

Actualités

07 avr. 2025

Ransomware : DragonForce tend la main à RansomHub

L’enseigne DragonForce se dit prête à accueillir RansomHub. Une approche qui pourrait séduire les déçus de LockBit partis justement chez RansomHub l’an dernier. La partie visible de l’infrastructure de ce dernier est actuellement indisponible. Lire la suite

-

Actualités

07 avr. 2025

Ransomware : quand deux revendications ne sont pas synonymes de deux attaquants

Une cyberattaque revendiquée sur deux vitrines de franchises différentes ? La conséquence d’un accès initial vendu à deux acteurs différents ? C’est plus vraisemblablement l’œuvre d’un attaquant travaillant sous deux bannières. Lire la suite

-

Opinion

07 avr. 2025

La sécurité pourrait être le cas d’utilisation dont les PC IA ont besoin

Les PC qui embarquent de l’intelligence artificielle ont eu du mal à trouver un cas d’utilisation parfait, mais le besoin de systèmes de sécurité plus solides sur les postes de travail pour aider. Lire la suite

-

Actualités

04 avr. 2025

Ivanti : une vulnérabilité critique activement exploitée

L’équipementier vient de lever le voile sur une vulnérabilité critique affectant des produits typiquement exposés directement sur Internet. Elle fait déjà l’objet d’une exploitation active et a déjà été corrigée pour Connect Secure. Lire la suite

-

Actualités

04 avr. 2025

Cyberhebdo du 4 avril 2025 : une semaine étonnamment calme

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Conseil

04 avr. 2025

En cas de crise cyber, comment optimiser l’indispensable collaboration entre RSSI et DPO ?

En cas de violation de données, le DPO est sur le pont pour répondre aux obligations réglementaires. Mais le délégué doit collecter l’information auprès du RSSI, alors même que ses équipes sont sous pression. Comment favoriser une synergie DPO et RSSI ? Lire la suite

-

Actualités

04 avr. 2025

Broadcom VMware durcit vDefend et abandonne la marque Tanzu dans VCF

La plateforme de cloud privé VMware Cloud Foundation se débarrasse de la marque Tanzu pour Kubernetes et ajoute de nouvelles fonctionnalités à vDefend, mais des hausses de prix sont-elles à prévoir ? Lire la suite

-

Actualités

03 avr. 2025

Brèche : Oracle confirme en privé auprès de ses clients

Toujours publiquement silencieux sur la brèche revendiquée par un acteur malveillant fin mars, sur son infrastructure Cloud, Oracle apparaît confirmer l’incident à ses clients, en privé. Lire la suite

-

Opinion

03 avr. 2025

Cyberattaques : la banalisation non assumée

Qu’il s’agisse de rançongiciel ou d’intrusion et vol de données dans une application métier accessible en ligne, la multiplication des incidents de sécurité apparaît avoir conduit à une forme de banalisation. Mais sans qu’elle s’accompagne des mesures appliquées à d’autres risques bien acceptés de longue date. Lire la suite

-

Actualités

02 avr. 2025

Ransomware : le début de la fin pour Hunters International ?

Group-IB estime que l’enseigne Hunters International est sur le point de mettre la clé sous la porte, migrant vers l’extorsion simple basée sur le seul vol de données, sous une nouvelle marque. Lire la suite

-

Actualités

02 avr. 2025

InCyber Forum 2025 : la confiance numérique dans la tourmente de l’ère Trump

Si la géopolitique s’est invitée dans le monde cyber depuis de nombreuses années, la nouvelle Administration américaine secoue le secteur du numérique européen. La perspective de sanctions commerciales ou politiques via les services cloud n’a plus rien de purement théorique. Lire la suite