Cyberdéfense

-

Actualités

29 janv. 2026

Stratégie nationale de cybersécurité : enfin ou trop tard ?

La ministre du Numérique et de l’IA vient de présenter la stratégie nationale de cybersécurité millésime 2026. Une cuvée qui laisse en bouche un goût doux-amer : elle mêle des idées déjà mises en œuvre, ailleurs, à des reprises de mesures que l’on attendait depuis longtemps. Et toujours sans budget. Lire la suite

-

Conseil

27 janv. 2026

Réseau : les 14 meilleurs outils Open source de test d’intrusion

D’Aircrack-ng à ZAP, ces outils open source de test d’intrusion sont des compléments indispensables à la boîte à outils de tout administrateur réseau. Lire la suite

- Pharmacie Familia sécurise ses sauvegardes et gagne en sérénité opérationnelle ... –Etude de cas

- Cas d’usage : Migration infonuagique et modernisation des charges de travail –Livre Blanc

- Dépanner les environnements Kubernetes grâce à l’observabilité –eBook

-

Dans ce numéro:

Dans ce numéro:

- Comment calculer le ROI de la cybersécurité pour le PDG et le conseil d’administration

- Ready for IT : quel ROI pour la cybersécurité ?

- Mettre en œuvre une stratégie de sécurité basée sur les risques en 5 étapes

-

Actualités

16 janv. 2017

Le Forum économique mondial s’inquiète toujours des cyberattaques

La menace d’un incident « massif » de vol de données inquiète à Davos. Certaines technologies émergentes sont également vues comme porteuses de risques majeurs. Lire la suite

-

Actualités

13 janv. 2017

Ukraine : nouvelle coupure électrique causée par une attaque informatique

Un premier incident était survenu fin décembre 2015. Le mode opératoire et les outils utilisés seraient très proches. Lire la suite

-

Actualités

09 janv. 2017

Rohde & Schwarz Cybersecurity s’offre DenyAll

Le groupe allemand élargit ainsi son offre de sécurité informatique qui combinait jusqu’ici UTM, protection du terminal, sécurisation des accès Web, et chiffrement du stockage Cloud. Lire la suite

-

Definition

05 janv. 2017

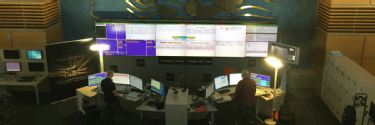

SOC

Un SOC (Security Operating Center), en français un centre opérationnel de sécurité, est l’environnement où sont supervisés les systèmes d’information pour assurer la détection, le confinement et la remédiation des incidents de sécurité. Lire la suite

-

Actualités

04 janv. 2017

Et le renseignement cyber apparu privatisé

Le rapport conjoint du FBI et du ministère américain de l’Intérieur sur d’éventuelles immiscions russes dans la récente élection présidentielle outre-Atlantique soulève plus que de questions qu’il ne donne l’apparence de donner de réponse. Lire la suite

-

Actualités

23 déc. 2016

Soupçons renforcés de liens entre Fancy Bear et le Kremlin

Le groupe a utilisé un logiciel malveillant pour Android afin de suivre les militaires ukrainiens. De quoi renforcer les soupçons de liens avec le gouvernement russe. Lire la suite

-

Actualités

21 déc. 2016

Etats : du cyber-espionnage au détournement de fonds

… en passant par le sabotage. Les experts de la sécurité informatique entrevoient pour 2017 des états-nations se comportant de plus en plus comme des voyous sur Internet. Lire la suite

-

Actualités

21 déc. 2016

Cybersécurité : Accenture poursuit ses emplettes

Après Maglan en juin, la SSII s’offre aujourd’hui le français Arismore, un spécialiste de la gestion des identités et des accès, comme Atheos, racheté par Orange il y a deux ans. Lire la suite

-

Actualités

16 déc. 2016

Revue de presse : les brèves IT de la semaine

Ce 16 décembre : la France se dote d’une Armée IT - Oracle : la Salutation au Cloud - Cisco : l’Adieu aux Clouds - Proservia : une direction pour conquérir l’Europe - Accord BT & T-Systems : les Telcos réduits aux tuyaux - Le marché du stockage recule Lire la suite

par- La Rédaction

- Philippe Ducellier, Rédacteur en chef adjoint

- Christophe Bardy, Responsable infrastructures

-

Actualités

14 déc. 2016

Cyberdéfense : la France concrétise doucement ses ambitions

Le ministre de la Défense vient d’annoncer la création d’un commandement des opérations militaires cyber. Cette arme pourra être une réponse à une agression armée, qu’elle qu’en soit la nature. Lire la suite

-

Actualités

09 déc. 2016

ThyssenKrupp victime de cyber-espionnage

Le groupe indique des cybercriminels ont mené une opération « professionnelle » à son encontre, visant en particulier sa propriété intellectuelle. Il rejette l’idée de toute déficience de sa sécurité informatique. Lire la suite

-

Actualités

05 déc. 2016

Cybersécurité : de très légers ajustements pour les médias et les communications

Deux arrêtés viennent d’être publiés pour définir les obligations des opérateurs d’importance vitale en matière de sécurité des systèmes d’information dans le secteur de l’audiovisuel et de l’information, ainsi que celui des communications électroniques. Lire la suite

-

Definition

21 nov. 2016

Système de détection d'intrusion (IDS)

Un système de détection d'intrusion (IDS) est un système de cybersécurité qui surveille le trafic réseau à la recherche d'activités suspectes et qui émet des alertes lorsque de telles activités sont découvertes. Lire la suite

-

Projet IT

08 nov. 2016

Comment EDF fait face à 10 millions de cyber-attaques par an

EDF s'est appuyé sur Orange pour mettre en place un Security Operations Center (SOC) afin de faire face aux multiples attaques dont est victime son SI chaque seconde. Plus d'une année et demi de travail a été nécessaire tant le contexte d'EDF est complexe et l'intensité des assauts élevée. Lire la suite

-

Opinion

08 nov. 2016

Elections américaines : le risque cyber en première ligne

Les questions de cybersécurité ont rythmé la campagne présidentielle américaine, avec notamment plusieurs piratages hautement significatifs. Lire la suite

-

Actualités

25 oct. 2016

Les SI des administrations américaines : des passoires ?

Un audit du système d’information des services secrets américains a révélé des vulnérabilités « inacceptables ». La NSA a été victime d’un autre vol de données massif. Et l’OPM était un nid à logiciels malveillants. Lire la suite

-

Actualités

25 oct. 2016

SecBI veut soulager le travail des analystes SOC

Son outil collecte et analyse les métadonnées du trafic réseau pour non seulement détecter des événements suspects, mais également présenter une vue consolidée d’alerte, à raison d’une seule par incident. Lire la suite

-

Actualités

19 oct. 2016

Waterfall Security sécurité l’ouverture des ICS au Cloud

L’équipementier vient d’annoncer une passerelle unidirectionnelle conçue pour permettre d’alimenter, de manière sûre, des applications Cloud à partir des données de systèmes industriels. Lire la suite

-

Actualités

14 oct. 2016

Le fonctionnement d’une centrale nucléaire perturbé par une cyberattaque

Selon le directeur de l’AIEA, l’incident est survenu il y a deux ou trois ans. Pour lui, la menace doit être prise très au sérieux. Lire la suite

-

Actualités

13 oct. 2016

Orange Cyberdefense place son cyberSOC sur le marché français

L'entité cybersécurité d'Orange, constituée de plusieurs acquisitions, est désormais pleinement opérationnelle. Elle se positionne comme le premier acteur sur le marché français. Le récent rachat de Lexsi l'a dotée du principal CERT privé en Europe. Lire la suite

-

Actualités

12 oct. 2016

Cyberdéfense : les grandes manœuvres continuent

Les industriels français multiplient les opérations susceptibles de renforcer leurs positions auprès des acteurs les plus sensibles. Dont les OIV. Lire la suite

-

Actualités

06 oct. 2016

Cisco/Thales : une vision très souveraine du partage de renseignements

Les deux groupes ont profité des Assises de la Sécurité pour présenter une solution dite souveraine, destinée aux opérateurs d’importance vitale. Lire la suite

-

Actualités

06 oct. 2016

Cybersécurité : Guillaume Poupard se voit en urgentiste

Dans son allocution d’ouverture des Assises de la Sécurité, le patron de l’Anssi a décrit une situation critique, que la loi permet de faire avancer. Sans être suffisante. Lire la suite

-

Actualités

04 oct. 2016

Le mois européen de la cybersécurité a débuté

L’Enisa vient d’entamer la sixième édition du mois européen de la cybersécurité qui vise à sensibiliser aux risques aux menaces informatiques. En France, l’Anssi participe à l’opération avec un programme qui donne la priorité aux entreprises. Lire la suite

-

Actualités

23 sept. 2016

Revue de presse : les brèves IT de la semaine

OpenWorld 2016 : un Oracle 100% Cloud - Nutanix grandit avec la bourse - L’IT paye en moyenne 62 K€ en France - HPE France change de tête - Neelie Kroes rejoue « Tartuffe » dans l’IT - Renault devient éditeur- La sophistication des attaques a bon dos, selon la NSA. Lire la suite

-

Actualités

21 sept. 2016

Cybersécurité : des règles ajustées à la marge pour l’énergie et le transport

Cinq arrêtés sectoriels supplémentaires ont été publiés durant l’été pour continuer de définir les obligations des opérations d’importance vitale en matière de sécurité des systèmes d’information. Avec des ajustements à la marge. Lire la suite

-

Actualités

20 sept. 2016

Cisco corrige une vulnérabilité critique dans ses équipements

L’équipementier vient d’identifier une vulnérabilité dans le code de traitement des paquets IKEv1. De quoi compromettre des systèmes offrant des services VPN. Lire la suite

-

Actualités

20 sept. 2016

Cyberattaques : des énergéticiens trop confiants ?

Une nouvelle étude tend à indiquer que les professionnels de la sécurité du secteur de l’énergie surestiment leurs capacités à détecter des incidents de sécurité. Lire la suite

-

Actualités

19 sept. 2016

Sécurité : la sophistication supposée des attaques masque en fait un manque d’hygiène IT

N’en déplaise à beaucoup, pour le responsable adjoint aux systèmes de sécurité de la NSA, les incidents de sécurité qui font les gros titres ne trouvent pas leur origine dans l’exploitation de vulnérabilités inédites. Lire la suite

-

Actualités

14 sept. 2016

DDoS : des attaques savamment préparées ?

Bruce Schneier soupçonne des acteurs soutenus par des Etats de conduire des attaques en déni de service distribué pour dimensionner leurs outils en cas de cyberguerre. Lire la suite

-

Actualités

08 sept. 2016

Intel rend à McAfee sa liberté

Le fondeur vient d’annoncer la cession de 51 % des parts de l’éditeur au fond d’investissement TPG. De quoi lui redonner son indépendance. Lire la suite

-

Actualités

09 août 2016

Le monde du cyberespionnage accueille un nouvel acteur

Les équipes de Kaspersky ont identifié une nouvelle plateforme d’espionnage informatique, baptisée ProjectSauron. Très avancée, elle serait du niveau de celles des groupes Equation, Regin, Duqu ou encore Careto. Lire la suite

-

Definition

08 août 2016

Pot de miel (sécurité)

Un « pot de miel », ou honeypot, est un système informatique configuré pour servir de leurre et attirer les pirates. Son but est de détecter, de détourner ou d'étudier les tentatives d'accès non autorisé à des systèmes d'information. Lire la suite

-

Actualités

03 août 2016

Black Hat, terrain de jeu pour hackers

Ce grand moment de la sécurité informatique est bien plus que l’occasion pour quelques experts de montrer leurs découvertes. Lire la suite

-

Actualités

29 juil. 2016

Un label pour la cybersécurité dans l’enseignement supérieur

L’Anssi vient de publier les nouvelles spécifications de son label destiné aux formations initiales en cybersécurité dans l’enseignement supérieur. Lire la suite

-

Actualités

27 juil. 2016

La lutte contre les ransomwares s'organise

Europol, la police néerlandaise, Intel Security et Kaspersky Lab joignent leurs efforts pour lutter contre les rançongiciels. Le site « No more ransom », lancé cette semaine, doit permettre aux victimes de récupérer leurs fichiers sans payer la rançon grâce à la mise à disposition des clés de déchiffrement. Lire la suite

-

Actualités

22 juil. 2016

Suricata, bientôt IPS recommandé pour les opérateurs d’importance vitale ?

L’Anssi vient de rejoindre l’OISF pour supporter le développement de Suricata, un système de prévention/détection des intrusions issu du célèbre Snort. Lire la suite

-

Actualités

13 juil. 2016

Une attaque ciblée visant un énergéticien européen

SentinelOne indique avoir découvert un logiciel malveillant sophistiqué, visant « au moins » une entreprise européenne du secteur de l’énergie, et développé avec le soutien d’un Etat-nation. Lire la suite

-

Actualités

13 juil. 2016

Cyberattaques : Microsoft appelle à un tiers indépendant pour l’attribution

Pour l’éditeur, il est temps d’améliorer les processus d’attribution des cyberattaques. Un premier pas vers des normes internationales pour la cybersécurité. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Peter Loshin, Former Senior Technology Editor

-

Actualités

12 juil. 2016

Sécurité des systèmes industriels : un état des lieux alarmant

Les vulnérabilités dévoilées apparaissent de plus en plus nombreuses. Comme les systèmes ouvertement accessibles en ligne, souvent avec des protocoles non sécurisés. Lire la suite

-

Actualités

07 juil. 2016

Cybersécurité des infrastructures critiques : adoption de la directive NIS

Le parlement européen vient d’adopter la directive relative à la sécurité des systèmes d’information des opérateurs d’infrastructures critiques. Lire la suite

-

Actualités

05 juil. 2016

Un pas de plus vers une Europe de la cybersécurité

La Commission européenne vient d’annoncer un nouveau partenariat public-privé, centré sur la coopération dans la recherche et le développement en sécurité des systèmes d’information. Il bénéficiera de 450 M€ d’investissement. Lire la suite

-

Actualités

01 juil. 2016

Cybersécurité OIV : quel partage de renseignements sur les incidents ?

Les opérateurs d’importance vitale vont devoir garder des traces des incidents de sécurité dont ils sont victimes. Mais elles seront confidentielles. Lire la suite

-

Actualités

01 juil. 2016

L’homologation des systèmes vitaux, une question délicate

Les arrêtés sectoriels relatifs à la cybersécurité des opérateurs d’importance vitale renforce considérablement leur responsabilité en la matière. Lire la suite

-

Actualités

01 juil. 2016

Contrôle et traçabilité : des bases d’hygiène élémentaire

Les opérateurs d’importance vitale vont devoir contrôler étroitement les comptes à privilèges de leurs systèmes critiques, et assurer la traçabilité des actions réalisées avec eux. Lire la suite

-

Conseil

30 juin 2016

Comprendre la galaxie Splunk

Derrière la plateforme analytique spécialisée dans les données « machines » Splunk se dissimulent plusieurs produits complémentaires - qui visent des besoins différent - et des solutions ciblées. En voici un tour d’horizon exhaustif. Lire la suite

-

Actualités

29 juin 2016

Cisco mise sur Thales pour s’ouvrir les portes des OIV

L’équipementier vient de conclure un nouveau partenariat avec le spécialiste de la défense. Il vise au développement, en France, d’une solution pour opérateurs d’infrastructures critiques. Lire la suite

-

Actualités

27 juin 2016

Cybersécurité des OIV : les premiers arrêtés sectoriels sont publiés

Ces arrêtés placent l’Anssi dans un rôle de contrôleur à posteriori et laissent une importante latitude aux opérateurs d’importance vitale. Lire la suite

-

Actualités

21 juin 2016

Accenture renforce son offre de cybersécurité

La SSII vient d’annoncer le rachat de Maglan, en Israël, un spécialiste de la simulation d’attaques, des contre-mesures aux vulnérabilités, mais aussi du renseignement sur les menaces. Lire la suite

-

Actualités

03 juin 2016

Irongate, le malware qui s’inspire de Stuxnet

Des échantillons d’un nouveau logiciel malveillant visant les systèmes de contrôle industriel ont été découverts l’an passé. Ils reprennent certains concepts d’attaque utilisés par Stuxnet. Lire la suite

-

Actualités

27 mai 2016

Cinq scénarios pour le futur proche de la cybersécurité

Imaginer quels seront demain les enjeux de la cybersécurité n’a rien de trivial. Des chercheurs s’y sont toutefois prêtés afin de tenter d’éclairer industrie, décideurs, mais également RSSI sur ce qui les attend. Lire la suite

-

Actualités

20 mai 2016

L’Anssi délivre sa première certification pour un équipement Scada

L’agence valide ainsi la mise en œuvre d’un automate Simatic de Siemens, par des opérateurs d’importance vitale, dans leurs environnements industriels. Lire la suite

-

Actualités

12 mai 2016

Un ver conçu pour les automates programmables industriels

Des chercheurs en sécurité ont récemment présenté ce qui s’apparente au premier ver visant spécifiquement les automates programmables industriels, ou PLC, et n’ayant pas besoin d’autre support pour exister et se propager. Lire la suite

-

Actualités

11 mars 2016

Orange cherche à s’offrir Lexsi

L’opérateur indique être entré en négociations exclusives pour racheter ce spécialiste français du renseignement sur les menaces. Lire la suite

-

Actualités

07 mars 2016

Cybersécurité : un tonneau des Danaïdes pour Sa Majesté

Le patron de l’Anssi britannique vient de reconnaître que, malgré des investissements considérables, le Royaume-Uni n’est pas en train de gagner la bataille de la cybersécurité. Lire la suite

-

Actualités

04 mars 2016

Le patron du commandement cyber américain appelle à la coopération public/privé

Selon l’Amiral Rogers, cette coopération est essentielle pour lutter efficacement contre les menaces cyber. Lire la suite

-

Actualités

29 févr. 2016

Ukraine : des coupures d’électricité déclenchées via cyberattaque

Le Cert américain spécialisé dans les systèmes de contrôle industriel confirme l’analyse précédemment développée par le directeur des activités du SANS liées à la sécurité des ICS. Lire la suite

-

Actualités

18 févr. 2016

Le projet de cyberguerre américain en Iran

Le New York Times lève le voile sur Nitro Zeus, le projet de cyberoffensive que prévoyait l’administration Obama en cas d’échec des négociations sur le nucléaire iranien. Lire la suite

-

Actualités

05 févr. 2016

L’Anssi visée par une attaque en déni de service

Des internautes réunis sous le pseudonyme d’Anonymous rendent inaccessible le site Web de l’agence, depuis ce jeudi 4 février au soir. Lire la suite

-

Definition

05 févr. 2016

La gestion des informations et des événements de sécurité (SIEM)

La gestion des informations et des événements de sécurité (SIEM) est une approche de la gestion de la sécurité qui combine les fonctions de gestion des informations de sécurité (SIM) et de gestion des événements de sécurité (SEM) en un seul système de gestion de la cybersécurité. Lire la suite

-

Actualités

29 janv. 2016

La cybersécurité française toujours à la recherche de compétences

Hausse des attaques, nouvelles réglementations, annonces gouvernementales poussent les organisations à étoffer leurs effectifs en experts. Mais l’offre ne suit pas la demande Lire la suite

-

Actualités

27 janv. 2016

Filière cybersécurité française : la commande publique se fait attendre

Malgré des avancées concrètes, la filière française de la sécurité informatique peine à attirer des investissements privés significatifs et la commande publique. Lire la suite

-

Actualités

27 janv. 2016

FIC 2016 : la France « en état de guerre totale » pour Bernard Cazeneuve

Le regard fermé et la mine tendue, c’est avec la posture martiale de celui qui mène jusque sur Internet la lutte contre le terrorisme que le ministère de l’Intérieur a fait la promotion de sa politique devant les participants au Forum International de la Cybersécurité. Lire la suite

-

Actualités

25 janv. 2016

FIC : L’Europe de la cybersécurité reste à construire

Une conférence rassemblant Guillaume Poupard, directeur général de l’Anssi, et Andreas Könen, vice-président du BSI, devait souligner, au FIC, les avancées de la coopération franco-allemande en matière de cybersécurité. Des débuts modestes sinon symboliques. Lire la suite

-

Definition

25 janv. 2016

Directeur de la sécurité des systèmes informatiques (DSSI)

Le directeur de la sécurité des systèmes informatiques (DSSI) – appelé aussi RSSI (R pour Responsable) – est un cadre supérieur chargé de mettre les mesures de sécurité en conformité avec les programmes et les objectifs métier de l'entreprise, en veillant à protéger de manière adéquate les ressources et technologies de l'information. Lire la suite

-

Actualités

25 janv. 2016

La surveillance de masse s’invite au Forum International de la Cybersécurité

Le sujet devait être « la confiance des utilisateurs dans le numérique à l’heure où la cybercriminalité et l’absence de sécurité digne de ce nom affectent tout un chacun ». Il aura tourné à la surveillance de masse. Lire la suite

-

Actualités

21 janv. 2016

Le ministère des Transports infecté par un cryptovirus

Un logiciel malveillant chiffrant les fichiers d’un poste de travail infecté aurait réussi à contaminer les ordinateurs du ministère. Lire la suite

-

Actualités

19 janv. 2016

Ukraine : après la coupure d’électricité, la paralysie de l’aéroport de Kiev

Le système informatique de l’aéroport de Kiev semble avoir été également attaqué avec le logiciel malveillant BlackEnergy. D’autres opérations sont attendues. Lire la suite

-

Actualités

18 janv. 2016

Le Forum économique mondial insiste sur la menace des cyberattaques

Les attaques informatiques constituent l’un des principaux risques menaçant les économies de la planète, selon l’édition 2016 du rapport du Forum économique mondial sur les risques. Lire la suite

-

Actualités

15 janv. 2016

Raytheon-Websense se mue en Forcepoint et intègre des technologies d’Intel

Le groupe américain se restructure à l’occasion du rachat des technologies de Stonesoft et de Sidewinder auprès d’Intel. De quoi former un nouveau champion de la cyberdéfense. Lire la suite

-

Actualités

07 janv. 2016

Surveillance : la France veut ratisser trop large

Selon un ancien directeur technique de la NSA, les attentats de Paris, mi-novembre dernier, auraient pu être évités si les services français du renseignement misaient sur une approche plus ciblée. Lire la suite

-

Actualités

14 déc. 2015

Un exercice international de réponse à cyberattaque au Royaume-Uni

Le Royaume-Uni a accueilli un exercice visant à tester la manière dont enquêteurs et procureurs d’Europe et des Etats-Unis pourraient travailler ensemble dans le cas d’un vaste incident de sécurité informatique international. Lire la suite

-

Actualités

11 déc. 2015

Anssi : le besoin de faire plus avec plus de transparence

Un rapport sénatorial appelle à plus d’autonomie et de transparence pour l’agence nationale de la sécurité des systèmes d’information. Il fait également ressortir un très vaste éventail de missions en partie minées par des ministères aux pratiques discutables. Lire la suite

-

Actualités

02 déc. 2015

Le ministère américain de l’Intérieur met les entreprises à l’épreuve

Des exercices d’intrusion sont proposés gratuitement aux entreprises du pays, notamment les banques et les énergéticiens, pour tester leurs défenses informatiques. Lire la suite

-

Actualités

23 nov. 2015

Avec Eiji, Thales veut offrir un accès 4G sécurisé et sans couture

Le groupe s’apprête à lancer une offre de téléphonie mobile sécurisée s’appuyant sur les réseaux de plusieurs opérateurs français. Lire la suite

-

Actualités

04 nov. 2015

Administrations américaines : un ambitieux plan de modernisation de la sécurité

La Maison Blanche vient de présenter un plan concret de renforcement de la sécurité des systèmes d’information des administrations. L’une des suites de l’incident désastreux qui a touché le bureau de gestion du personnel plus tôt cette année. Lire la suite

-

Actualités

30 oct. 2015

L’Enisa fait une priorité de la protection des systèmes critiques d’aujourd’hui… et de demain

L’agence vient de présenter son programme de travail pour 2016. Il fait la part belle aux objets connectés et au chiffrement, mais sans oublier la cybersécurité des Etats. Lire la suite

-

Actualités

29 oct. 2015

Oracle OpenWorld 2015: Oracle incruste la sécurité dans son hardware

Le nouveau processeur M7 permet de chiffrer les données et de contrôler l’usage de la mémoire par les applications directement « dans le silicium ». Indispensable, d’après son CTO, pour sécuriser le Cloud. Le processeur prend également en charge certains traitements de bases de données pour accélérer les requêtes. Lire la suite

-

Actualités

16 oct. 2015

Sécurité des systèmes d’information : comment sensibiliser tous les acteurs de l’entreprise

La sensibilisation aux risques technologiques est menée par les RSSI. Mais elle associe également le département RH. Lire la suite

-

Actualités

16 oct. 2015

Stratégie nationale de cybersécurité : le citoyen enfin (un peu) pris en compte

Les experts attendaient peu de l’annonce de la stratégie nationale de cybersécurité française, ce matin. Ils n’ont donc pas été déçus. La seule nouveauté positive tient à la prise en compte affichée de l’exposition des citoyens à la cybercriminalité. Lire la suite

-

Actualités

06 oct. 2015

Les centrales nucléaires déconnectées ? Un mythe.

Selon Chatham House, le risque d’attaque informatique sur des centrales nucléaires va croissant. En cause : un recours croissant aux systèmes numériques et aux logiciels sur étagère. Lire la suite

-

Actualités

02 oct. 2015

Thales présente une nouvelle diode réseau pour Scada

Le groupe a profité des Assises de la Sécurité, qui se déroulaient cette semaine à Monaco, pour présenter une nouvelle passerelle réseau unidirectionnelle pour la surveillance des systèmes de contrôle industriels. Lire la suite

-

Actualités

02 oct. 2015

L’Hebdo de l'IT : ce qu'il fallait retenir de cette semaine du 28 septembre

Les Assises de la sécurité à Monaco - Le catalogue européen de services Cloud passe en beta - Le PDG d'Oracle à Paris Lire la suite

-

Actualités

02 oct. 2015

Cybersécurité : Airbus Defence & Space s’associe à Atos

Les deux partenaires revendiquent ainsi une offre complète de produits, services et solutions de protection contre les menaces informatiques. Lire la suite

-

Actualités

01 oct. 2015

Guillaume Poupard appelle à l’unité mais reconnaît les lacunes de ses services

Dans un discours d’ouverture des Assises de la Sécurité en forme de bilan, le directeur général de l’Anssi a appelé à l’unité pour lutter contre les menaces informatiques. Lire la suite

-

Actualités

30 sept. 2015

Jean-Noël de Galzain, Hexatrust : « il faut donner des opportunités industrielles »

Pour le patron de Wallix, des progrès sont faits pour stimuler l'écosystème de PME françaises de la sécurité, mais beaucoup reste à accomplir. Un constat partagé à l'Anssi. Lire la suite

-

Actualités

21 sept. 2015

Les Duke au service du renseignement russe ?

Selon F-Secure, la famille de logiciels malveillant Duke est utilisée par des pirates soutenus par la Russie. Lire la suite

-

Actualités

04 sept. 2015

Guide Essentiel : Analyse comportementale, la clé de la sécurité ?

Deux fois par mois, LeMagIT vous propose un Guide Essentiel gratuit qui revient sur une thématique IT clef. Aujourd’hui : l’analyse comportementale dans une logique de détection des menaces. Lire la suite

-

Actualités

11 août 2015

BlackHat 2015 : le piratage de sites industriels, une histoire refoulée

Les pirates pénètrent les systèmes de contrôle industriels depuis plus d’une décennie pour faire de l’extorsion de fonds, mais on en sait peu sur la façon dont ils y accèdent. En cause, le silence des entreprises qui ont payé. Lire la suite

-

Actualités

01 juil. 2015

Dino, un autre logiciel espion français ?

Eset a mis la main sur un échantillon d'un autre logiciel malveillant du groupe Animal Farm, à l'origine de Casper, Babar et Bunny. Lire la suite

-

Projet IT

01 juil. 2015

Solutionary choisit MapR pour ses analyses Big Data en temps réel

L'éditeur de la solution de sécurité ActiveGuard a adopté MapR et Hadoop comme réservoir principal pour alimenter ses analyses Big Data. Retour sur cette expérience d’un précurseur. Lire la suite

par- Stephanie Neil

-

Actualités

30 juin 2015

Quand la NSA pratique le cyberespionnage économique

L’agence avait démenti, en septembre dernier, utiliser ses capacités de renseignement à des fins d’intelligence économique. Un mensonge selon les dernières révélations de WikiLeaks. Lire la suite

-

Actualités

24 juin 2015

L’Elysée placé sur écoute par la NSA

Des documents rendus publics par Wikileaks montrent comment la NSA a écouté trois présidents français successifs. Les Etats-Unis étaient déjà soupçonnés d’avoir attaqué l’informatique de l’Elysée. Lire la suite

-

Actualités

23 juin 2015

Sécurité : la NSA et le GCHQ ont espionné des éditeurs

De nouveaux documents confirment que les deux agences de renseignement se sont intéressées de près aux travaux des éditeurs de logiciels de sécurité. Lire la suite

-

Actualités

15 juin 2015

Piratage : l’informatique du Bundestag bonne à jeter ?

Victime d’un vaste piratage informatique, le parlement allemand cherche la meilleure option pour rétablir son système d’information dans ses conditions opérationnelles. L’ordinateur d’Angela Merkel semble avoir également été compromis. Lire la suite

-

Actualités

10 juin 2015

Prism/NSA : un impact finalement plus grand que prévu ?

Contrairement à Forrester, l’Itif estime que ses prévisions initiales d’impact commercial des révélations sur les activités d’espionnage de la NSA seront largement dépassées. Lire la suite

-

Actualités

02 juin 2015

Les auteurs de Stuxnet visaient aussi la Corée du Nord

Les Etats-Unis auraient tenté d’affecter le programme d’armement nucléaire de Pyongyang en 2010, avec une variante du logiciel malveillant utilisé contre l’Iran. Lire la suite

-

Actualités

07 mai 2015

Scada : Dell observe une forte progression des attaques

A l’occasion du rapport annuel de sa division sécurité SonicWall, Dell fait état d’un doublement du nombre d’attaques visant des systèmes de contrôle industriel. Lire la suite

-

Actualités

30 avr. 2015

Quand la NSA espionnait la France avec l’aide de Berlin

Selon le Süddeutsche Zeitung, les services du renseignement allemand ont aidé la NSA a espionner le ministère français des Affaires étrangères, l’Elysée, et la Commission européenne. Lire la suite

-

Dossier

29 avr. 2015

Big Data et sécurité : une liaison à double sens

En matière de sécurité, deux problèmes différents se posent : la sécurité des informations dans un contexte de Big Data, et l'utilisation des techniques Big Data pour analyser et prévoir les incidents. Lire la suite