PRO+ Contenu Premium/Information Sécurité

Accédez au contenu Pro+ ci-dessous.

Information sécurité 18 – XDR : des grandes manoeuvres à un rythme soutenu

Dans ce no 18, cap sur l’approche intégrée de la sécurité, ou XDR (eXtended Detection and Response). Quel est aujourd’hui l’état du marché des outils permettant cette orchestration globale des éléments de la sécurité (réseau, poste de travail, serveurs, SIEM, gestion du renseignement sur les menaces) ? Découvrez aussi le témoignage de Lactalis.

A lire Dans ce numéro

-

Information Sécurité n°18 : XDR, des grandes manœuvres à un rythme soutenu

Rapprocher les multiples systèmes de défense de l’entreprise pour mieux détecter et bloquer les menaces. L’idée n’est plus toute jeune, mais elle se concrétise à un rythme accéléré avec l’approche XDR de plus en plus adoptée. C’est tout l’objet de notre magazine Information Sécurité n°18, qui vient de sortir.

-

Comprendre ce à quoi correspond le XDR

Cet acronyme est utilisé par un nombre croissant de fournisseurs d’outils de cybersécurité. Mais que cache ce concept de détection et réponse étendues ?

-

Tentative d’intrusion : comment Lactalis a échappé à la catastrophe

Le géant laitier a été alerté par les équipes de l’éditeur de son EDR, qui était déployé en démonstrateur sur des contrôleurs de domaine. Ce qui lui a permis d’agir rapidement pour éviter une détonation de ransomware.

-

XDR : les grandes manœuvres se poursuivent

Fortinet, McAfee, SentinelOne et Trend Micro viennent coup sur coup de réaffirmer leurs ambitions respectives sur ce domaine encore émergent de la détection et de la réponse étendues.

-

Sécurité : « Depuis 2012, l’hyper-automatisation est une priorité » (Laurent Oudot, Tehtris)

La jeune pousse française, fondée il y a une dizaine d’années par Eléna Poincet et Laurent Oudot, a récemment levé 20 millions d’euros et est entrée dans une phase de croissance accélérée. Son cofondateur et directeur technique explique l’approche globale et automatisée qui anime l’entreprise.

-

E-Zine

Information Sécurité 14 : Comment mieux faire face aux incidents de cybersécurité

Télécharger -

E-Zine

Information sécurité 30 : Là où commencent les cyberattaques

Télécharger -

E-Handbook

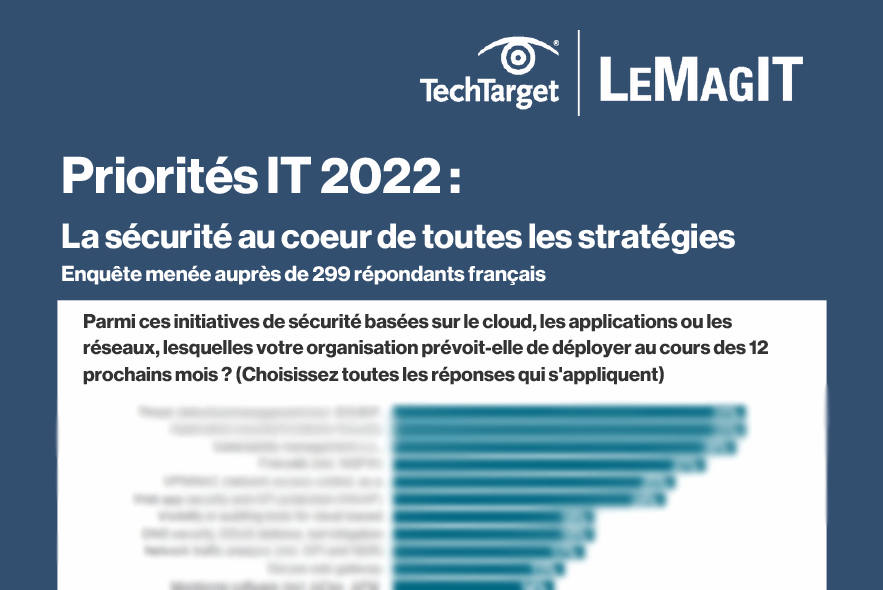

Infographie Priorités IT 2022 : la sécurité au coeur de toutes les stratégies

Télécharger -

E-Zine

Information Sécurité 17 : L’accès réseau sans confiance, un premier pas vers le SASE

Télécharger