Les dessins du MagIT

-

Copilot, la star de GitHub Universe 2023

Lors de la première journée de sa conférence GitHub Universe, la filiale indépendante de Microsoft a consacré les 45 minutes de sa conférence d’ouverture à Copilot, son assistant de développement désormais câblé pour les besoins des entreprises.

-

Fivetran veut s’assurer sa place dans la « Modern Data Stack »

Perçu comme un outil pour automatiser les jobs ELT/ETL, Fivetran cherche désormais à adapter sa technologie pour mieux répondre aux besoins spécifiques liés à la « Modern Data Stack ».

-

Avec Cortex, Snowflake à la conquête de l’IA générative

Dans sa volonté de proposer une PaaS consacrée aux traitements de données, lors de son événement Snowday, Snowflake a détaillé sa feuille de route en matière d’IA générative. Les analystes déplorent le trop grand nombre d’annonces par rapport aux fonctionnalités réellement disponibles.

-

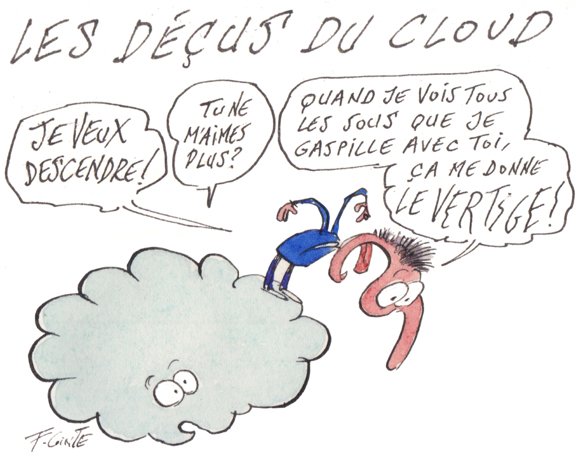

L’augmentation des coûts du cloud en question

L’augmentation des coûts du cloud représente un poids de plus pour de nombreuses entreprises dans un contexte de crise économique. La première partie de ce dossier tente d’exposer les causes de ces hausses et revient sur les perceptions des entreprises au regard de ces infrastructures accessibles à la demande.

-

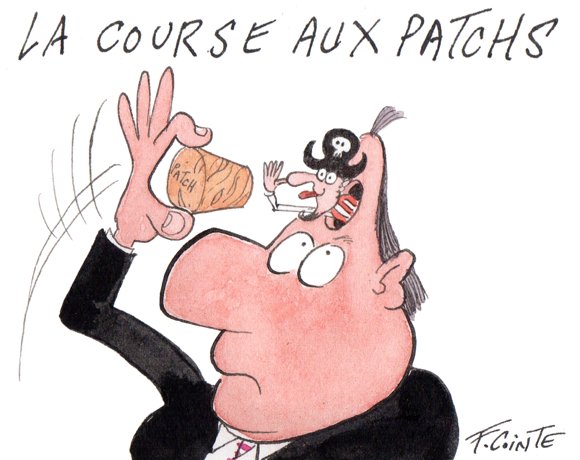

VMware, F5, Mirth Connect : la série des vulnérabilités critiques continue

VMware vient de publier une alerte pour une vulnérabilité critique dans vCenter Server, suivi de F5 pour l’outil de configuration de BIG-IP, et de Mirth Connect pour NextGen HealthCare.

-

Google met en garde contre l’utilisation abusive des métriques DORA

Le rapport DORA de cette année se fait l’écho de l’expérience d’une organisation qui les a mis en pratique : les indicateurs DORA peuvent être puissants, mais ne sont pas toujours une science exacte. > Lire l'article de Beth Pariseau

-

CSRD/ESG : un tsunami dans les DSI ?

La directive européenne CSRD (Corporate Sustainability Reporting Directive) vise à fiabiliser et à rendre auditables les données et indicateurs ESG fournis par les entreprises. Problème, à deux mois et demi de son entrée en vigueur, les entreprises et leur DSI ne sont pas prêtes pour gérer toutes les procédures de collecte et de mise en qualité de données, selon l’USF et Mazars.

-

Open RAN : l’Europe entre renoncement et technologies de pointe

Forum 5G Techritory. L’édition 2023 du sommet européen des réseaux mobiles a vu s’écharper des grands acteurs qui militent pour un report de l’Open RAN à 2030 et des petits acteurs qui ont déjà une solution prête pour les réseaux 4G/5G privés.

-

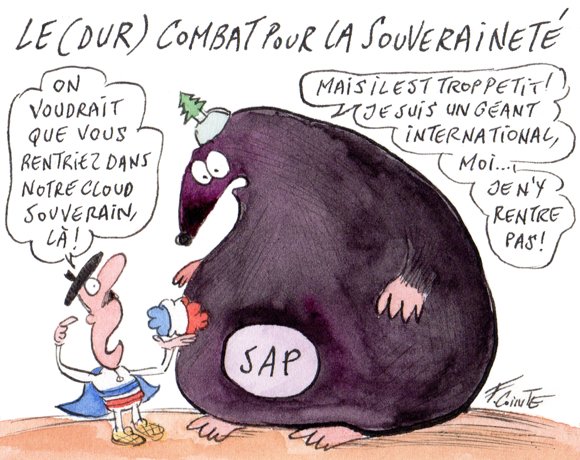

Cloud de confiance : l’USF pousse S3NS et Bleu auprès de SAP

Peu enclin à investir massivement dans la prise en charge de ses solutions sur un cloud français qualifié SecNumCloud sans retour sur investissement, SAP plaide pour une harmonisation des normes de cybersécurité européenne. De leur côté, les adhérents de l’USF tentent de convaincre l’éditeur allemand de prendre en considération les offres naissantes dites de confiance, reposant sur les technologies d’Azure et de GCP.

-

La cyberattaque que LockBit 3.0 n’a pas su revendiquer

Fin septembre, la franchise mafieuse revendiquait une cyberattaque contre la fédération britannique des boissons et de l’alimentaire. Erreur : sa victime était en réalité la Fondation de France.

-

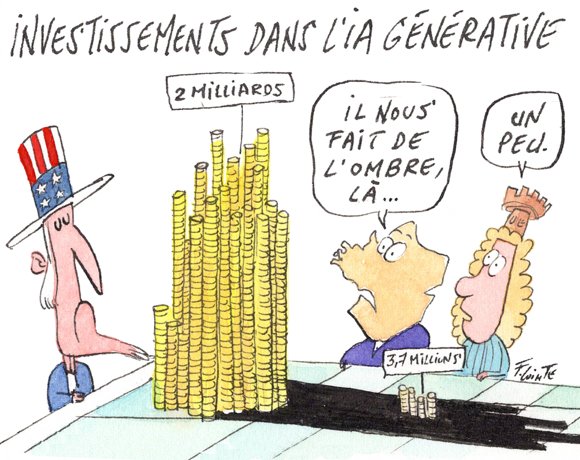

IA générative : Anthropic cherche 2 mds $ de plus

Le challenger d’OpenAI dans l’IA générative chercherait à lever à nouveau des fonds. D’après la presse américaine, Google – déjà actionnaire – serait intéressé. En septembre, c’est AWS qui s’est engagé à mettre jusqu’à 4 milliards $ dans Anthropic. Anthropic qui vise une valorisation de plus de 20 milliards $.

-

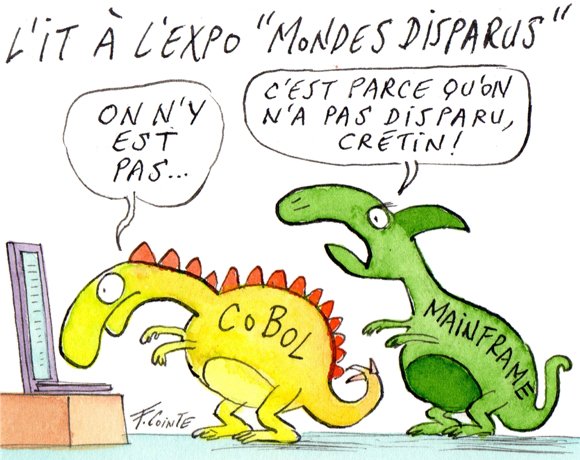

Mondes Disparus : paléontologie, IT et réalité virtuelle

La nouvelle exposition du Museum National d’Histoire naturelle propose un voyage étonnant dans l’Histoire longue de la Terre, reconstituée en réalité immersive – animaux compris – grâce aux savoirs des paléontologues. Visite des coulisses technologiques de ce dispositif de vulgarisation fascinant.

-

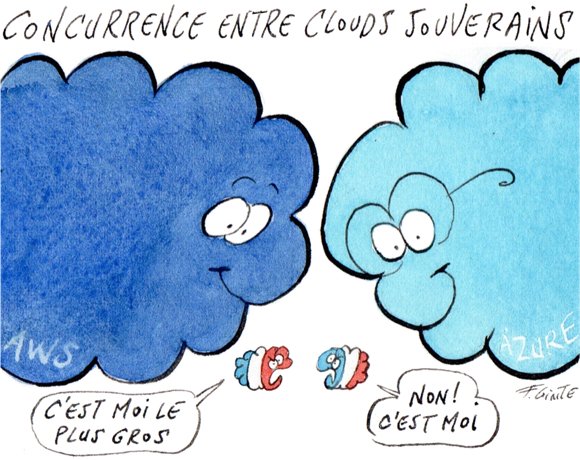

Iliad restructure Scaleway et Free Pro pour détrôner OVHcloud

Les datacenters des deux filiales sont mis sous la tutelle d’une nouvelle entité OpCore. Scaleway doit devenir le cloud public le plus puissant d’Europe et Free Pro le cloud privé le mieux sécurisé.

-

L’IA générative devient une priorité

Selon le cabinet d’études ESG, de nombreux chantiers d’Intelligence artificielle générative sont en cours : 42 % des organisations disent utiliser l’IA générative pour des cas d’utilisation métier et IT (plus ou moins systématiques), et 43 % sont actuellement en phase de planification ou d’étude.

-

HPC européen : Jupiter en approche pour 2024

Le conglomérat franco-allemand ParTec-Eviden (Atos) a été choisi par EuroHPC pour construire le premier supercalculateur exaflopique européen, en Allemagne. JUPITER est conçu pour s’attaquer aux simulations et aux applications d’IA les plus exigeantes, parmi lesquelles les simulations à haute résolution de notre climat à l’échelle de la Terre.

-

Zoom à l’abordage d’Office 365

Zoomtopia 2023 - Dans un contexte tendu avec Microsoft, l’éditeur de visio lance un outil bureautique infusé à l’IA. Après le mail en 2022, Zoom amplifie sa stratégie de diversification pour contrer l’éditeur de Teams. Dans la même optique, des fonctionnalités d’IA générative seront proposées sans surcoût aux clients payants.

-

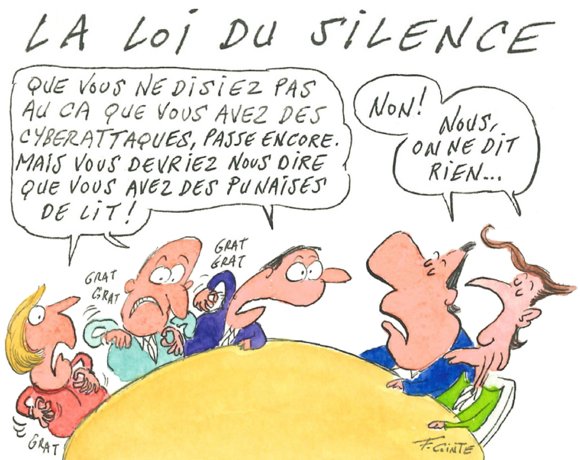

Cyberattaques : la dissimulation reste la norme

Dans son rapport intitulé Incident reporting & disclosure, Keeper Security indique que 48 % des organisations qui subissent des incidents de cybersécurité critiques et des catastrophes telles que des attaques avec ransomware ne les signalent pas aux autorités compétentes, et que 41 % ne divulguent même pas les cyberattaques à leur conseil d’administration – 75 % d’entre elles ont déclaré se sentir coupables d’avoir gardé le silence.r

-

Deux startups françaises distinguées par Quantum for Bio

PASQAL et Qubit Pharmaceuticals ont été sélectionnées parmi les 12 lauréats du programme mondial Quantum for Bio. Ce partenariat vise à « révolutionner » la découverte de médicaments en développant un nouvel algorithme quantique, prévu pour être déployé d’ici 2025.

-

Hausse des coûts de maintenance SAP

En janvier prochain, l’éditeur allemand prévoit d’augmenter le coût de maintenance de ses licences sur site de 5 % en moyenne pour endiguer les effets de l’inflation. Une hausse injustifiée selon les clients francophones de SAP, adhérents de l’USF.

-

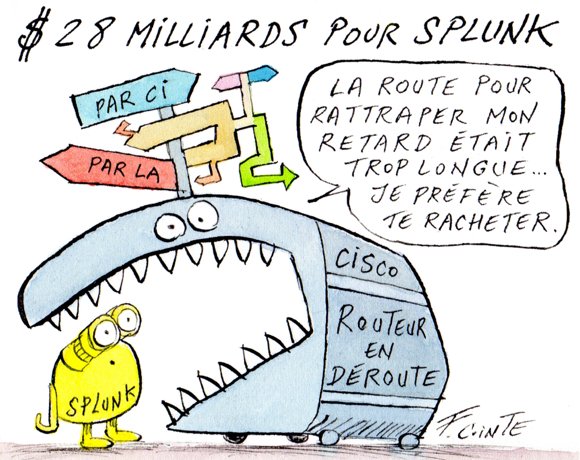

Cisco veut s’offrir Splunk pour 28 milliards de dollars

Le géant des réseaux s’apprête à réaliser une acquisition majeure dans le domaine de la cybersécurité et de l’observabilité, avec Splunk. Pour celle-ci, Cisco va offrir 157 dollars par action, en numéraire, valorisant l’éditeur à près de 30 milliards de dollars.

-

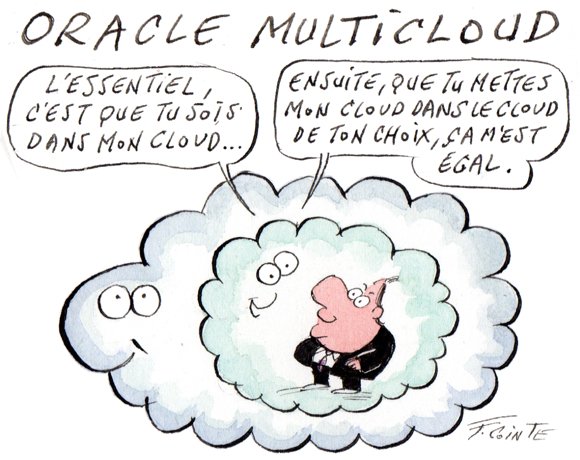

CloudWorld 2023 : Oracle met à jour l’infrastructure d’OCI

Après avoir annoncé avec Microsoft qu’il sera possibile dès 2024 d’utiliser la version OCI d’Oracle Database depuis Azure, Oracle a profité de son salon CloudWorld 2023 qui se tient cette semaine à Las Vegas pour dévoiler de nouveaux services d’infrastructure sur son cloud OCI.

-

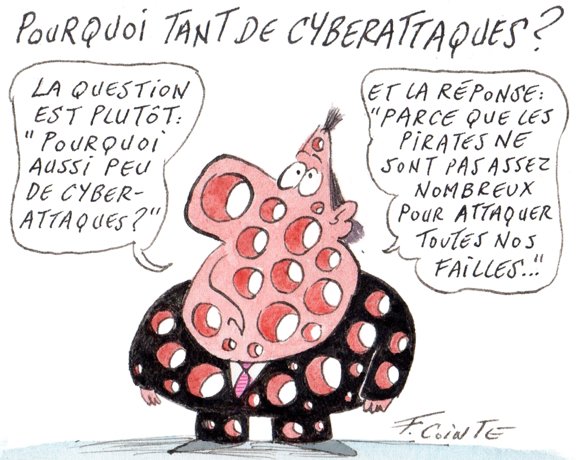

Pourquoi tant de cyberattaques ?

Pourquoi tant de cyberattaques ? Parce que la défense, dans toutes ses composantes, n’est pas au niveau. Et si les cyberattaques ne sont pas plus fréquentes, c’est uniquement parce que les assaillants ne sont pas assez nombreux pour cela.

-

Salesforce veut aider ses clients à dompter l’IA générative

À la fois un outil de prompt engineering et une couche d’orchestration d’actions, Einstein Copilot Studio doit aider les clients de Salesforce à encadrer les modèles d’IA générative dans le contexte de la relation client. Pour le prouver, les porte-paroles du groupe n’hésitent plus à dévoiler les rouages sous-jacents de leur solution.

-

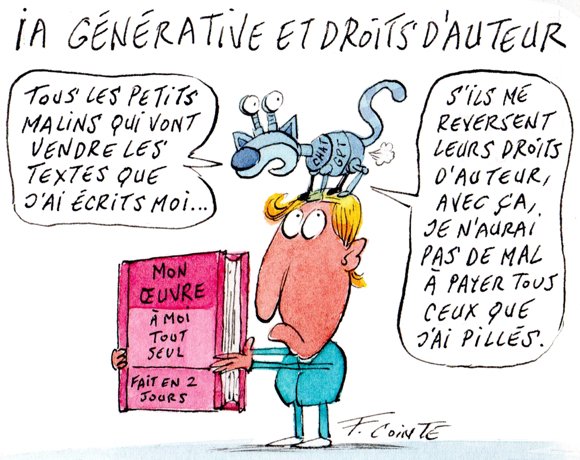

Copilot et propriété intellectuelle : Microsoft veut rassurer ses clients

Dès le 1ᵉʳ octobre 2023, Microsoft s’engage à protéger légalement les clients de ses fonctionnalités Copilot accusés de plagiat ou de violation de droits de propriété ou d’auteur liés aux produits. Certains analystes IT voient là une « étape importante », tandis que des spécialistes du droit observent une « bonne opération de communication ».

-

IBM lance le lecteur TS1170 qui stocke 150 To par bande

IBM lance ces jours-ci une nouvelle version de son lecteur de bandes, le TS1170. Ce nouveau lecteur intégrera à terme les bibliothèques d’IBM et de Spectra Logic. Malgré le peu de fabricants, les grandes entreprises se disent fidèles à ce format propriétaire plus capacitif que le standard LTO.

-

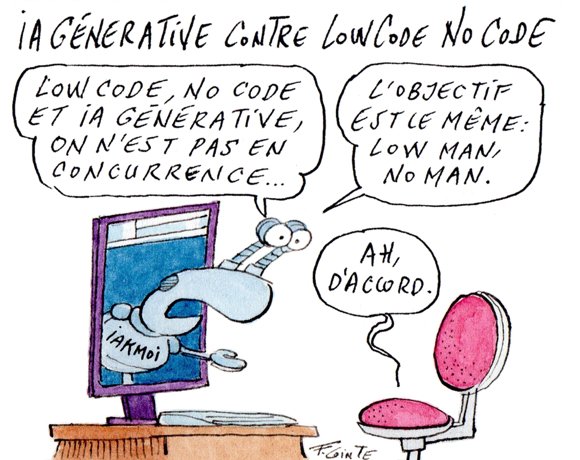

L’IA générative menace-t-elle les plateformes low-code/no-code ?

Il n’est pas nécessaire de chercher bien loin pour tomber sur des prédictions concernant la fin certaine de métiers, produits et technologies que l’IA générative est censée détruire. Qu’en est-il des plateformes de développement de logiciels low-code/no-code ?

-

Ryder Cup : le numérique au service d’une expérience « augmentée »

La grande compétition de golf entre l’Europe et les États-Unis, la Ryder Cup testera cette année de nouvelles technologies et sur les données pour améliorer l’expérience des passionnés de golfs, présents sur l’événement, tout en réduisant la charge de travail des équipes informatiques.

-

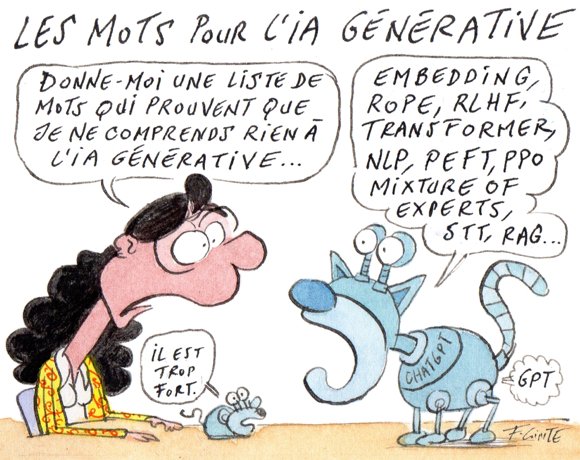

Le lexique de l’IA générative

L’IA générative est une technologie simple à comprendre, mais complexe à maîtriser. Ce lexique a pour objectif de lister et définir rapidement les concepts importants qui régissent le fonctionnement des grands modèles de langage.

-

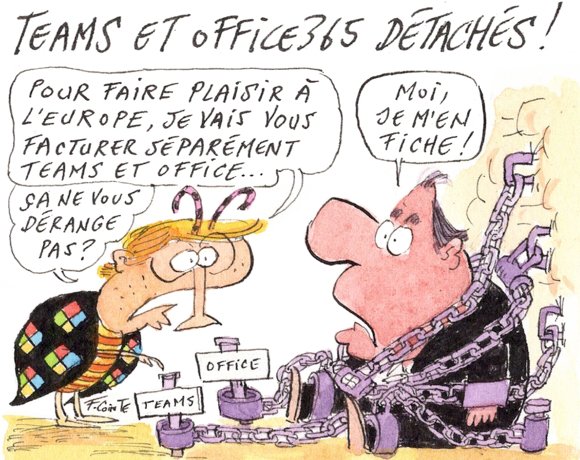

Microsoft détend le lien entre Teams et Office 365

Microsoft va commercialiser une version d’Office 365 sans Teams et s’engage à mieux flécher les ressources pour intégrer des outils concurrents à sa suite. Les deux annonces interviennent alors que l’Europe a lancé une enquête sur une éventuelle vente liée entre les deux produits.

-

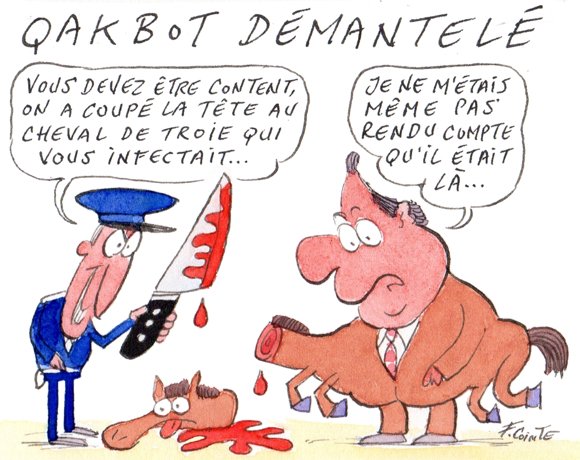

Qakbot : un coup considérable porté à l’arsenal cybercriminel

En toute fin de semaine dernière, les autorités de l’Allemagne, des États-Unis, de la France, de la Lituanie, des Pays-Bas, de la Roumanie, et du Royaume-Uni ont frappé très fort ce botnet utilisé dans de nombreuses cyberattaques avec ransomware.

-

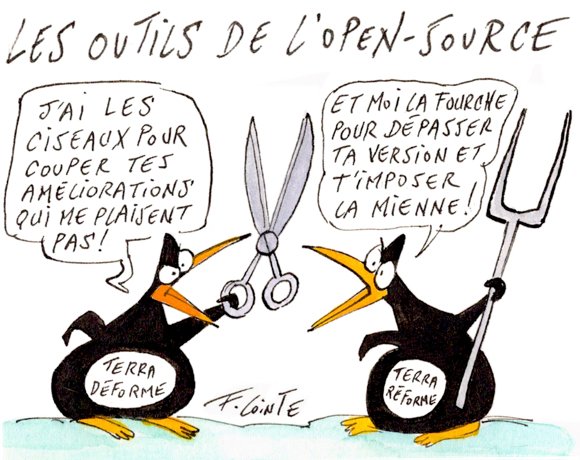

Fork de Terraform : OpenTF met sa menace à exécution

Le groupe OpenTF, dirigé par des éditeurs, souhaite donner à une fondation, idéalement la Fondation Linux et plus particulièrement à la CNCF, un fork dérivé de la dernière version open source de l’outil d’infrastructure as code.

-

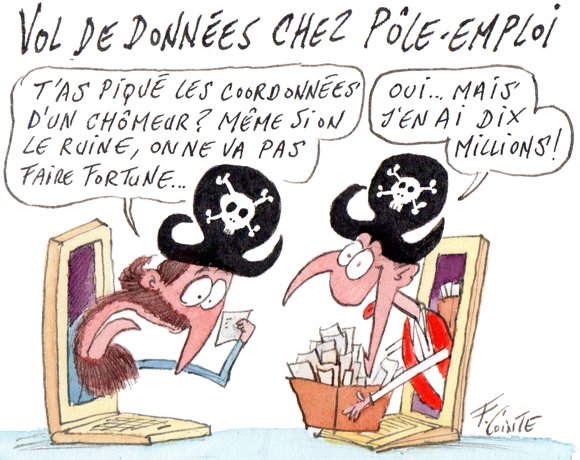

Pôle Emploi pris dans la tourmente de la campagne MOVEit de Cl0p ?

Pôle Emploi dit avoir appris, autour du 17 août, que l’un de ses prestataires, Majorel, avait été victime « d’un acte de cybermalveillance ». Celui-ci compte parmi les victimes de la campagne de Cl0p contre les instances MOVEit. par Valéry Rieß-Marchive,

-

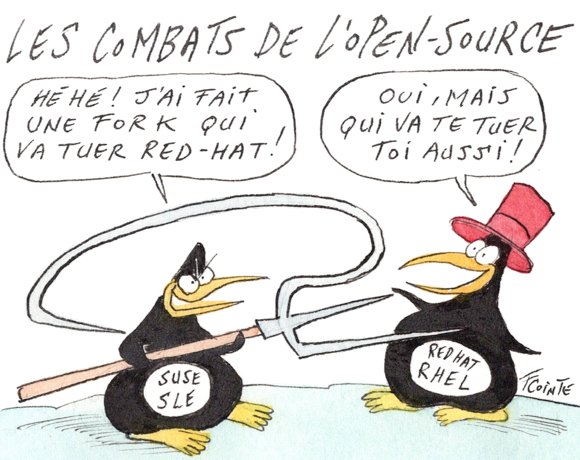

La stratégie risquée de Suse face à Red Hat

Suse annonce le retrait de sa cotation après avoir placé à sa tête les anciens cadres de Red Hat et s’être donné l’objectif de commercialiser un fork de RHEL. Au détriment de son propre Linux ?

-

Coalition cherche à réconcilier les RSSI avec l’assurance cyber

Bien que les assureurs et les RSSI s’accordent à dire que l’assurance cyber a contribué à améliorer les postures de sécurité, Coalition estime que la relation doit se renforcer à mesure que les menaces évoluent et s’intensifient.

-

Vent de révolte contre le changement de licence de Terraform

Sans véritable surprise, le changement de licence chez HashiCorp provoque la discorde auprès des éditeurs et usagers qui exploitent Terraform. L’affaire prend racine avant l’adoption du modèle commercial chez l’éditeur californien. Celui-ci aurait ignoré des contributions open source, selon les allégations de membres de la communauté.

-

Citrix NetScaler ADC et Gateway : retour urgent à la case patch

Citrix alerte sur une vulnérabilité critique affectant ses systèmes NetScaler ADC et Gateway configurés en passerelle ou AAA virtual server. Déjà exploitée, elle permet l’exécution de code arbitraire à distance, rappelant la tristement célèbre « Shitrix ».

-

IA : comment les marketeurs peuvent-ils s’adapter ?

L’Intelligence artificielle a déjà changé le marketing. Avec l’IA générative, le mouvement va s’amplifier. Le fondateur du Marketing AI Institute partage des pistes pour aider les marketeurs à se préparer à ces profondes évolutions à venir de leur profession.

-

Google Bard débarque en France

Dix mois après le lancement de ChatGPT, l’application d’IA générative de Google est désormais disponible en Europe dans 40 langues différentes, dont le français. Le géant du Web a dû se plier aux exigences de l’autorité de la protection des données irlandaise.

-

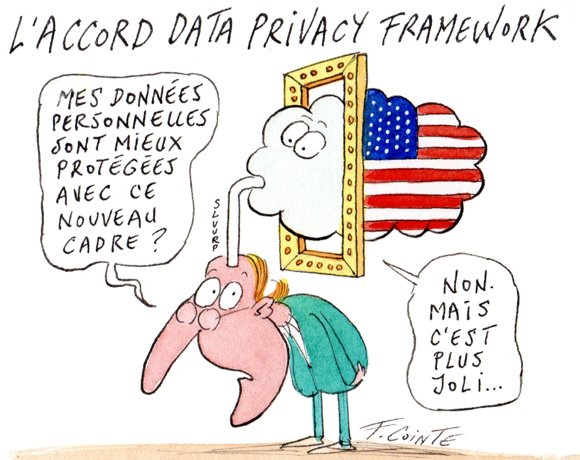

Nouveau cadre de protection des données UE-États-Unis

Le 10 juillet, la Commission européenne a décidé de valider la décision d’adéquation concernant le cadre de protection des données UE-États-Unis (EU-US Data Privacy Framework). Un accord bien accueilli par les fournisseurs américains, synonymes de prudence pour d’autres et déjà combattu par Max Shrems.

-

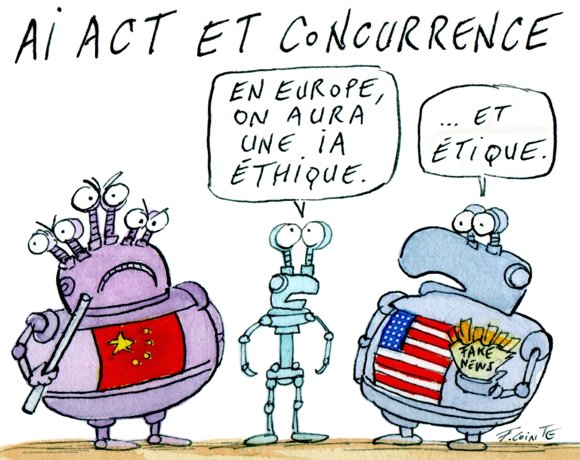

L'AI Act inquiète les éditeurs français

Les députés européens ont l’espoir non dissimulé, qu’à l’instar du RGPD, l’AI Act pave la voie à un standard international. Or, les éditeurs et les entreprises membres de Numeum craignent que les acteurs américains et chinois, déjà avancés en matière d’IA, soient finalement avantagés malgré ce renforcement de la réglementation. > Lire lk'article de Gaétan Raoul

-

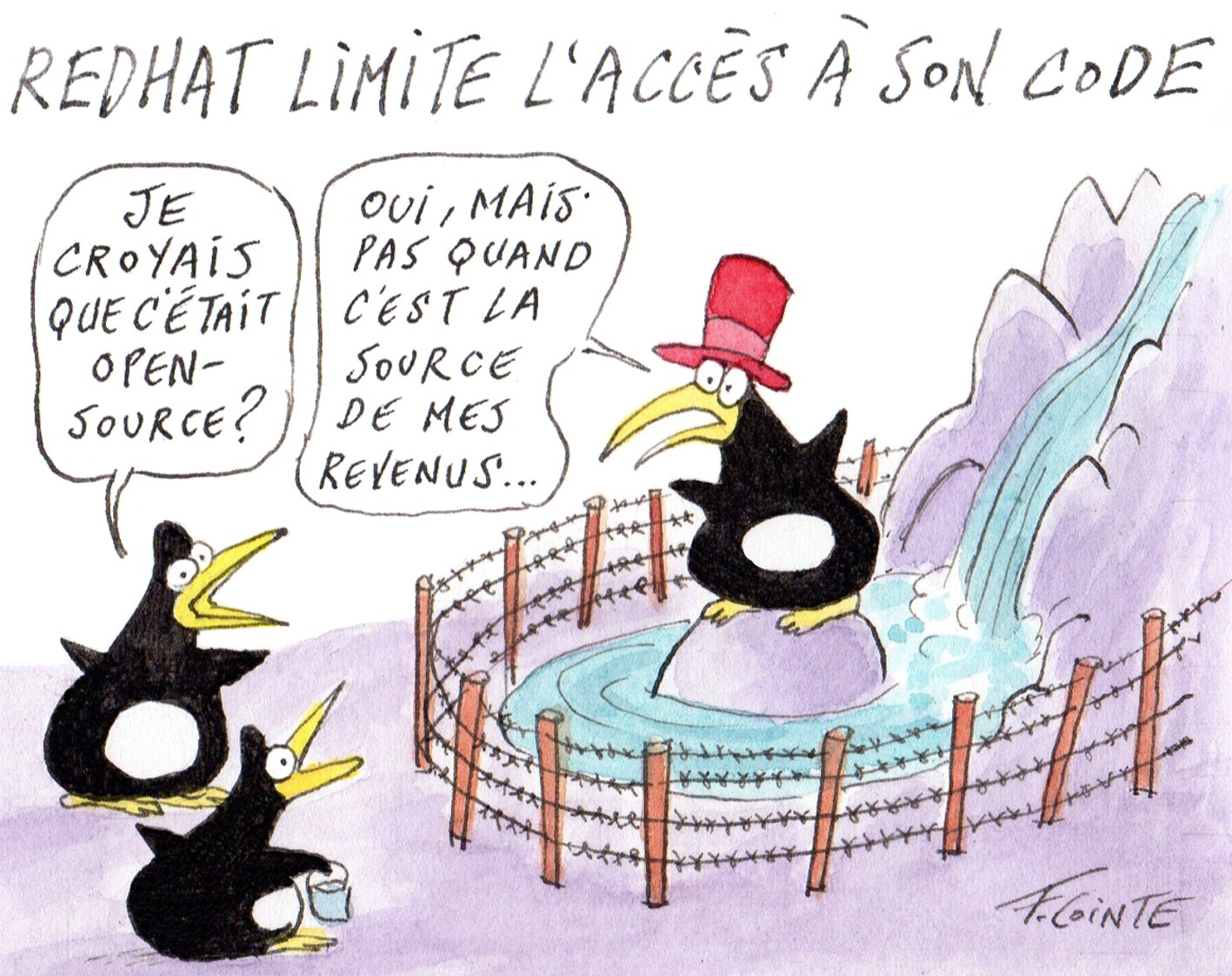

RHEL et l’open source : la décision controversée de Red Hat

En décidant de limiter l’accès au code de sa distribution supportée de Linux, Red Hat poursuit sa stratégie de mise en avant de « l’open source d’entreprise », quitte à se mettre à dos la communauté… Et, peut-être, une partie de ses clients.

-

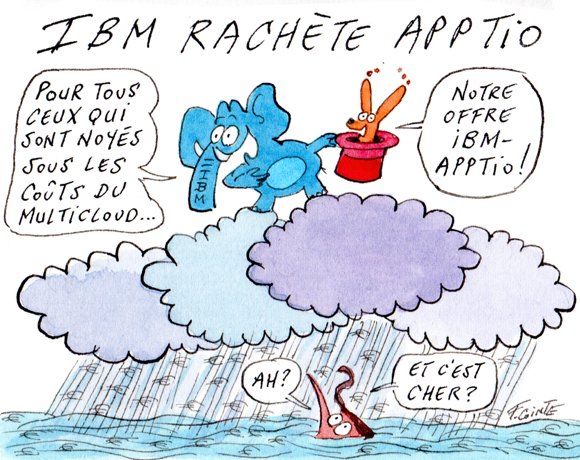

IBM rachète Apptio pour réduire les coûts du cloud

Apptio doit combler les lacunes de gestion financière d’IBM Turbonomic, en fournissant un outil pour aider les organisations à prendre des décisions de budgétisation IT basées sur leurs objectifs commerciaux. Une ambition louable qui surestime le niveau d’adoption du FinOps dans les entreprises, selon les experts.

-

IA générative : premiers tests prudents en entreprise

Lors de Google Cloud Summit France, Carrefour et Fnac Darty ont partagé leurs premiers cas d’usage impliquant l’IA générative. Malgré leurs tentatives précoces, ces entreprises font preuve de beaucoup de prudence.

-

Insurgo, ces boîtiers qui détruisent vos données sur bandes

Les bandes contiennent des archives potentiellement sensibles, aussi lorsque les entreprises sont amenées à s’en débarrasser, la destruction de leur contenu n'est pas si simple. Telle est la fonction aussi inattendue qu’essentielle des équipements KIT (Kill Information on Tape) et SWAT (Securely Wipes All Tracks) que fabrique la société britannique Insurgo.

-

L’emploi des séniors dans l’informatique, piège ou opportunité ?

Le sujet de l’emploi des séniors a été largement absent de la récente réforme des retraites. L’informatique a besoin de bras et de compétences, parfois sur des technologies historiques. Mais de là à embaucher des séniors dans l’IT…

-

Stockage : Vast Data s’explique sur l’étonnante diversité de ses cas d’usage

Le fournisseur vend sa solution de NAS parallélisé pour le supercalcul, pour l’IA ou encore la sauvegarde. Des domaines qui n’ont techniquement rien à voir. L’équipe française explique pourquoi et comment elle mène cette stratégie.

-

L’IA générative ne séduit pas les dirigeants

Selon un sondage Ekimetrics/Opinionway, les entreprises françaises n’ont plus de défiance envers l’IA en général. Mais l’IA générative semble plus leur poser question que les attirer. Trois freins expliqueraient cette prudence qui fait que 15 % seulement envisageraient d’utiliser cette technologie.

-

Le Cesin s’inquiète de la notation de la posture de cybersécurité

Le Club des Experts de la Sécurité de l’Information et du Numérique s’alarme de « l’absence de méthode et de référentiel partagés et acceptés » en matière de notation de la posture de cybersécurité.

-

Quels leviers RH activer pour renforcer les compétences Data ?

Recrutement, upskilling ou reskilling ? Quelle solution privilégier pour renforcer ses moyens humains sur les sujets en tension des données et de l’intelligence artificielle ? Recruter à l’extérieur coûte cher et le turnover est élevé, mais chercher des compétences en externe n’est toutefois qu’une des options activables. Et pas la moins onéreuse. Les grandes entreprises semblent l’avoir compris et déploient ainsi des stratégies RH multifacette.

-

Sauvegarde et cybersécurité : Commvault s’essaie au mélange des genres

L’éditeur va ajouter à son logiciel de sauvegarde Metallic des fonctions pour mieux piéger les pirates, d’autres pour détruire des données sensibles en cas de danger. Les analystes préviennent que ce n’est pas son expertise. > Lire l'article dd Yann Serra et Tim McCarthy

-

Cisco Live : des plug-ins ChatGPT pour administrer le réseau

NetworkGPT, un plug-in ChatGPT dévoilé lors du Cisco Live 2023, épaule les opérations de maintenance du réseau grâce à l’IA générative.

-

Vulnérabilité MOVEit : Cl0p pourrait avoir attendu 2 ans avant de l’exploiter

Le groupe Cl0p pourrait avoir disposé depuis deux ans de la vulnérabilité d’injection SQL affectant MOVEit Transfer, qu’il vient d’utiliser pour conduire une vaste campagne offensive. Les chercheurs en menaces de Kroll viennent de publier une analyse montrant que Cl0p pourrait avoir expérimenté des moyens d’exploiter l’injection SQL dans le produit de transfert de fichiers géré MOVEit Transfer pendant un certain temps, avant l’événement d’exfiltration de masse de fin mai. Kroll pense que l’exploit était certainement disponible et testé en avril 2022, et probablement dès juillet 2021.

-

Les ventes de bandes LTO progressent toujours

Stimulée par la croissance des données et la recrudescence des ransomwares, la bande LTO continue d’exceller en tant que support de stockage. Et selon les analystes, cela devrait durer encore longtemps.

-

Cyberattaque : deux rançongiciels pour un seul attaquant ?

Récemment, une même victime a été revendiquée chez LockBit 3.0 ainsi que chez Trigona. Plusieurs l’ont été chez Snatch, de même que chez Nokoyama... Pour Brett Callow, analyste chez Emsisoft, « il y a beaucoup de cas avec deux chiffrements et deux demandes. Parfois, l’attaquant chiffre 50 systèmes avec X, et 50 autres avec Y, tout en utilisant la même extension, ce qui rend les choses très compliquées ».

-

Scalingo sur Outscale : une PaaS française « à la Heroku »

L’éditeur de PaaS Scalingo et son partenaire IaaS Outscale jugent que leurs offres communes font jeu égal avec les fonctionnalités des hyperscalers. Charge à l’État et aux entreprises de réduire leur dépendance au cloud américain, disent-ils.

-

Avec green ledger, SAP facilite la comptabilité carbone

Si les entreprises veulent améliorer leurs efforts en matière de développement durable, elles devront traiter les rapports environnementaux comme la comptabilité financière. SAP a dévoilé sa solution green ledger dans le but de faciliter ce processus et, au passage, promouvoir le passage vers S/4HANA Cloud.r

-

Améliorer ses critères ESG grâce à l’IT

Les technologies de l’information peuvent apporter des réponses et de nouvelles approches innovantes pour aider votre organisation à évaluer, surveiller et améliorer sa RSE, voire à anticiper.

-

Dell World 2023 dévoile NativeEdge et Apex

Jusque-là simple programme de vente des équipements Dell par souscription mensuelle, Apex permet enfin d’acheter des VMs et du stockage en cloud et – surtout – de piloter leur intégration avec le datacenter. Si elle comprend des passerelles de communication, des serveurs et des PC installables sur le terrain, l’offre NativeEdge a surtout pour vocation de vendre la plateforme d’orchestration qui configure et monitore ces appareils.

-

IA générative et réponses aux clients

L’IA générative d’OpenAI va infuser les solutions du spécialiste lyonnais du Procure-to-Pay et de l’Order-to-Cash Esker. ChatGPT permettra dans un premier temps de compulser le contenu des messageries partagées pour améliorer les réponses aux clients.

-

IA et métiers : du fantasme à la réalité

Les IA génératives suscitent bien des fantasmes et des interrogations. Pour l’heure, elles semblent surtout appelées à faire évoluer des métiers existants. Mais non sans poser des questions d’éthique.

-

LightOn met en garde contre la dépendance à OpenAI

Le français LightOn propose des modèles d’IA générative sur mesure, utilisables sur l’infrastructure de son choix, et qui gardent les données sensibles d’une entreprise derrière ses murs. Son co-CEO encourage les organisations à s’équiper de leurs propres LLMs, et les avertit d’une « dépendance » si elles font le choix d’une solution à la OpenAI.

-

Infostealers : l’explosion invisible

La menace que représentent les logiciels malveillants dérobeurs de données d'identification explose, sans que cela ne soit pleinement visible. Les chiffres hebdomadaires du CERT de Renater aident toutefois à mettre en lumière l’ampleur du phénomène.

-

IBM convertit Watson à l’IA générative

Le géant historique de l’IT se concentre sur la fourniture d’un environnement de cloud hybride et d’une stratégie d’IA générative axée sur les aspects de la technologie liés à l’entreprise, aux données et à la gouvernance.

-

Après Einstein GPT, Salesforce présente Slack GPT

IA générative : Après Einstein GPT, Salesforce a présenté Slack GPT, une déclinaison de son offre commerciale visant à enchâsser les modèles d’IA génératives dans la plateforme collaborative. C’est une opportunité pour renforcer les intégrations entre Slack et la plateforme CRM. La firme menée par Marc Benioff sait que la fenêtre de tir est courte, tout comme elle n’a pas droit à l’erreur.

-

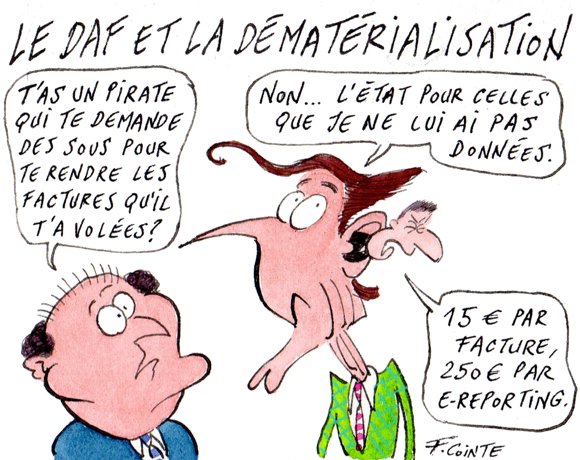

La DAF fait sa révolution numérique

Les directions administratives et financières changent de fonction. On leur demande de « prévoir » et d’anticiper, d’être un partenaire stratégique pour créer de la valeur et réinventer les modèles économiques, et plus simplement de remonter les informations pour faire des tableaux de bord utiles pour comprendre. Mais la finance fait face à un défi supplémentaire : remonter des données qui, historiquement, ne sont pas dans son champ… les fameuses données ESG.

-

RSA Conference 2023 : l’IA omniprésente

L’IA est partout à RSA Conference 2023, bien que les experts aient des points de vue divergents sur les raisons pour lesquelles la technologie est devenue omniprésente et sur la façon dont elle servira au mieux la cybersécurité.

-

Stockage : l’impact de la pénurie sur les entreprises

Revue les pénuries qui touchent encore les équipements de stockage, leurs causes et les parades qui s’offrent aux entreprises pour mener leurs activités malgré tout.

-

Ransomware : ce que recommandent les cybercriminels pour se protéger

Outre le déchiffrement des données et la destruction de celles qui ont été volées, les attaquants fournissent souvent des indications sur leur mode opératoire et des conseils de sécurité. Lesquels méritent une certaine attention.

-

Qlik lance trois options tarifaires liées à la capacité

Le spécialiste de la gestion de données et de la BI propose désormais trois options tarifaires liées à la capacité pour sa plateforme d'intégration de données dans le cloud et prévoit d'adapter ce modèle à sa suite analytique.

-

Le numérique consomme 10 % de l’électricité en France

Le groupe de travail sur la sobriété énergétique dédié au numérique constate une croissance exponentielle de la consommation du secteur. Les acteurs de l’IT, et notamment du cloud, multiplient néanmoins les initiatives.

-

Les réactions au financement par Bpifrance d’alternatives à Office 365

Après l’annonce par Bpifrance du financement d’alternatives à Office 365, des voix ont dénoncé une initiative « dépassée » qui dilapiderait l’argent public. Raja Chiky, d’OUTSCALE, explique pourquoi elle estime au contraire que le projet est stratégique.

-

SaaS : Sastrify, l’éditeur qui murmure à l’oreille des éditeurs trop gourmands

Le Cigref s’agace des comportements déloyaux de certains éditeurs SaaS alors que les entreprises sont de plus en plus dépendantes du cloud. L’Allemand Sastrify, lui aussi SaaS, observe ces tensions et s’efforce d’armer ses utilisateurs.

-

Ransomware : un mois de mars véritablement explosif

Le mois écoulé a été marqué par un nombre record de revendications par Cl0p et Stormous. Mais même sans elles, mars aura fait sauter les compteurs. En France également.

-

Vaste opération contre la place de marché cybercriminelle Genesis

Les autorités de 17 pays ont levé le voile sur une vaste opération conduite contre la place de marché Genesis. Elle jouait un rôle clé dans l’économie du ransomware. L’impact de l’opération reste toutefois à déterminer.

-

Le cybercriminel, cet employé ordinaire

Elle est loin, très loin, l’image de Lisbeth Salander, l’héroïne punk de Millenium imaginée par Stieg Larsson, à la fois psychopathe du hack et badass du féminisme. Navré de vous décevoir, mais le cybercriminel d’aujourd’hui est bien moins sexy. Pire, il ressemble peut-être à votre collègue de bureau.

-

UnifabriX lance la première baie de RAM

Le boîtier Smart Memory Node de la startup permet le partage jusqu’à 30 To de RAM entre les serveurs capables de communiquer en CXL.

-

Trellix, une intégration entre McAfee et FireEye encore incomplète

Gartner a sanctionné Trellix dans son dernier quadrant magique consacré aux solutions de protection endpoint. McAfee était habitué au carré des leaders et des visionnaires… Trellix commence sa carrière dans celui des acteurs de niche. Explications et réponses de Trellix.

-

GPT- 4 : Microsoft lance un assistant dédié à la cybersécurité

Microsoft Security Copilot est un assistant pour les professionnels de la sécurité de l’information, qui associe GPT- 4 d’OpenAI à un modèle spécifiquement entraîné pour la cybersécurité.

-

L'héritage de Gordon Moore

Le cofondateur et ex-PDG d’Intel s’est éteint à l’âge de 94 ans. On lui doit d’avoir imposé les processeurs x86 aux compatibles PC, ainsi qu’une fameuse loi qui décrit l’évolution des performances.

-

Le calcul quantique au service du médicament

Spin-off de plusieurs universités, Qubit Pharmaceucticals travaille à prédire de manière exacte la manière dont vont interagir les molécules pharmaceutiques. À la clé, l’ambition de développer des molécules candidates qui pourront ensuite être proposées sous licence à l’industrie du médicament.

-

HN Services : quand modernisation et COBOL font bon ménage

En forte croissance, les résultats de HN Services ne sont peut-être pas représentatifs du marché des ESN françaises. Mais ils traduisent des tendances au long cours de l’IT B2B. Dont la persistance de l’indémodable COBOL n’est pas la moindre. Spécialisée dans les services financiers (elle y réalise 75 % de son CA contre 25 % dans l’industrie et les services), l’entreprise fait « de la transformation numérique depuis 1983, et l’époque des mainframes », plaisante Antoine Hennache.

-

Le rançonneur BianLian extorque sans chiffrement

La franchise de rançonneurs BianLian semble avoir moins recours au chiffrement pour faire chanter ses victimes, notamment depuis qu’Avast a rendu public un outil de déchiffrement. Mais cela ne le rend pas moins menaçant.

-

Incendie de 2021 : OVHcloud essuie une deuxième condamnation

En l’espace d’un mois, l’hébergeur de cloud français a été condamné à indemniser deux sociétés qui ont perdu des données dans l’incendie de son datacenter malgré l’existence de sauvegardes. Cette fois, la justice a condamné le cloudiste français à verser une indemnité de 144 836 € à Bluepad, l’éditeur d’une application SaaS dédiée à la gestion de projet dans le secteur du bâtiment et dont toutes les données ont été détruites lors de l’accident.

-

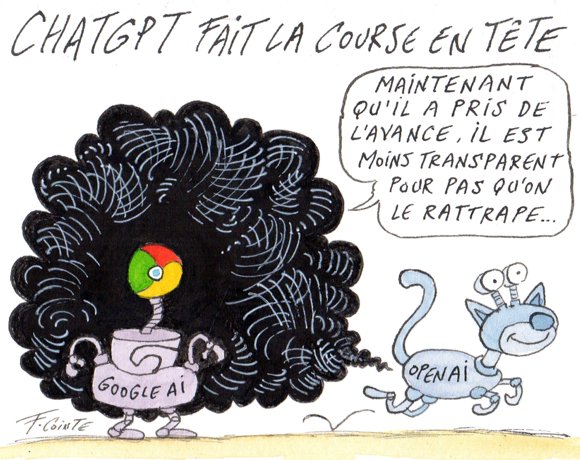

GPT- 4 : OpenAI ne dévoile plus ses secrets de fabrication

La quatrième version de la suite de modèles de génération de langage d’OpenAI arrive prochainement. Les résultats obtenus par l’entreprise avec GPT- 4 tendent à prouver que sa technique d’apprentissage par renforcement supervisée par des experts est la bonne, mais elle n’en dira pas davantage. Les enjeux commerciaux sont trop importants.

-

SAP vend Qualtrics dans un contexte de fortes turbulences pour l’expérience client

Après cinq années passées dans le giron de SAP, Qualtrics va être vendu à des fonds et redevenir une société indépendante. Ironie du calendrier : le contexte des relations clients se tend comme jamais aux États-Unis.

-

Processeurs : nouvelles sanctions contre la Chine

Les exportations d’ASML seront encore restreintes pour que la Chine ne puisse plus fabriquer que des semiconducteurs équivalents à des Xeon vieux de 14 ans. La raison serait désormais plus militaire qu’économique.

-

L’ADEME et l’ARCEP pour un numérique plus durable

Alors que le sujet de l’empreinte carbone de l’IT est plus chaud que jamais – y compris pour les DSI, l’ADEME et l’ARCEP ont remis un rapport au gouvernement avec des pistes d’actions qui pourraient s’incarner en contraintes plus strictes.

-

Élaborer son plan de relance de l’activité en cas de sinistre

L’objectif d’un Plan de Reprise d’Activité (PRA) est de remettre au plus vite le SI dans un état opérationnel : redéployer les sauvegardes dans ces serveurs fraîchement allumés, reconfigurer toutes les règles d’accès et tester que tout fonctionne avant de retrouver un état opérationnel.. Cela prend beaucoup de temps, et toute la complexité d’un PRA est donc de mettre en scène des compromis. Ces compromis reposent sur le fait d’échelonner les priorités : on sauvegarde des données plus souvent que d’autres, on restaure les actifs dans l’ordre de leur criticité.

-

MWC 2023 : les fournisseurs IT face aux telcos

Intel, Dell, VMware, Red Hat et consorts veulent fournir leurs solutions « génériques » aux opérateurs à la barbe des équipementiers traditionnels. Mais leurs annonces sont inaudibles.

-

Vitesse croissante des attaquants dans l’exploitation de vulnérabilités

L’édition 2022 du Vulnerability Intelligence Report de Rapid7 montre que les attaquants continuent de développer et de déployer des exploits à un rythme alarmant, soulignant la nécessité de développer et de maintenir de solides programmes de gestion des vulnérabilités.

-

Facturation électronique : un tiers des DAF français n’auraient encore rien fait

Alors que la facture électronique deviendra obligatoire dès 2024, de nombreuses entreprises n’auraient pas anticipé ce changement, créant un sentiment d’urgence et d’appréhension chez les DAF – qui voient néanmoins des avantages à cette évolution technique et réglementaire.

-

Quand sortir du cloud fait économiser 7 millions de dollars

L’éditeur d’environnements collaboratifs en SaaS 37signals claque la porte d’AWS et GCP. Les hyperscalers lui auraient facturé en un an 2,3 millions de dollars, pour une infrastructure qui coûterait 840 000 dollars sur site.

-

Kubernetes : les enjeux de son adoption pour le secteur public

L’avenir des systèmes d’information de l’Urssaf et du ministère de l’Intérieur se joue sur une combinaison : OpenStack et Kubernetes. Un choix qui relance les réflexions autour de l’open source et de son support au sein des services publics.

-

Sobriété numérique : les grandes organisations commencent à s’organiser

BPCE, Banque de France, leboncoin et ManoMano ont tous adopté des plans en faveur du numérique responsable. Pour leurs pilotes, acculturation et déploiement s’effectuent progressivement afin de convaincre décideurs et développeurs, sans brusquer.

-

L'USF impatiente que SAP concrétise ses promesses

Pour l’association des utilisateurs francophones de SAP, Gérald Karsenti a amené une nouvelle culture, plus proche des clients, chez SAP France. Son successeur, qu’elle accueille positivement, aura pour mission de tenir ces promesses d’évolution (cloud souverain, écoutes des besoins, etc.).

-

OpenAI s’attaque à la difficile détection des textes générés par son IA

OpenAI a lancé un outil pour tenter de détecter les textes écrits par les modèles NLG/NLP. L’institut de recherche étudie également les moyens pour apposer une marque invisible aux contenus générés par ses IA. Une tâche complexe à automatiser qui oppose les chercheurs sur la méthode à employer.

-

DDoS : le collectif prorusse Killnet s’en prend à l’OTAN

Des attaques en déni de service distribué (DDoS) lancées contre divers sites web publics de l’OTAN ont été largement repoussées, mais elles n’en ont pas moins eu un impact préoccupant.

-

RSE et Green IT : les DSI y vont doucement

Le premier rapport de l’Observatoire de la RSE et du numérique responsable, lancé par IDC France, dresse un portrait de l’avancée de ces projets dans les organisations publiques et dans les entreprises. Alors même que l’IT entre dans le radar des législateurs.

-

Les chatbots relancent la guerre des moteurs de recherche

Le 6 février, Sundar Pichai, CEO de Google et d’Alphabet, a annoncé la disponibilité prochaine de Bard, un concurrent direct à ChatGPT qui sera intégré à son moteur de recherche. Le lendemain, Microsoft a dévoilé l’infusion dans Bing et Edge d’un cousin de ChatGPT. Plus que la guerre des chatbots, c’est une nouvelle bataille des moteurs de recherche qui se trame à l’horizon.

-

Java SE : Oracle modifie les règles du jeu

À la fin du mois de janvier, Oracle a annoncé une nouvelle offre de support pour Java SE. Son prix n’est plus calculé sur le volume de postes de travail et de processeurs de serveurs équipés de la licence, mais sur le nombre d’employés dans l’entreprise. Un modèle plus simple selon Oracle, mais bien plus coûteux qu’auparavant.