cherezoff - stock.adobe.com

SDP, VPN et réseau sans confiance : quelles différences ?

Certains affirment que les VPN sont dépassés et qu’il convient de leur préférer le périmètre à définition logicielle et les modèles zero-trust.

Créer un tunnel sécurisé d'un point à un autre, ou encore rendre des ressources invisibles à des menaces extérieures, peut donner l'impression de scénarios impliquant une forme de magie, mais en réalité, ils nécessitent simplement une forme de sécurité réseau.

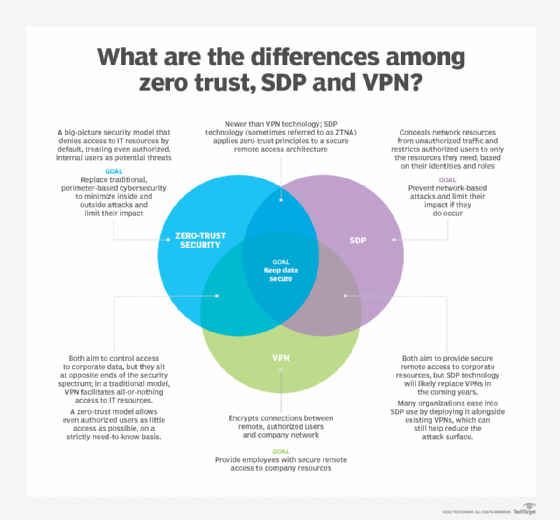

Ainsi commence l'histoire des réseaux privés virtuels – les VPN (Virtual Private Network) – du périmètre à définition logicielle, le SDP (Software-Defined Perimeter) – et le réseau sans confiance, ou zero-trust ; trois approches de la sécurité réseau avec toutefois un objectif commun : sécuriser les ressources de l'entreprise dans un contexte décentralisé. Si les VPN ont eu leur place dans la plupart des plans de sécurité de réseau, le SDP et le réseau sans confiance constituent des infrastructures plus récentes, visant à préserver les apports des VPN en matière de sécurité tout en en comblant certaines carences.

SDP, VPN et zero-trust

SDP. Le SDP est un réseau en surcouche – c'est-à-dire un réseau placé sur un autre, connecté par des liaisons virtuelles ou logiques – qui dissimule des ressources réseau au sein d'un périmètre donné. Ainsi, les pirates et les utilisateurs non autorisés ne sont plus en mesure de voir les ressources cachées ni d'y accéder. En effet, le SDP joue un rôle de nuage ou de cape d'invisibilité, et sécurise les ressources réseau.

Pour authentifier les ressources ou les applications réseau, et autoriser les utilisateurs à s'y connecter, le SDP fait appel à des contrôleurs via une passerelle sécurisée fondée sur des politiques de gestion des identités, quel que soit l'emplacement des ressources (centres de calcul, environnements en Cloud, etc.). Une organisation pourra déployer une technologie SDP pour diminuer les attaques par le réseau, notamment les dénis de service ou les attaques par interception (Man-in-the-Middle).

VPN. Les VPN (Virtual Private Network) reposent sur des tunnels chiffrés établis entre réseaux d'entreprise et dispositifs utilisateurs autorisés. Un VPN permet à des employés distants d'accéder à des ressources réseau comme s'ils étaient au bureau, connectés directement au réseau de l'entreprise. Les VPN dotent l'employé d'un accès distant sécurisé qu'il soit dans son bureau, chez lui ou dans une succursale.

Une organisation peut déployer une technologie VPN dès lors qu'elle affiche un nombre d'employés distants important, ou qu'elle dispose de plusieurs sites, pour des ressources auxquelles les employés auront besoin d'accéder. Toutefois, parmi les inconvénients des VPN, on trouve un manque de prise en charge des différents types de dispositifs modernes qui ont besoin d'un accès aux ressources, notamment les objets connectés (IoT) et certains appareils mobiles – comme les wearables.

Sans confiance. Les réseaux zero-trust... ne font confiance à personne. En d’autres termes, ce modèle restreint l'accès de chaque utilisateur aux ressources réseau, que cet utilisateur ait eu ou non accès à ces mêmes ressources auparavant. Tout utilisateur ou dispositif tentant d'accéder à des ressources sur un réseau sans confiance doit passer par des processus stricts de vérification et d'authentification, même si la personne ou le client se trouve sur le site de l'entreprise : l’accès au réseau n’est pas suffisant pour accéder à ses ressources.

Si le modèle sans confiance (voir le numéro 17 de l’eZine Information Sécurité) met en lumière des failles potentielles dans les architectures réseau traditionnelles, il peut aussi introduire une complexité de mise en œuvre. En effet, ici, l'infrastructure de sécurité ne tolère aucune faille. En outre, les équipes en charge devront s'assurer que permissions et autorisations sont précises et constamment actualisées. Les organisations qui administrent des données sensibles ou à classification élevée tireront un parti optimal de capacités réseau zero-trust.

SDP et VPN

Les fournisseurs mettent en avant que les VPN ne sont plus adaptés, et que le SDP est l'avenir de la sécurité réseau en entreprise. Si la technologie SDP tente de reprendre les capacités VPN et d'en éliminer les inconvénients, les VPN n'en restent pas moins largement utilisés, particulièrement après que l'inédite pandémie de coronavirus a contraint toutes les entreprises au télétravail, dès lors que la chose fut possible.

Toutefois, sur la décennie à venir, le SDP pourraient bien constituer la prochaine évolution naturelle en technologie de sécurité réseau. Plutôt que d'opposer SDP et VPN, les organisations peuvent également envisager de les déployer ensemble. La technologie SDP peut alors combler les failles de sécurité inhérentes aux services VPN, notamment le risque de vol d'informations d'identification, ainsi que l'augmentation de la surface d'attaque des réseaux.

VPN et réseau sans confiance

Les capacités VPN et sans confiance se trouvent aux extrémités opposées du spectre de la sécurité réseau : les VPN offrent une connectivité à des utilisateurs et des dispositifs autorisés, tandis que les réseaux sans confiance restreignent l'accès à tous les utilisateurs, tout le temps. Alors que la sophistication des cyberattaques sur les réseaux va croissant, les VPN peuvent ne pas suffire, particulièrement si les agresseurs parviennent d'une manière ou d'une autre à détourner un accès autorisé. Avec les capacités zero-trust, les agresseurs sont susceptibles de rester sur le pas de la porte, qu'ils obtiennent ou non des informations d'identification valides.

Une entreprise pourra cependant tirer avantage des deux technologies. Une organisation peut combiner VPN et capacités zero-trust si elle apparie ces deux technologies. Le SDP peut faire appel à des modèles sans confiance pour renforcer sa propre sécurité en délimitant un périmètre précis et en établissant des zones sécurisées au sein du réseau via une microsegmentation.

SDP et réseau sans confiance

En sécurité réseau, le SDP et le sans confiance sont plus récents que les VPN. En d'autres termes, ces technologies sont moins éprouvées que les VPN sur le terrain ; une situation qui leur confère toutefois davantage de marge de manœuvre pour l'innovation. Alors que le nombre et la sophistication des cyberattaques augmentent, les entreprises ont la possibilité de déployer le SDP et le sans confiance pour bénéficier d'une protection plus fiable et plus intuitive des réseaux modernes.

La technologie SDP peut mettre à profit des capacités zero-trust afin de protéger plus avant des ressources réseaux ; non seulement les utilisateurs ne sont plus en mesure de voir ces ressources cachées derrière le périmètre, mais ces mêmes utilisateurs devront systématiquement passer par des processus stricts d’authentification pour y accéder. Les objectifs de sécurité plus stricts du SDP et des réseaux zero-trust vont probablement façonner la sécurité réseau de demain dans l'entreprise.