apinan - Fotolia

Comment choisir un service MDR adapté à votre entreprise

Le paysage des menaces étant aussi difficile qu’il l’est, les organisations cherchent des renforts. L’une des options consiste à renforcer la détection et la réponse par le biais de services de MDR.

Face à l’évolution des menaces, de nombreuses organisations cherchent à renforcer leurs capacités de détection et de réponse en matière de cybersécurité. L’une des options consiste à faire appel à des services de détection et de réponse managés (MDR).

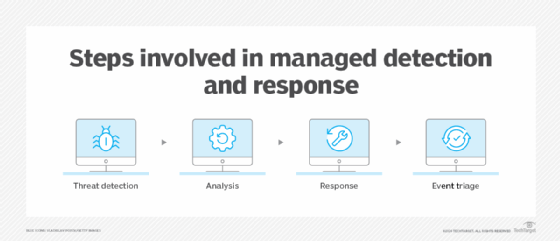

Les services de MDR combinent technologie et expertise humaine pour détecter et répondre aux menaces au nom de l’organisation. Ces services couvrent un large éventail d’actifs, notamment les réseaux et les terminaux, et incluent la chasse aux menaces, la surveillance 24/7, l’analyse comportementale et la réponse aux incidents.

Le MDR est devenu de plus en plus populaire, car les entreprises font face à des menaces croissantes tout en peinant à recruter des professionnels qualifiés en cybersécurité. Maintenir des opérations de sécurité continues devient un défi, d’où l’intérêt de sous-traiter cette activité.

Types de services de MDR

Le marché des services de MDR propose plusieurs types, chacun avec ses spécificités et points forts. Il est crucial de bien comprendre ces différences pour choisir le prestataire le plus adapté.

Managed Endpoint Detection and Response (MEDR)

- Focalisation : Sur les terminaux comme les ordinateurs portables, les appareils mobiles et les serveurs.

- Couverture : Principalement Windows, iOS/Android et potentiellement macOS et Linux.

- Caractéristique clé : Utilisation d’outils avancés pour détecter et répondre aux menaces sur les terminaux.

- Différenciation : Portée plus restreinte que d’autres MDR, mais avec une expertise approfondie en sécurité des terminaux.

- Cas d’utilisation : Idéal pour les entreprises qui souhaitent protéger leurs appareils utilisateurs ou qui ont d’importants effectifs en télétravail.

Managed Network Detection and Response (MNDR)

- Focalisation : Sur les infrastructures réseau comme les serveurs, les systèmes de messagerie, les routeurs et les pare-feu.

- Couverture : Peut être déployé sur des environnements on-premise, hybrides ou cloud.

- Caractéristique clé : Surveillance du trafic réseau pour détecter les menaces.

- Différenciation : Portée plus large que le MEDR, car il se concentre sur les menaces dont la présence peut être trahie par le trafic réseau.

- Cas d’utilisation : Pour les entreprises qui souhaitent protéger leurs infrastructures réseau et leurs données en transit.

Managed Extended Detection and Response (MXDR)

- Focalisation : Couverture complète incluant les terminaux, les réseaux, les dispositifs IoT et les environnements cloud.

- Couverture : La plus étendue, couvrant tous les aspects de l’infrastructure IT d’une organisation.

- Caractéristique clé : Utilisation d’outils de détection et de réponse étendues (XDR) pour corréler les menaces sur plusieurs sources.

- Différenciation : Offre la protection la plus complète en intégrant les données de différentes sources pour une approche unifiée.

- Cas d’utilisation : Pour les entreprises ayant des environnements IT complexes et qui cherchent une solution de MDR globale.

Les services de MDR varient en fonction de leur portée et de leur niveau d’intégration. Le MXDR offre potentiellement le plus haut niveau d’intégration, tandis que les MEDR et MNDR se spécialisent dans des domaines spécifiques.

Principaux critères à considérer lors de la sélection d’un service MDR

Le choix du bon prestataire de MDR peut être déroutant. Il est essentiel de prendre en compte les éléments suivants :

- Besoins en matière de sécurité : Identifiez les défis spécifiques de sécurité de votre organisation et priorisez les types de menaces qui vous concernent le plus.

- Portée et couverture du service : Déterminez si vous avez besoin d’une couverture axée sur les terminaux, les réseaux ou une protection complète. Assurez-vous que l’offre du fournisseur s’aligne avec votre infrastructure.

- Capacités de détection et de chasse aux menaces : Évaluez la méthodologie du fournisseur pour la détection des menaces et la chasse proactive.

- Approche en matière de réponse aux incidents : Examinez les capacités de réponse du prestataire, y compris le niveau d’automatisation et d’intervention humaine.

- Opérations 24/7 et couverture mondiale : Assurez-vous que le modèle de service du prestataire couvre vos besoins en matière de protection continue.

- Expertise et renforcement de l’équipe : Évaluez les qualifications des analystes en sécurité du fournisseur et leur capacité à combler les lacunes de votre équipe.

- Personnalisation et flexibilité : Vérifiez si le fournisseur peut adapter ses services à vos besoins spécifiques.

- Rapports, métriques et visibilité : Assurez-vous que les rapports fournis par le prestataire offrent une visibilité claire sur votre posture de sécurité.

- Accords de niveau de service (SLA) : Examinez les SLA du fournisseur, y compris les temps de réponse et les engagements de remédiation.

- Coût total de possession : Passez en revue les coûts globaux, y compris les frais cachés, et évaluez la proposition de valeur à long terme.

En évaluant ces facteurs, les décideurs peuvent sélectionner un service de MDR qui répond non seulement à leurs besoins immédiats, mais qui offre également une base solide pour la résilience en cybersécurité à long terme.