LovePhy - stock.adobe.com

Aqua Security veut sécuriser l’ensemble du cycle de vie des conteneurs

Avec sa plate-forme Aqua Container Security, la start-up israélienne Aqua Security s'attaque au problème de la sécurité des applications conteneurisées, aussi bien durant la phase de développement que durant la phase d'exécution.

Lors d’un récent tour de start-ups en Israël, LeMagIT a pu rencontrer les dirigeants d’Aqua Security, un éditeur israélien qui a conçu une solution séduisante de sécurisation des environnements en conteneur, Aqua Container Security.

Fondé en 2015, la jeune société a levé plus de 38 M$ ce jour auprès de fonds comme Lightspeed Venture Partners, TLV Partners, et de partenaires stratégiques comme Microsoft Ventures. Elle a aussi noué un partenariat avec HPE (elle profitera d’ailleurs de Discover pour présenter les capacités d’Aqua Security en conjonction avec la plate-forme Synergy d’HPE).

Aqua Security emploie aujourd’hui près de 65 salariés et compte déjà plusieurs dizaines de clients, parmi lesquels plusieurs grands comptes, dont l’un des 10 premiers éditeurs mondiaux (qui est sans doute Adobe).

S'assurer de la conformité des applications conteneurisées

La plate-forme de l’éditeur, actuellement en version 2.6, s’interface avec la plupart des environnements de conteneurs, dont ceux de Mesosphere, Google, Microsoft, Docker et Red Hat. Elle assure la sécurité des microservices aussi bien durant la phase de développement (dans le flux CI/CD), que durant la phase d’exécution (runtime). L’outil fonctionne aussi bien pour des déploiements on-premises, que dans le cloud (AWS, Azure, IBM BlueMix, etc.).

Rani Osrat, le directeur marketing d'Aqua Security, présentant la solution de l'éditeur

Rani Osrat, le directeur marketing d'Aqua Security, présentant la solution de l'éditeur

Typiquement, la solution d’Aqua Security s’insère dans le flux CI/CD en s’interfaçant avec Jenkins et s’assure que l’ensemble des composants déployés à l’intérieur d’une application conteneurisée sont à jour et correctement patchés. Elle inventorie en effet l’ensemble des composants et librairies appelés et les versions utilisées et s’assure que ces composants sont exempts de failles connues – Aqua maintient pour ce faire une base des failles connues dans sa plate-forme cloud Aqua Cyber Intelligence. En cas de non-conformité, la solution permet d’appliquer un ensemble de règles définies par l’entreprise (autoriser la compilation, mais avec des avertissements, rejeter la compilation, etc…).

Le logiciel peut aussi analyser les conteneurs pour éviter la dissémination d’informations clés (clés de certificats numériques, clés SSH, jetons AWS, mots de passe en dur…) et fournit un mécanisme de gestion des secrets pour les conteneurs.

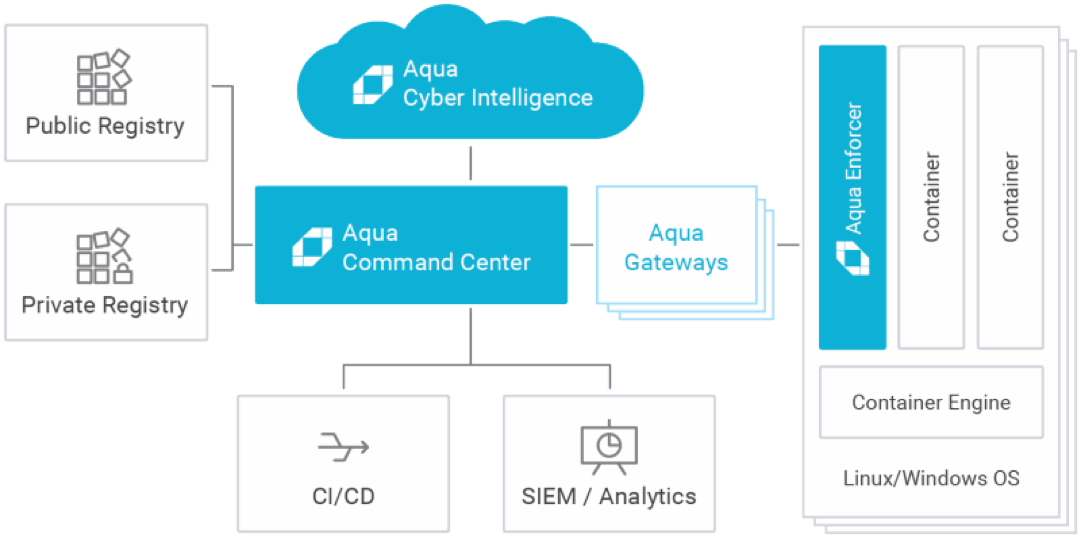

L'architecture d'Aqua Container Security

L'architecture d'Aqua Container Security

Une surveillance permanente des conteneurs pendant leur fonctionnement

Ce premier niveau de sécurité n’est pas le seul mis en œuvre par la solution. À l’exécution, Aqua continue de surveiller les microservices déployés et prévient si ceux-ci peuvent être compromis par de nouvelles failles applicatives qui n’étaient pas encore connues à la compilation de l’application. Ce premier niveau de sécurité permet à l’entreprise de s’assurer que les applications déployées sont conformes à des règles d’hygiène de base.

Mais la solution va bien plus loin que ces fonctions de conformité. Lorsque les applications sont mises en production, le moteur Aqua installé sur chaque hôte (Aqua Enforcer) analyse le comportement des conteneurs afin de déterminer leurs interactions normales avec leur environnement – dans un environnement Kubernetes l’installation de l’Aqua Enforcer sur chaque nœud s’effectue fia un DaemonSet).

Une fois un profil nominal établi, le moteur d’analyse comportementale intégré au logiciel détecte les comportements déviants (un microservice qui ne devrait pas parler à un autre ou un conteneur tentant de s’accaparer plus de ressources de stockage que prévu, par exemple). Il peut alors mettre en œuvre plusieurs stratégies allant de la simple alerte au blocage de l’exécution de l’application en cas de subversion du conteneur ou de son hôte. L’ensemble des règles sont paramétrables dans la console de l’outil (Aqua Command Center).

Une autre fonction intéressante d’Aqua est que la plate-forme permet de logguer l’ensemble des activités sur la plate-forme de conteneur (accès, commandes exécutées, événements systèmes) à des fins forensiques.

Enfin, Aqua Security permet de microsegmenter — l’éditeur parle de nano-segmentation — les interactions des conteneurs sur le réseau et de définir des règles strictes de communication entre les conteneurs (ce qui revient peu ou prou à mettre en œuvre des règles de pare-feu entre microservices). L’outil permet aussi de cartographier les interactions réseau entre conteneurs.

Pour approfondir sur Stockage de conteneurs

-

![]()

Cryptojacking : perfctl détourne les machines Linux pour miner des cryptodevises

-

![]()

Phishing de PyPI : les experts appellent à rendre obligatoire la double authentification

-

![]()

La sécurité de Kubernetes soumise aux risques de la supply chain logicielle

-

![]()

Sécurité de Kubernetes : SUSE libère le code de NeuVector