vasabii - Fotolia

Attaques par objets connectés : bientôt les ampoules ZigBee ?

Les ampoules connectées pourraient bientôt rejoindre les hordes d'objets communicants détournés par les cybercriminels.

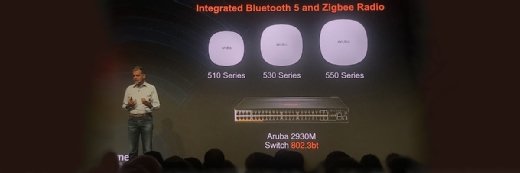

La puissance dévastatrice des objets connectés détournés par des cybercriminels pourrait encore s’étendre. Des chercheurs se sont en effet penchés sur les ampoules connectées utilisant la technologie sans fil ZigBee, « le lien radio de choix entre de nombreux objets connectés en raison de sa simplicité, de sa disponibilité, de son faible coût, et de sa faible consommation électrique, et de sa longue portée ».

Dans leur rapport d’étude, les chercheurs expliquent le concept : une attaque « qui peut commencer en branchant une seule ampoule compromise n’importe où dans une ville » pour s’étendre « catastrophiquement partout en quelques minutes, permettant à l’attaquant d’éteindre toutes les lumières, de rendre les ampoules inutilisables, ou encore de les exploiter pour une attaque DDoS massive ». Et la chose apparaît possible, en mettant à profit « un bug majeur dans l’implémentation » d’une partie du protocole ZigBee Light Link, d’une part, ainsi qu’une « nouvelle version d’une attaque par canal latéral pour extraire la clé de chiffrement AES-CCM globale (pour chaque type d’appareil) que Philips utilise pour chiffrer et authentifier le firmware » transmis à ses ampoules Hue.

De quoi, soulignent les chercheurs, « montrer encore une fois à quel point il est difficile de réussir la sécurité, même pour une grande entreprise qui utilise des techniques cryptographiques standard pour protéger un produit majeur ». Car il n’est pas, là, question de la simple exploitation de pratiques que l’on pourrait qualifier de légères en matière de configuration comme avec le désormais célèbre Mirai.

Et pourtant, celui-ci pourrait bien faire de nouveaux dégâts. Après l’attaque massive sur Dyn, il a été mis à profit pour conduire une opération en déni de service visant le Libéria, avec plus ou moins de succès. Et alors même que Mirai n’est pas seul sur le marché des botnets pour objets connectés, un autre, baptisé Linux/IRCTelnet est apparu, attaquant en force brute le service telnet d’objets connectés afin de les détourner pour conduire des attaques en déni de service, s’inspirant au passage du code malveillant Bashlight.

Et ces attaques semblent déjà pouvoir produire des effets bien concrets : en Finlande, une attaque en déni de service distribué a provoqué l’arrêt de la distribution de chauffage dans au moins deux propriétés de Lappeenranta, en Finlande.

Alors pour ceux qui s’inquièteraient de la présence d’objets connectés vulnérables à Mirai sur leur réseau, Imperva vient de mettre à disposition un outil d’analyse à distance.