Montri - stock.adobe.com

Université Paris-Saclay : RansomHouse revendique le vol de 1 To de données

L’université avait été victime d’une cyberattaque avec rançongiciel le 11 août dernier. Jusqu’ici, le nom de l’enseigne impliquée n’avait pas été communiqué. Les informations relatives à un éventuel vol de données étaient restées limitées.

[Mise à jour, le 11 octobre @12h30] Dans une déclaration, l’université Paris-Saclay indique que les données déjà divulguées par RansomHub consistent en 153 fichiers uniques et 40 doublons : « ces fichiers sont des CV (48), relevés de notes (47), lettres de motivation/de recommandation (47), diplômes (6), carte d’identité (1), attestations/descriptions de cours/candidatures (44), issus a priori de 44 candidatures au niveau Master ».

Et d’indiquer que « chacune des 44 personnes concernées va être personnellement contactée par l’université ».

[Article original, 9 octobre 2024] Près de deux mois plus tard, la cyberattaque contre l’université Paris-Saclay est revendiquée sur la vitrine de l’enseigne de ransomware RansomHouse. À cela s’ajoute un volume de données qui aurait été volé : 1 To.

Les données en question n’ont pas encore été intégralement divulguées, mais un échantillon est disponible : près de 200 fichiers au format PDF, tous datés de juin 2021, et répartis dans une quarantaine de dossiers.

Le 12 août, sur X (ex-Twitter), l’université indiquait avoir été touchée, la veille, par une cyberattaque avec rançongiciel. Plus d’une semaine plus tard, elle mettait en place un site Web temporaire intégrant notamment une foire aux questions relative au « piratage ».

Dans celle-ci, on peut lire que « tous ses serveurs internes » ont été touchés et que « sont notamment indisponibles un certain nombre de services comme l’intranet et certaines applications métiers ».

Une rentrée difficile

Jusqu’ici, l’établissement s’était refusé à désigner un responsable ou même à indiquer s’il fallait raisonnablement craindre un vol de données préalable au chiffrement de son infrastructure.

Encore en ce 9 octobre au matin on peut lire dans la FAQ que « l’identité des pirates n’est pas connue pour l’heure », mais également qu’« une fuite de données, personnelles ou non, ne peut à ce jour être confirmée ou d’infirmée ». Toutefois, « il n’est donc pas exclu que certaines données aient été récupérées par les pirates, sans que nous puissions en connaître l’étendue ou la nature ».

Début septembre, l’établissement a fait sa rentrée « en mode dégradé ». Car « aucune de nos facultés, écoles et IUT n’a souhaité décaler la rentrée », expliquait Claire Lartigue, vice-présidente de la Commission de la formation et de la vie universitaire de l’université Paris-Saclay, à nos confrères de Campus Matin, le 16 septembre.

Dans un communiqué du 30 septembre, la FSU estime que « l’ampleur des dégâts est comparable aux cyberattaques d’hôpitaux ou de communes, qui souffrent d’un manque d’investissement chronique dans la sécurité informatique ». Le syndicat indique que « cette cyberattaque nous oblige à repenser totalement l’infrastructure informatique de l’université » et relève qu’il faudra « des mois pour sortir de cette crise ».

La cybersécurité de l’enseignement en question

La cyberattaque survenue à l’université de Paris-Saclay rappelle, par l’ampleur de l’impact, celle de Toulouse INP, à la rentrée 2022. Mais justement, cette année-là s’est avérée particulièrement intense, sur le front des attaques informatiques, pour le monde de l’enseignement en France.

En 2022, nous avions ainsi recensé une dizaine de cas, dont l’Enac et Grenoble INP, soit plus que pour 2019, 2020 et 2021. Pour 2023, nous n’avons relevé que 6 cas, et 4 à date, pour 2024. Ce n’est pas pour rien que la communauté de l’enseignement supérieur a passé les fêtes de fin d’année 2022 en état d’alerte.

De nombreux incidents sont liés au détournement de comptes dont les identifiants ont été compromis par infostealer et qui permettent d’accéder à des ressources internes au système d’information de l’établissement concerné. Et cette menace continue de peser fortement.

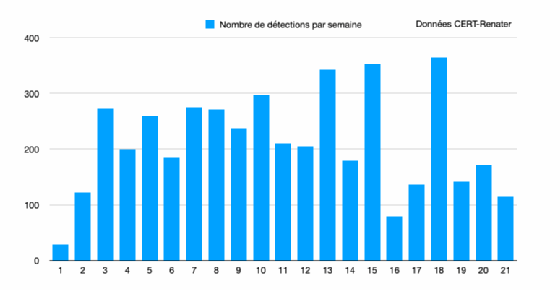

Au cours du premier semestre 2024, plusieurs centaines d’infections par infostealer ont été détectées quasiment chaque semaine par les équipes du CERT Renater.

Qui se cache derrière RansomHouse ?

L’enseigne de ransomware RansomHouse est apparue en 2022 et s’est rapidement distinguée par la revendication d’une cyberattaque contre le fondeur AMD. Elle a également revendiqué une cyberattaque contre le groupe Charles André (GCA), début 2024.

Initialement, l’enseigne assurait ne pas chiffrer les données de ses victimes et se contenter de les voler, suivant un modèle de simple extorsion. Elle est néanmoins désormais connue pour utiliser un ransomware nommé White Rabbit.

Ce dernier a été observé pour la première fois fin 2021 et pourrait être lié au groupe suivi sous la référence FIN8. Il emprunte des techniques au disparu Egregor. Mais RansomHouse n’est pour autant pas nécessairement un groupe monolithique : des victimes ayant apparu sur sa vitrine ont également été revendiquées sous d’autres bannières.