Afiq Sam - stock.adobe.com

Grand Palais RMN : le groupe Brain Cipher revendique la cyberattaque

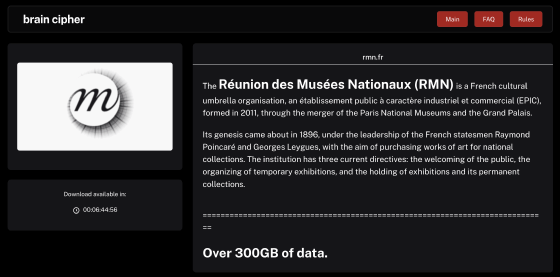

Le groupe Brain Cipher, précédemment identifié comme responsable de l’attaque, assure avoir dérobé plus de 300 Go de données du Grand Palais RMN et menace de les divulguer à 22 h heure de Paris.

Le groupe impliqué dans la cyberattaque menée début août contre le Grand Palais RMN est bien Brain Cipher, comme nous l’indiquaient des sources concordantes le 10 août.

Le groupe vient de publier la revendication correspondante sur son site vitrine. Dans celle-ci, il assure avoir à sa disposition plus de 300 Go de données dérobées à sa victime avec le déclenchement de son rançongiciel.

Un compte à rebours suggère que ces données seront divulguées ce 29 août 2024, à 22 h heure de Paris.

« Une cyberattaque a touché le Grand Palais Réunion des musées nationaux dans la nuit du 3 au 4 août », indiquait la victime, deux jours plus tard, dans un bref communiqué de presse. Ce dernier ne mentionnait pas l’enseigne cybercriminelle impliquée. L’intéressé ne l’a toujours pas évoquée à l’heure où ces lignes sont publiées.

Brain Cipher compte parmi les cybercriminels utilisant un « builder » LockBit 3.0, qui a échappé à la franchise en septembre 2022. Les acteurs malveillants utilisant ce builder pour conduire des cyberattaques avec rançongiciel présentent des niveaux d’avancement différents dans leurs méthodes d’extorsion.

La majorité de ceux qui sont observables à partir d’échantillons téléversés dans des bacs à sable d’analyse de maliciels (à commencer par le célèbre Virus Total) pourrait se contenter d’extorsion simple. À savoir du chiffrement de données sans vol préalable, quand d’autres ont déjà mis en place un environnement de gestion des négociations, voire de divulgation de données exfiltrées du système d’information de leur victime.

Les enseignes DragonForce et SensayQ font partie de ce dernier groupe, mais, fin juin, la montée en gamme de Brain Cipher était attendue. À cette période, l’interface de négociation de l’enseigne était encore assez basique, mais sa seule existence suggérait celle d’un backend de gestion des négociations et des paiements, tel qu’un système de gestion de tickets de support ou de relation client.

La vitrine de Brain Cipher est finalement apparue début juillet, avec une première revendication : le gouvernement indonésien. Brain Cipher lui a demandé 8 millions de dollars, misant sur l’impact conséquent de sa cyberattaque : les services de plus de 200 agences gouvernementales ont été affectés par la cyberattaque conduite contre le centre de calcul national du pays.

Selon nos informations, l’Agence nationale de la sécurité des systèmes d’information (Anssi) avait déjà été informée, en juin, d’une cyberattaque impliquant Brain Cipher. Mais aucune donnée volée à la victime n’avait été rendue publique, laissant ouverte la possibilité que le groupe ne pratique pas systématiquement l’exfiltration et la divulgation de données.