Getty Images/iStockphoto

Apple dévoile le chiffrement post-quantique PQ3 pour iMessage

Apple estime que son nouveau protocole PQ3 pour iMessage est le premier du genre et qu’il répond à la fois aux menaces futures de l’informatique quantique et aux attaques du type « collecter maintenant, décrypter plus tard ».

Apple vient de présenter PQ3, un protocole cryptographique post-quantique pour iMessage qui, selon le géant technologique, présente « les propriétés de sécurité les plus solides de tous les protocoles de messagerie à l’échelle mondiale ».

Dans un billet de blog consacré à cette présentation, Apple explique que PQ3 répond à la menace posée par l’informatique quantique, qui pourrait théoriquement permettre de casser les protocoles cryptographiques actuels et mettre en péril la sécurité des données et des communications chiffrées. Le protocole de chiffrement post-quantique s’attaque également aux menaces telles que les attaques de type « collecter maintenant, décrypter plus tard », consistant à voler de grandes quantités de données et à les conserver jusqu’à ce que les capacités d’informatique quantique nécessaires pour les décrypter soient disponibles.

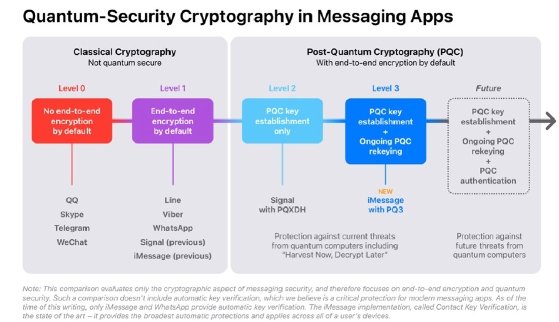

Selon Apple, PQ3 possède des propriétés de sécurité suffisamment fortes pour mériter d’être considéré comme une sécurité de « niveau 3 » – un terme de sécurité des communications qu’Apple s’est lui-même attribué dans le cadre de cette annonce. Actuellement, la sécurité des communications est connue sous trois niveaux de sécurité : le niveau 0 de sécurité, dans lequel les messages ne sont pas chiffrés ; le niveau 1, dans lequel les messages sont chiffrés de bout en bout, mais ne bénéficient pas d’une validation d’identité supplémentaire ou d’une sécurité quantique ; et le niveau 2, qui intègre authentification et sécurité quantique.

Alors qu’Apple indique dans son billet de blog que la récente prise en charge du protocole de messagerie PQXDH par Signal en fait « la première application de messagerie à grande échelle à introduire la sécurité post-quantique » et à mériter le niveau 2, les fonctionnalités de PQ3 méritent un niveau de sécurité supplémentaire, qui n’existait pas jusqu’à présent.

« Au niveau 2, l’application de la cryptographie post-quantique est limitée à l’établissement initial de la clé, offrant une sécurité quantique uniquement si le support de conversation de la clé n’est jamais compromis », a déclaré Apple. « Mais les adversaires sophistiqués d’aujourd’hui sont déjà incités à compromettre les clés de chiffrement, car cela leur donne la possibilité de décrypter les messages protégés par ces clés tant que celles-ci ne changent pas ».

PQ3 introduit une nouvelle clé de chiffrement post-quantique dans l’ensemble des clés publiques que chaque appareil Apple génère localement et transmet aux serveurs Apple dans le cadre du processus d’inscription iMessage. Apple indique que PQ3, qui constitue une refonte complète de la sécurité d’iMessage, utilise les clés publiques post-quantiques de Kyber comme algorithme du protocole. « Cela permet aux appareils émetteurs d’obtenir les clés publiques d’un destinataire et de générer des clés de chiffrement post-quantique pour le tout premier message, même si le destinataire n’est pas en ligne », explique Apple.

Outre la génération d’une clé de chiffrement post-quantique, PQ3 dispose de fonctions de sécurité supplémentaires, telles qu’un mécanisme de recomposition des clés dans les conversations iMessage qui, selon Apple, « a la capacité de s’autoguérir » en cas de compromission des clés.

« Dans PQ3, les nouvelles clés envoyées avec la conversation sont utilisées pour créer de nouvelles clés de chiffrement des messages qui ne peuvent pas être calculées à partir des clés précédentes, ce qui ramène la conversation à un état sécurisé même si les clés précédentes ont été extraites ou compromises par un adversaire », peut-on lire dans le billet de blog. « PQ3 est le premier protocole de messagerie cryptographique à grande échelle à introduire cette nouvelle propriété de recléage post-quantique ».

La clé post-quantique de PQ3 ayant une taille de fil plus importante que la clé du protocole actuel, la recomposition de la clé est effectuée périodiquement au cours des conversations, plutôt qu’à chaque message, afin de maintenir l’exigence de taille des messages. Apple indique que la condition de recomposition est conçue pour équilibrer la taille moyenne des messages sur le fil tout en préservant l’expérience de l’utilisateur et pour maintenir le volume global des messages en deçà de la capacité de son infrastructure serveur. « Si le besoin s’en fait sentir, les futures mises à jour logicielles pourront augmenter la fréquence de recomposition d’une manière compatible avec tous les appareils qui prennent en charge PQ3 », précise le billet.

Lors d’une conférence de presse tenue mardi, un porte-parole d’Apple a déclaré que PQ3 commencerait à être déployé dans les versions publiques d’iOS 17.4, iPadOS 17.4, macOS 14.4 et watchOS 10.4. Le porte-parole a précisé que le déploiement se poursuivra jusqu’à la fin de l’année et remplacera le protocole de chiffrement existant dans tous les appareils pris en charge.

L’annonce d’Apple fait suite au lancement par la Fondation Linux de l’Alliance pour la cryptographie post-quantique, qui vise à favoriser l’adoption du cryptage post-quantique tout en relevant les défis qui s’y rapportent.