Maksim Shmeljov - stock.adobe.co

Trigona, LockBit : quand les rançonneurs brouillent les pistes

La manière dont ces deux groupes revendiquent certaines de leurs cyberattaques éclaire sur la façon dont les cybercriminels maquillent le niveau observable de leur activité.

La date à laquelle survient la revendication d’une cyberattaque est loin de constituer un indicateur fiable de la date à laquelle celle-ci est survenue – ou plutôt est entrée dans sa phase finale avec le déclenchement d’un rançongiciel. Les groupes LockBit 3.0 et Trigona viennent encore récemment de l’illustrer.

Le 10 avril 2023, des revendications ont été ainsi publiées sur le site vitrine de la franchise LockBit 3.0 pour des cyberattaques survenues en fait bien antérieurement. Les dates de création des dossiers contenant les données volées avant le déclenchement du chiffrement le suggèrent clairement : 12 mars 2023 pour l’une, mais même 22 décembre 2022 pour l’autre !

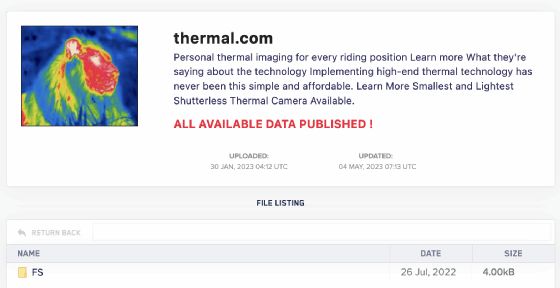

En fait, le 1er mars de cette année a été revendiquée une cyberattaque dans le cadre de laquelle les données ont été très vraisemblablement volées le 23 septembre 2022. Et le 30 janvier en était revendiquée une autre remontant à la fin juillet 2022.

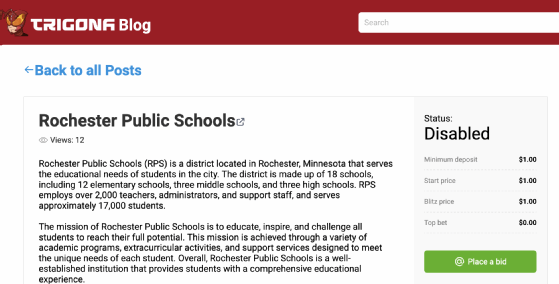

Le groupe Trigona, tout récemment apparu, l’a également illustré. Pendant plusieurs semaines, l'identifiant des billets publiés sur son site vitrine était un nombre décimal. Par simple énumération, il était possible d'accéder aux billets de revendications de victimes qui n'avaient pas encore été publiés.

Par exemple, les billets de revendication des cyberattaque contre Lolaico Impianti, Feit Electric, et Accudo Investments, publiés mi-mai, étaient déjà prêts... fin avril.

Aujourd'hui, des billets sont prêts à publier sur la vitrine de Trigona pour au moins une dizaine de victimes. Aucune d'entre elles n'a encore publiquement communiqué sur le sujet. Parmi elles, les Rochester Public Schools qui se sont contentées d’évoquer, début avril, « une activité inhabituelle » sur leur réseau.

Cette faille du site vitrine de Trigona a été largement mise à contribution, jusqu’à ce qu’elle finalement comblée durant ce week-end.

Ce phénomène a déjà été observé par le passé. Les cybercriminels utilisant le rançongiciel Mespinoza/Pysaétaient coutumiers du fait. Les équipes de Sekoia.io avaient établi un décalage de « 107 jours en moyenne entre le moment de l’intrusion et la revendication publique de l’attaque et son affichage sur le site du groupe ».Un record, alors que pour Hive, il fallait plutôt compter sur 4 jours et que pour Black Basta, le délai apparaît être de l’ordre de deux semaines.