ryanking999 - stock.adobe.com

Ransomware : la reprise des offensives est là

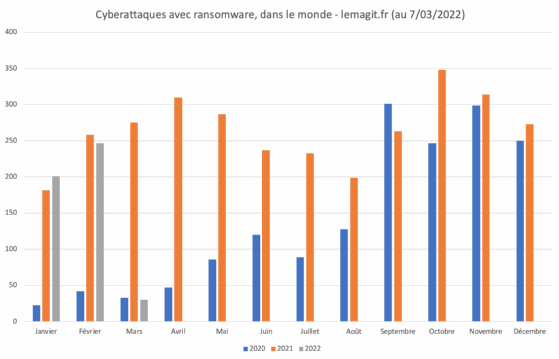

En février, le nombre de cyberattaques observées dans le monde a sensiblement progressé par rapport au mois précédent, pour s’établir à un niveau comparable à celui de 2021. La trêve hivernale semble terminée.

Pour le mois de février 2022, nous avons compté près de 250 attaques de ransomwares à travers le monde, soit un niveau comparable à celui de février 2021, et bien supérieur à celui de janvier dernier. L’année semble ainsi commencer suivant un rythme comparable à celui de l’an dernier, ni moindre, ni accru.

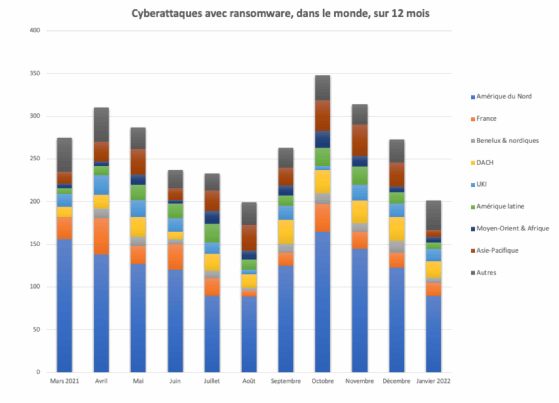

La surprise tient peut-être à la répartition géographique des attaques observées. Si l’Amérique du Nord continue d’être la région la plus affectée, la région Allemagne-Autriche-Suisse (DACH) semble avoir été particulièrement concernée, avec 25 attaques connues. Elle s’inscrit en seconde position derrière la région Asie-Pacifique (APAC), fortement représentée – même si un plus grand nombre d’attaques y avaient été identifiées en octobre et novembre derniers.

Au cours du mois écoulé, LockBit s’est à nouveau montré particulièrement agressif, en revendiquant près de 80 victimes – même si ces revendications doivent toujours être prises avec une prudence toute particulière et vérifiées après divulgation des données des organisations concernées. De son côté, le groupe Conti a clairement repris ses activités, avec 33 victimes revendiquées en février, bien plus qu’en janvier. Mais les récentes fuites qui l’ont frappé pourraient affecter, au moins à court terme, ses opérations, sans compter la disparition de son leader.

La franchise Alphv/BlackCat a poursuivi sa montée en puissance, avec 22 victimes revendiquées. Il n’est d’ailleurs pas à exclure qu’il ait réussi, comme LockBit, à séduire des affidés de Conti. Des transferts sont également soupçonnés au détriment de Hive. La franchise ne s’est pas montrée très active depuis le début de l’année. Certaines de ses victimes revendiquées en février ont en fait été attaquées à l’automne dernier. Et le rançongiciel souffre de faiblesses permettant de déchiffrer, au moins en partie, les fichiers pris en otage avec lui.

Le groupe AgainstTheWest a par ailleurs affirmé, fin février, avoir fourni aux autorités françaises les identités des membres du groupe CoomingProject. Et le FBI a saisi les noms de domaine de Raid Forums, largement fréquenté par les cyberdélinquants. Mais la cyberdélinquance a l’art et la manière de rebondir et renaître de ses cendres.

Ainsi, mi-février, une nouvelle franchise de ransomware est apparue, RTM Team Locker. Selon nos sources, le groupe aux commandes n’est pas tout jeune et la franchise existait précédemment en mode privé. Il assure disposer de rançongiciels pour systèmes Windows, EXSi et NAS.

À la fin du mois de février, enfin, les chercheurs de Sophos ont identifié un lien entre le récent ransomware Entropy et Dridex. Mais à celui-ci s’ajoutent d’autres, liés aux flux financiers. J. Burns Koven, de Chainalysis, a ainsi fait émerger des liens économiques entre Macaw, Phoenix, Hades, WastedLocker, et DoppelPaymer. Une « galaxie » dite EvilCorp à laquelle relier aussi Grief et Entropy du fait de leur recours à Dridex.