iStock

Ransomware : les amours contrariées des cybertruands avec le Bitcoin

Cette cryptomonnaie reste très prisée des cybercriminels adeptes des ransomwares. Si certains ont déjà opéré un virage vers le Monero, c’est parce que suivre les flux financiers en Bitcoin n’est pas si compliqué.

Les cybercriminels aiment les cryptomonnaies et elles le leur rendent bien. En général. Fin 2017, Michel Lanaspèze, alors directeur marketing de Sophos pour l’Europe de l’Ouest, en était sûr : « il n’y a aucun doute que le Bitcoin et les autres cryptomonnaies ont contribué à l’essor de la cybercriminalité, et tout particulièrement au succès du modèle d’attaque des ransomwares ». Mais pour lui, la réciproque est aussi vraie.

Jean-François Dechant (alors directeur exécutif de Vade Secure en charge du développement) estimait, quant à lui, « indéniable » que les opérations de cyberextorsion – rançongiciel, chantage au déni de service distribué (DDoS) ou à la divulgation de fuites de données – avaient contribué à l’augmentation de la valeur des cryptomonnaies.

Géraldine Hunt, chez TitanHQ, estimait d’ailleurs, au mois d’août précédent, que « les attaques par ransomware [étaient] devenues si fréquentes que de nombreuses institutions financières telles que des banques européennes engrangent du bitcoin pour se protéger contre les attaques et accélérer le processus de reprise d’activité. Tout cela a aidé à faire progresser la valeur du bitcoin, qui renforce sa popularité ». De quoi contribuer à accélérer le phénomène, en boucle…

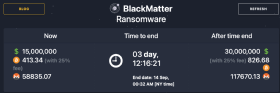

Aujourd’hui, si le bitcoin reste encore largement utilisé pour le paiement de rançons, il n’est plus vraiment en odeur de sainteté auprès de tous les acteurs du milieu. Revil a commencé, courant 2020, à demander des paiements en Monero, n’acceptant le bitcoin que moyennant une augmentation de 10 % du montant demandé. Même chose pour Darkside, qui demandait 20 % de plus pour un versement en bitcoin. Chez Blackmatter, c’est même 25 % ! Prometheus n’a quant à lui jamais accepté que le Monero.

Tout cela parce que, si suivre la trace des paiements en bitcoin n’est pas nécessairement trivial, c’est pourtant loin d’être impossible. C’est ainsi que nous avons pu estimer qu’au moins 25 victimes d’Avaddon avaient cédé au chantage courant mai, rapportant aux cybercriminels près d’un million de dollars.

Certes, les cybertruands ne manquent pas de ruses pour échapper à la surveillance. L’examen de certaines traces peut faire ressortir de longues, très longues, traînes d’opérations mineures, enchaînées d’adresse en adresse, pour clairement décourager l’analyse. Et le phénomène est loin d’être rare, sans compter les boucles entre adresses.

En outre, il n’est pas rare qu’une partie d’une rançon versée soit laissée dormante, pendant des jours, des semaines, ou plus encore, sur une adresse bitcoin. Du versement d’une rançon d’une quarantaine de bitcoins versée en début d’année, soit plus de 2 millions de dollars, nous avons ainsi pu aboutir à deux adresses bitcoin où dorment encore à ce jour, et depuis quelques mois, moins d’une dizaine de bitcoins répartis à parts égales.

De quoi suggérer une explication au silence partiel qui entoure certaines interpellations : il est probable que les forces de l’ordre aient gardé, sous surveillance, certaines adresses bitcoin ouvertement liées à des paiements de rançon et attendent que des transferts soient opérés vers des plateformes d’échange coopératives. De quoi, dès lors, pouvoir espérer identifier d’autres membres d’un gang.

L’examen des flux financiers peut également faire apparaître des nœuds intermédiaires de consolidation, au moins partielle, des paiements pour d’autres rançons. Ces nœuds peuvent aider à reconstituer des activités antérieures. L’examen rétrospectif d’un tel nœud conduit à soupçonner un membre d’un groupe de rançonneurs d’être actif depuis 2017.