Ransomware : Avaddon rend les clés (à défaut de l’argent)

La franchise de rançongiciel Avaddon vient brutalement de disparaître en fournissant plusieurs milliers de clés de déchiffrement. Mais surtout pas son trésor de guerre.

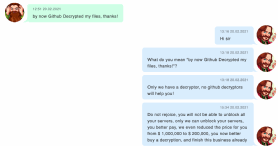

L’expression « mettre clés sous la porte » n’est probablement pas souvent aussi pertinente. Dans la pratique, les opérateurs de la plateforme de ransomware en mode service (RaaS) Avaddon viennent de fermer boutique, probablement au sommet de leur « art », en fournissant les clés de déchiffrement de leurs victimes à nos confrères de Bleeping Computer. Celles-ci ont été fournies à Fabian Wosar, d’Emsisoft, qui propose désormais un outil de déchiffrement gratuit.

Des cachotteries ?

Chaque clé devrait correspondre à une victime : le FBI expliquait récemment qu’Avaddon « était écrit en C++ et chiffre les données en utilisant une clé de chiffrement AES256 unique ». Les affidés du programme Avaddon pourraient-ils avoir fait quelque 2 930 victimes à travers le monde ? Cela paraîtrait étonnant pour moins de 190 victimes connues et mises à l’index pour leur résistance.

Statistiquement, il apparaît peu probable que toutes les victimes récalcitrantes d’Avaddon aient été rendues publiques. Le ransomware Darkside avait un taux de succès élevé, mais faisait figure d’exception dans un environnement où la norme semble plutôt se situer autour de 27 % de rançons effectivement payées. Toutefois, la diversité des rançons payées par les victimes d'Avaddon, avec parfois des montants très bas, laisse à envisager qu'une part importante des victimes ait payé, mais de très modestes sommes : de petites organisations jouant leur survie.

Après tout, en trois semaines, en mai, selon nos observations, la petite entreprise Avaddon a bien réussi à faire céder au moins 25 victimes, mais avec 4 paiements à moins de 5 000 $, 9 au-delà mais en-deçà de 10 000 $, 5 de plus à moins de 20 000 $, quatre autres à moins de 50 000 $, un autour de 100 000 $, et deux autour de 380 000 $.

En France, douze victimes ont ainsi eu les faveurs du site vitrine de la franchise : Marolles-en-Brie, SVI Assurances, Cashmag, la Compagnie du SAV, Protectim, CNE, la fédération CINOV, Acer Finance, une filiale d’Axa en Asie, le Volcan, et Syndex.

Advanced Intelligence estime de son côté que l'essentiel des paiements est venu d'un millier de petites entreprises, auxquelles ont été soutirés entre 30 000 $ et 70 000 $. De quoi totaliser 55 millions de dollars de rançons payés. Au-delà, 500 entreprises plus grandes auraient rapporté environ 30 M$ supplémentaires. Selon ce spécialiste du renseignement sur les menaces, la franchise Avaddon aurait rapporté de l'ordre de 87 millions de dollars, dont 26 M$ pour ses opérateurs. Pour Advanced Intelligence, « en un an de développement de ransomware, en membre d'Avaddon a gagné autant qu'un Russe moyen en un millénaire ».

Des débuts discrets

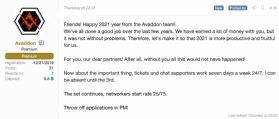

Le ransomware Avaddon a été observé pour la première fois en février 2020. Mais ce n’est qu’au mois d’août suivant qu’il a commencé à dévoiler publiquement le nom de ses victimes refusant de céder à l’extorsion. Mais en apparence, la franchise ne semblait pas particulièrement active : tout au plus revendiquait-elle une poignée de victimes récalcitrantes par mois.

Avec l’aide des analystes @Libranalysis et @Sebdraven, nous avons retrouvé plus de 130 échantillons du rançongiciel Avaddon. Ils étaient encore peu nombreux en novembre et décembre 2020 : sept par mois. De toute évidence, cet inventaire n’est pas exhaustif, mais il peut au moins donner un début d’indication de tendance.

L’explosion du nombre de victimes revendiquées à partir du début 2021 se retrouve également dans l’évolution du nombre d’échantillons du ransomware téléversés dans les entrepôts à maliciels.

Une récente accélération

En janvier, le site vitrine d’Avaddon a été utilisé pour présenter 13 victimes ayant refusé de payer la rançon. Pour ce même mois, nous avons relevé 22 échantillons. En février, 17 victimes se sont retrouvées mises à l’index pour 33 échantillons du ransomware. Au mois de mars, l’activité des affidés d’Avaddon commence à montrer une accélération significative, avec la revendication de 26 victimes leur résistant.

Mais l’explosion semble survenir en avril, avec 40 victimes revendiquées et… près de 60 échantillons publics. Pour mai, en fin de mois, nous n’avons retrouvé que 6 échantillons, mais pour deux d’entre eux, la rançon avait été payée. Ce mois-là, il a tout de même fallu compter avec 55 victimes revendiquées par les attaquants – pour au moins 25 de plus ayant payé une rançon, selon nos observations.

Pour le mois de juin, nous n’avons pas cherché de nouveaux échantillons d’Avaddon, mais le site vitrine de la franchise a affiché 12 nouvelles victimes en l’espace de 11 jours.

Une évolution régulière et quelques couacs

Les opérateurs de la plateforme de ransomware-as-a-service Avaddon l’ont régulièrement fait évoluer au fil des mois. Et pas toujours de bon cœur. Début février, un outil de déchiffrement gratuit a ainsi été proposé par un étudiant espagnol. Il ne fonctionnait que sur les machines n’ayant pas été mises hors tension, car il récupérait la clé de chiffrement en mémoire vive. Nous avons vu une négociation dans laquelle la victime a indiqué l’avoir utilisé avec succès. La faille a toutefois été corrigée par la suite.

À cette même période, les opérateurs d’Avaddon se sont mis à proposer un service d’attaques en déni de service distribué (DDoS) afin de renforcer la pression sur les victimes, ainsi qu’à prendre en charge les paiements en Monero, et plus seulement en Bitcoin.

Dans la foulée de la disparition du site vitrine d’Avaddon et de son interface de négociation, un fournisseur de services DDoS a émis une réclamation à l’encontre des opérateurs d’Avaddon sur un forum russophone fréquenté par les cyberdélinquants.

Pour Advanced Intelligence, si Avaddon a fermé boutique si précipitamment, et au sommet de son art, c'est probablement par « peur », à un moment où le vent semble tourner, où le politique, notamment occidental, semble prendre la menace au sérieux. Un moment où, pour un groupe cyber-mafieux, trop bien réussir, c'est prendre le risque de s'attirer une attention malvenue d'autorités locales plutôt habituées à tourner les yeux.