L’université de Montpellier reconnaît une cyberattaque par ransomware

Confinement oblige, ce serait presque passé inaperçu. Mais quelques voix ont déploré l’indisponibilité de services réseau, notamment. Après plus d’une semaine, l’université reconnaît une cyberattaque de ransomware.

[Mise à jour le 9 avril 2021 @ 12h15] Plus d’une semaine après les faits, l’université de Montpellier reconnaît avoir été touchée par une cyberattaque de ransomware, le 1er avril. Dans un communiqué de presse, elle indique que celle-ci « a perturbé une partie du système d’information ». Elle invoque « le principe de précaution » pour expliquer qu’un « certain nombre de services ont immédiatement été arrêtés par la [Direction du système d’information et du numérique] de l’Université ». Et de préciser que « le ministère de l’Enseignement supérieur, de la Recherche et de l’Innovation a été alerté et des analyses sont aujourd’hui en cours par des experts ».

Dans un communiqué adressé à la rédaction, l’université indique que « les principales perturbations engendrées par l’arrêt des services informatiques et numériques concernent le Wifi, le VPN et certains usages administratifs. Ces services sont en train de revenir progressivement à la normale après une vérification approfondie et minutieuse, et la validation systématique par les experts pour garantir une sécurité maximale ».

En outre, selon le communiqué, « les services à distance pour la formation et la recherche sont néanmoins restés fonctionnels et permettent le déroulement normal des cours à distance, ainsi que l’utilisation des plateformes d’enseignement et d’évaluation en ligne. Les candidatures et inscriptions demeurent également possibles ainsi que la majorité des services numériques pour les étudiants au sein de leur Espace Numérique de Travail (ENT) comme la messagerie ».

Les explications s’arrêtent là. L’université ne dit rien de l’étendue du périmètre affecté, ni encore du vecteur d’intrusion initial : « les analyses sont actuellement menées par des experts afin de déterminer l’origine de l’attaque informatique et d’assurer la sécurité optimale des différents services informatiques et numériques de l’Université de Montpellier ».

[Article original] Le 2 avril au matin, Atom128 s’interroge sur Twitter, en interpellant l’université de Montpellier : « c’est moi, ou le WiFi EduRoam ne fonctionne plus depuis deux jours ? ». EduRoam, c’est ce qui permet aux universitaires de se connecter au réseau de n’importe quelle université dans le monde, avec les identifiants fournis par celle à laquelle ils sont nominalement rattachés.

Quelques jours plus tard, Sarah interpelle à son tour l’université : « rendez-nous le WiFi ». Mais le questionnement semble s’arrêter là. Rien, publiquement, au-delà de ce bruissement. Pour autant, il se passe bien quelque chose qui va au-delà du simple incident de connectivité réseau.

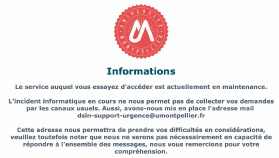

Avec le confinement, l’université n’est peut-être pas suffisamment fréquentée pour que les étudiants donnent massivement l’alerte. Les personnels, pour leur part, n’ont plus accès à leur centre de services IT : la page qui les y accueille fait état d’un « incident informatique en cours ». Quelques étudiants contactés par la rédaction ne semblent pas informés plus avant.

Joint par la rédaction ce mercredi 7 avril, le chef de bureau Réseau, sécurité et téléphonie sur IP n’a pas manifesté le souhait de nous en dire plus. La direction de la communication a été plus bavarde et a évoqué un problème « de virus » dont le traitement a nécessité l’arrêt de plusieurs serveurs. Promesse nous a été faite de revenir vers nous avec plus d’éléments. Mais à l’heure où nous publions ces lignes, nous attendons encore ces compléments d’information.

L’incident semble donc être survenu autour du 31 mars. La direction du système d’information et du numérique de l’université de Montpellier a rapidement adressé un courriel à quelques destinataires indiquant que « certaines applications ne sont pas disponibles », de même que les accès à distance. Dans la liste, on retrouve le WiFi EduRoam, mais aussi les accès VPN, ainsi qu’un portail applicatif et une application appelée ebureau. Mais les détails s’arrêtent là : aucun marqueur technique (IoC), aucune information sur le vecteur d’intrusion, rien non plus sur la nature exacte de l’incident.

Certains éléments chronologiques laissent à suspecter une cyberattaque, potentiellement de ransomware. De fait, fin mars, le ministère de l’Enseignement supérieur, de la Recherche et de l’Innovation a adressé un avertissement aux universités, les alertant de la menace de courriels contenant des pièces jointes empoisonnées chargeant des chevaux de Troie.

Nous avions alors récupéré la charge utile récupérée par l’une de ces pièces jointes, et confirmé qu’il s’agissait d’IcedID. Fin février, les équipes de FireEye Mandiant indiquaient que ce cheval de Troie avait été observé, l’an dernier, en début de la chaîne d’attaque conduisant jusqu’au déploiement et à la détonation des ransomwares défunts Maze et Egregor. Plus récemment, le collectif du DFIR Report a retracé la chronologie d’une attaque ayant commencé par IcedID… et débouché sur la détonation du rançongiciel Revil/Sodinokibi.

Pour approfondir sur Menaces, Ransomwares, DDoS

-

![]()

Cyberhebdo du 17 janvier 2025 : l’université technique d’Eindhoven interrompt une attaque

-

![]()

Cyberhebdo du 7 juillet 2023 : la France en première ligne

-

![]()

Cyberhebdo du 16 juin 2023 : 9 cyberattaques signalées dans les médias internationaux

-

![]()

Libertés vs IA : le combat humaniste d’un informaticien philosophe