kaptn - Fotolia

Ransomware : un mois de novembre record en France

Avec plus d’une trentaine de victimes connues, le mois écoulé s’avère plus chargé encore que ne l’avait été septembre. Notamment sous l’effet de l’agressivité des opérateurs du rançongiciel Egregor, mais également DoppelPaymer et Netwalker.

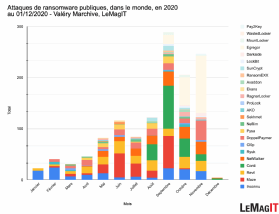

Au mois de novembre, nous avons compté près de 250 cyberattaques de ransomware à travers le monde. Cela reste toujours moins qu’en septembre (289), mais bien plus qu’en octobre (206). Les opérateurs du rançongiciel Egregor se sont montrés particulièrement actifs, avec plus de 110 attaques réussies au cours du mois écoulé. Derrière eux, ceux de DoppelPaymer, à près de 40 cyberattaques.

Viennent enfin ceux de Netwalker, à 25 cas. Mais encore une fois, ce ne sont que les cas connus. Et même pour les cyberdélinquants pratiquant la double-extorsion, certaines victimes ne sont découvertes que longtemps après (lorsqu’elles le sont). L’attaque contre Elior n’a ainsi été révélée que fin septembre, alors qu’elle est survenue début juin. Le blog des opérateurs de Netwalker permet de quantifier, au moins de manière approximative, le phénomène : il approche aujourd’hui les 200 pages, mais nous n’avons compté que 128 victimes connues.

En France, le mois de novembre s’est avéré particulièrement chargé sur le front des rançongiciels, avec plus de 30 cyberattaques connues : Scutum, Siplec – l’importateur du groupe E.Leclerc –, les chambres d’agriculture de deux régions, Umanis, le bailleur Finistère Habitat, nos confrères de Paris-Normandie et de Ouest-France, mais aussi les communes de Vincennes, Alfortville et Bondy.

Les données de la plateforme Cybermalveillance.gouv.fr confortent le sentiment que peut donner cette litanie. Le directeur général du GIP Acyma, Jérôme Notin, fait ainsi état de 234 demandes d’assistance pour novembre… contre 169 pour octobre et 131 en septembre.

Chez Intrinsec, Cyrille Barthelemy indique que ses équipes sont intervenues sur une quinzaine d’attaques de ransomware. Chez I-Tracing, Laurent Besset avance un chiffre comparable tout en relevant 6 compromissions complètes de système d’information, « avec des entreprises complètement bloquées pendant quelques jours ». Et d’évoquer deux attaques par Netwalker en région EMEA, et 4 par Egregor, en France et aux États-Unis. Chez Advens, Benjamin Leroux fait quant à lui état de 4 incidents traités par ses équipes de réponse à incident, et d’un autre traité entre ses équipes de détection et le client.

Zerologon accélère les attaques

Laurent Besset constate en outre une évolution des techniques, tactiques et procédures (TTP) des attaquants, avec « plusieurs utilisations de zerologon pour l’élévation de privilège ». Dévoilée en août dernier, cette vulnérabilité affecte le Netlogon Remote Protocol des serveurs Windows contrôleurs de domaine. Depuis le mois de septembre, des codes d’exploitation sont publics, et il était dès lors pressenti qu’ils constitueraient une aubaine pour les rançonneurs.

Et justement, pour Laurent Besset, l’exploitation de cette vulnérabilité a commencé à conduire à des attaques « extrêmement performantes, sur les petites et moyennes entreprises ». Et de résumer : « les jours sont devenus des heures pour les attaquants ».

Et ce n’est malheureusement pas la seule vulnérabilité exploitée, ou susceptible de l’être par les assaillants. On peut ainsi y ajouter la CVE-2020-17087, qui affecte les systèmes Windows et a été dévoilée par les équipes du projet zéro de Google, fin octobre, ou encore les CVE-2020-14750 et CVE-2020-14882 pour les serveurs Oracle WebLogic, plusieurs sévères vulnérabilités dans SaltStack, et la CVE-2020-4006 pour VMware Workspace One.

Le retour de Ryuk, dans la suite d’Emotet

Si Ryuk s’est rappelé en fanfare à l’attention de tous avec l’attaque contre Sopra Steria, ses activités ne s’y sont pas limitées. L’Agence nationale pour la sécurité des systèmes d’information (Anssi) vient tout juste de publier un rapport très complet sur ce ransomware et la chaîne d’attaque associée. Laquelle commence par Emotet, avant d’impliquer Trickbot et BazarLoader. Les marqueurs techniques fournis avec le rapport renvoient à certains connus pour être liés à l’attaque contre Sopra Steria, mais pas uniquement. De quoi laisser à imaginer que l’Anssi a été amenée à intervenir récemment sur un second cas d’attaque avec Ryuk dans l’Hexagone.