Sopra-Steria

Sopra Steria frappé par un ransomware

D’après nos informations, l’attaque s’est répandue pendant la nuit. L’AD de l’ESN serait affecté et une partie de son SI aurait été chiffré. Sopra Steria devrait communiquer dans la soirée.

[mise à jour le 04/11/2020 @17h45] Selon nos informations, le début de l'attaque remonte au 15 octobre. De nombreuses opportunités pour y mettre un terme n'ont pas été saisies. Le patron de l'Anssi communique plus sur l'incident que l'ESN elle-même.

[mise à jour le 02/11/2020 @09h20] Avec l'aide de Seb le barbu, nous avons pu étudier les échantillons du rançongiciel observé chez Sopra Steria. Intezer a rebondi sur notre examen pour produire une règle Yara de détection que nous proposons au téléchargement.

[mise à jour le 26/10/2020 @14h30] Sopra Steria a reconnu l'implication du ransomware Ryuk et fait un point sur la situation. L'ESN promet un retour à la normale dans "quelques semaines".

[mise à jour le 23/10/2020 @13h30] Nous avons obtenu des éléments supplémentaires sur la gestion de l'incident par les équipes de Sopra Steria. Ils sont rassemblés dans un second article.

Et une victime de plus. Mais cette fois, la cible touchée par un ransomware est particulière puisqu’il s’agit d’une des plus grosses ESN françaises : Sopra-Steria.

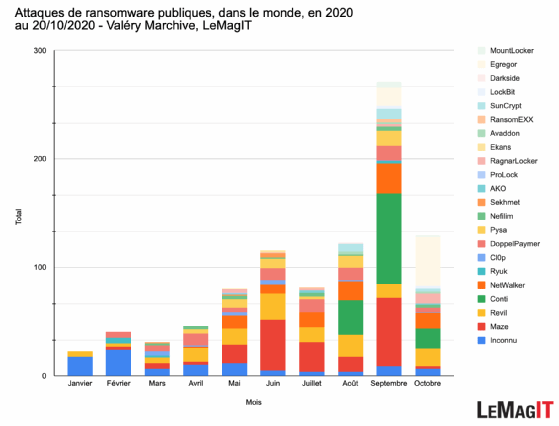

Sopra-Steria s’ajoute à une longue liste de victimes (cf. la frise récapitulative en fin d’article) qui a fait du mois de septembre 2020 un mois record.

Ironie de l’histoire, l’ESN possède une branche spécialisée de la cybersécurité. Et elle est un des membres fondateurs du Campus Cyber. Une preuve supplémentaire que personne n’est à l’abri des cyberattaques, comme l’avait précédemment montré l’exemple Elior dont le DSI est un ancien de l’ANSSI.

D’après nos sources, l’incident aurait commencé à se propager dans le courant de la nuit dernière. L’infrastructure Active Directory serait affectée. Et une partie du système d’information aurait été chiffrée.

Nos sources ne sont en revanche pas en mesure de préciser, à ce stade, l’étendue du périmètre affecté.

Au crédit de Sopra-Steria, l’entreprise semble vouloir jouer la carte de la transparence. Le service de communication interne confirme en effet l’incident et prévoit de communiquer officiellement d’ici la fin de la journée.

Nous mettrons à jour cet article avec les éléments supplémentaires que l’ESN rendra publics.

[mise à jour @17h30] Deux sources nous indiquent que le ransomware impliqué n’est autre que Ryuk. Surprise, le chercheur JamesWT_MHT a trouvé sur VirusTotal une copie d’un exécutable dont deux sources nous ont confirmé qu’il est utilisé en interne, chez l’ESN, pour la génération de signatures de courriel. Il semble avoir fuité au mois de septembre. Il pourrait s’avérer précieux dans des campagnes de hameçonnage ciblé.

[mise à jour @19h10] Le communiqué de Sopra Steria vient de nous parvenir. Voici ce qu’indique le groupe : « une cyberattaque a été détectée sur le réseau informatique de Sopra Steria le 20 octobre au soir.