Maksim Kabakou - Fotolia

L'Express : chronique ordinaire d'une base de données laissée à elle-même

Les données personnelles de quelques centaines de milliers de lecteurs du magazine sont peut-être restées plusieurs années librement accessibles en ligne, en raison d'un défaut de configuration d'une instance MongoDB. Un cas loin d'être isolé.

Ce jeudi premier mars, nos confrères de ZDnet ont révélé une vaste fuite de données : une base de données MongoDB exploitée par L’Express est resté au moins plusieurs semaines accessibles à tous, sur Internet, sans la moindre protection. Pesant environ 60 Go, elle contenait notamment près de 700 000 enregistrements de données de lecteurs du magazine.

L’existence de cette base de données, et son exposition sur Internet, a été initialement signalée à L’Express en janvier, en vain. Et cela malgré plusieurs indicateurs de compromission, à commencer par des demandes de rançon.

Sollicité fin février par nos confrères, dont Rayna Stamboliyska, auteure de La face cachée d’Internet, le magazine s’est dit « reconnaissant » du signalement, tout adoptant une posture à la cohérence discutable. Ainsi, selon L’Express, la base de données en question avait été créée pour le site communaute.lexpress.fr, en 2016. Le magazine assure qu’elle n’est plus utilisée – ce qui implique que les données afférentes auraient dû être détruites « ou totalement anonymisées ». Mais le site existe toujours et, selon ZDnet, des entées remontant au mois dernier y figurent.

Un cas loin d’être isolé

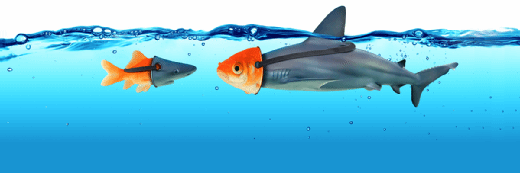

Las, le cas des instances de systèmes de gestion de bases de données à la sécurité négligée n’a rien d’exceptionnel. Début janvier 2017, des bases MongoDB commençaient ainsi à être prises en otage. Quelques semaines plus tard, l’un des pirates à l’origine de ces incidents – visant des instanced MongoDB mais également ElasticSearch – entamait la commercialisation de ses outils.

Aujourd’hui, on compte plus de 66 000 instances MongoDB exposées sur Internet à travers le monde, dont près de 3 800 en France. Sur le lot, plus de 23 400 détaillent à n’importe qui l’inventaire de leurs collections, dont plus de 1 400 dans l’Hexagone.

Et c’est un indicateur clé : comme l’explique Qualys dans un billet de blog, si une instance MongoDB fournit la liste de ses bases de données ainsi que l’espace qu’elles occupent sur les ressources de stockage, « on peut conclure qu’elle permet un accès à distance sans autorisation ». Et MongoDB ne manque pas de rappeler proposer de nombreux tutoriels pour sécuriser ses bases de données.

MongoDB a de nombreux tutoriels décrivant comment activer l'authentification et l'autorisation. Notez par ailleurs que ces fonctionnalités de sécurité sont activées par défaut dans #MongoDBAtlas https://t.co/bBw0pmkgIC

— MongoDB (@MongoDB) March 2, 2018

Des alertes pas toujours bien accueillies

Parmi les quelques 1 400 instances référencées par le moteur de recherche spécialisé Shodan en France, de nombreuses affichent déjà des symptômes de compromission. Mais celles qui sont encore épargnées n’en apparaissent pas pour autant toutes bien sécurisées.

Nous avons contacté les exploitants de plusieurs de ces instances, ainsi que l’hébergeur de l’une d’entre elles pour attirer leur attention sur cette situation. Deux nous ont aimablement accueillis, évoquant des environnements de test et de développement dépourvus de données personnelles réelles, et en assurant accorder à une grande importante à la sécurité de ces données pour leurs systèmes de production – inaccessibles, eux, sur Internet. D’autres sont, pour l’heure, restés silencieux à nos notifications.